ما المقصود بأمان البيانات؟

يونيو 30 2021

أمان البيانات المحددة

يشير أمان البيانات إلى تدابير الحماية المستخدمة لتأمين البيانات من الوصول غير المعتمد والحفاظ على سرية قاعدة البيانات وسلامتها وتوافرها. تتضمن أفضل ممارسات أمان البيانات تقنيات حماية البيانات مثل تشفير البيانات وإدارة المفاتيح وتنقيح البيانات وإعداد مجموعات فرعية للبيانات وإخفاء البيانات بالإضافة إلى عناصر التحكم في وصول المستخدمين المتميزين والتدقيق والمراقبة.

أفضل ممارسات أمان قاعدة البيانات

يجب الاستفادة من أفضل ممارسات أمان البيانات محليًا وفي السحابة للتخفيف من مخاطر اختراق البيانات والمساعدة على تحقيق الامتثال التنظيمي. يمكن أن تختلف التوصيات المحددة، ولكن عادة ما تدعو إلى وضع استراتيجية أمان للبيانات ذات طبقات مصممة لتطبيق نهج الدفاع المتعمق. تعمل عناصر التحكم المختلفة على التخفيف من عوامل التهديد المختلفة. تتضمن مجالات الحلول المميزة الإمكانيات اللازمة لتقييم نشاط قاعدة البيانات والتهديدات وكشفها ومراقبتها.

أهمية أمان البيانات

تعد البيانات أحد أهم الأصول لأي مؤسسة. وعلى هذا النحو، من الأهمية بمكان حماية البيانات من أي وصول غير مصرح به. يمكن أن تؤدي انتهاكات البيانات، وعمليات التدقيق الفاشلة، وعدم الامتثال للمتطلبات التنظيمية جميعها إلى سوء السمعة، وفقدان حق الملكية التجارية، والملكية الفكرية المعرضة للخطر، وغرامات لعدم الامتثال. بموجب الاتحاد الأوروبي اللائحة العامة لحماية البيانات (GDPR)، يمكن أن تؤدي انتهاكات البيانات إلى غرامات تصل إلى 4% من الإيرادات السنوية العالمية للمؤسسة، مما يؤدي غالبًا إلى خسائر مالية كبيرة. تتضمن البيانات الحساسة معلومات تعريف الشخصية والمعلومات المالية والمعلومات الصحية والملكية الفكرية. يجب حماية البيانات للمساعدة على تجنب خرق البيانات وتحقيق الامتثال.

أمان البيانات واللائحة العامة لحماية البيانات

إخفاء البيانات، ومجموعة البيانات الفرعية، وتنقيح البيانات هي تقنيات للحد من التعرض للبيانات الحساسة الموجودة داخل التطبيقات. تلعب هذه التقنيات دورًا رئيسيًا في معالجة متطلبات عدم الكشف عن الهوية والتسمية الوهمية المرتبطة بلوائح مثل القانون العام لحماية البيانات للاتحاد الأوروبي. تم بناء القانون العام لحماية البيانات (GDPR) الخاص بالاتحاد الأوروبي على مبادئ خصوصية راسخة ومقبولة على نطاق واسع، مثل الحد من الأغراض، والقانونية، والشفافية، والتكامل، والسرية. وهو يعزز متطلبات الخصوصية والأمان القائمة، بما في ذلك متطلبات الإشعار والموافقة، وتدابير الأمن التقني والتشغيلي، وآليات تدفق البيانات عبر الحدود. ومن أجل التكيف مع الاقتصاد الرقمي والعالمي الجديد القائم على البيانات، يُضفي القانون العام لحماية البيانات طابعًا رسميًا أيضًا على مبادئ الخصوصية الجديدة، مثل المساءلة وتقليل البيانات.

بموجب القانون العام لحماية البيانات (GDPR)، يمكن أن تؤدي انتهاكات البيانات إلى غرامات تصل إلى أربعة بالمائة من معدل الدوران السنوي للشركة أو 20 مليون يورو، أيهما أكبر. سوف تحتاج الشركات التي تجمع البيانات والتعامل معها في الاتحاد الأوروبي إلى النظر في ممارسات التعامل مع البيانات الخاصة بها وإدارتها بما في ذلك المتطلبات التالية:

- أمان البيانات. يجب على الشركات تنفيذ مستوى مناسب من الأمان، يشمل عناصر التحكم في الأمان التقنية والتنظيمية، لمنع فقدان البيانات أو تسريب المعلومات أو عمليات معالجة البيانات غير المصرح بها الأخرى. يشجع القانون العام لحماية البيانات (GDPR) الشركات على دمج متطلبات التشفير وإدارة الحوادث وسلامة الشبكة والنظام والتوافر والمرونة في برنامج الأمان الخاص بها.

- الحقوق الموسعة للأفراد. وتتمتع الأفراد بقدر أكبر من التحكم -وتمتع في نهاية المطاف بملكية أكبر لبياناتهم الخاصة. كما أن لديها مجموعة واسعة من حقوق حماية البيانات، بما في ذلك الحق في إمكانية نقل البيانات والحق في النسيان.

- إخطار انتهاك البيانات. يجب على الشركات إبلاغ الجهات التنظيمية و / أو الأفراد المتأثرين دون تأخير لا مبرر له بعد أن تدرك أن بياناتهم قد تعرضت لاختراق البيانات.

- عمليات تدقيق الأمان. ومن المتوقع أن تقوم الشركات بتوثيق وحفظ سجلات ممارساتها الأمنية، ومراجعة فعالية برنامجها الأمني، واتخاذ تدابير تصحيحية عند الاقتضاء.

ما التحديات التي تواجه أمان قاعدة البيانات؟

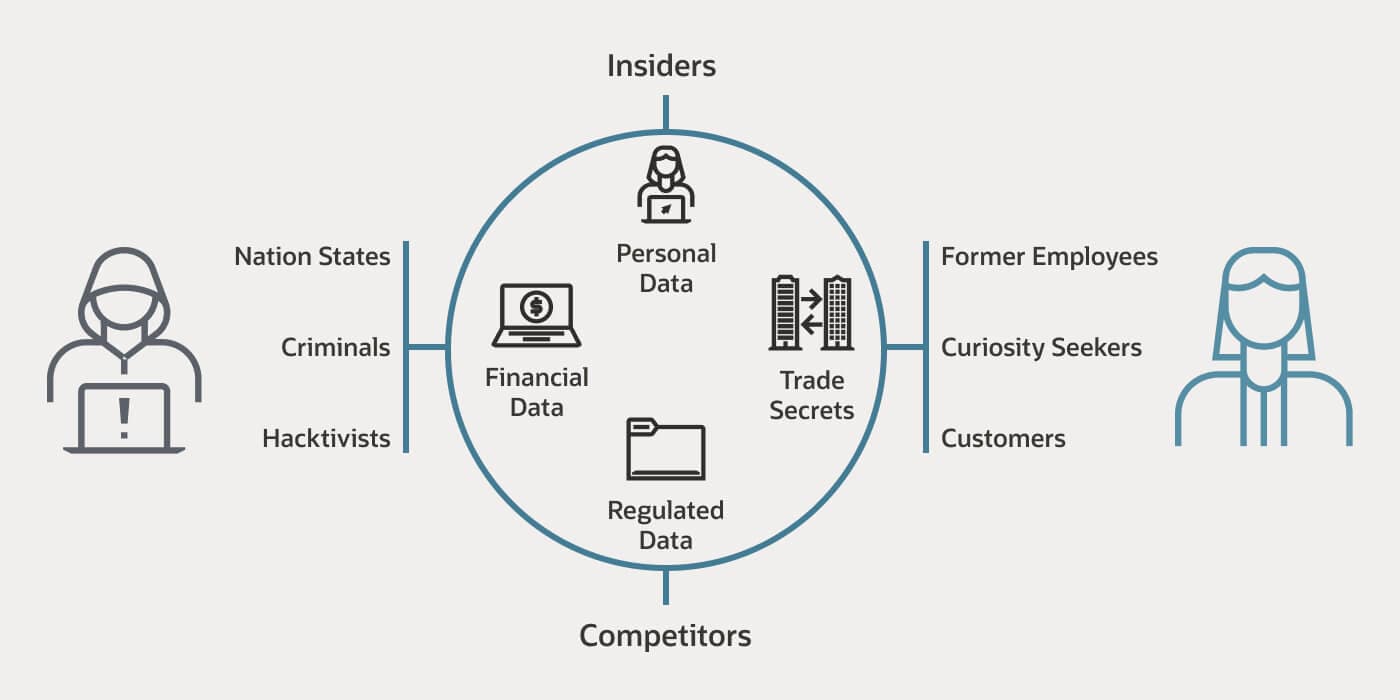

تُعد قواعد البيانات مستودعات قيمة للمعلومات الحساسة، مما يجعلها الهدف الأساسي للصوص البيانات. عادة، يمكن تقسيم متسلسلي البيانات إلى مجموعتين: المستخدمون الخارجيون والمستخدمون الداخليون. ويشمل المستخدمون الخارجيون أي شخص من المتسللين الوحيدين والمجرمين السيبرانيين الذين يسعون إلى تعطيل الأعمال التجارية أو المكاسب المالية، أو الجماعات الإجرامية والمنظمات الوطنية التي ترعاها الدولة التي تسعى إلى ارتكاب الغش لإحداث انقطاع على نطاق وطني أو عالمي. قد يشمل المستخدمون الداخليون الموظفين الحاليين أو السابقين، والباحثين عن الفضول، والعملاء أو الشركاء الذين يستفيدون من موقفهم من الثقة في سرقة البيانات، أو الذين يخطئون مما يؤدي إلى حدث أمان غير مقصود. ينشئ كلّ من المستخدمين الخارجيين والداخليين خطرًا على أمان البيانات الشخصية والبيانات المالية وأسرار التجارة والبيانات المنظمة.

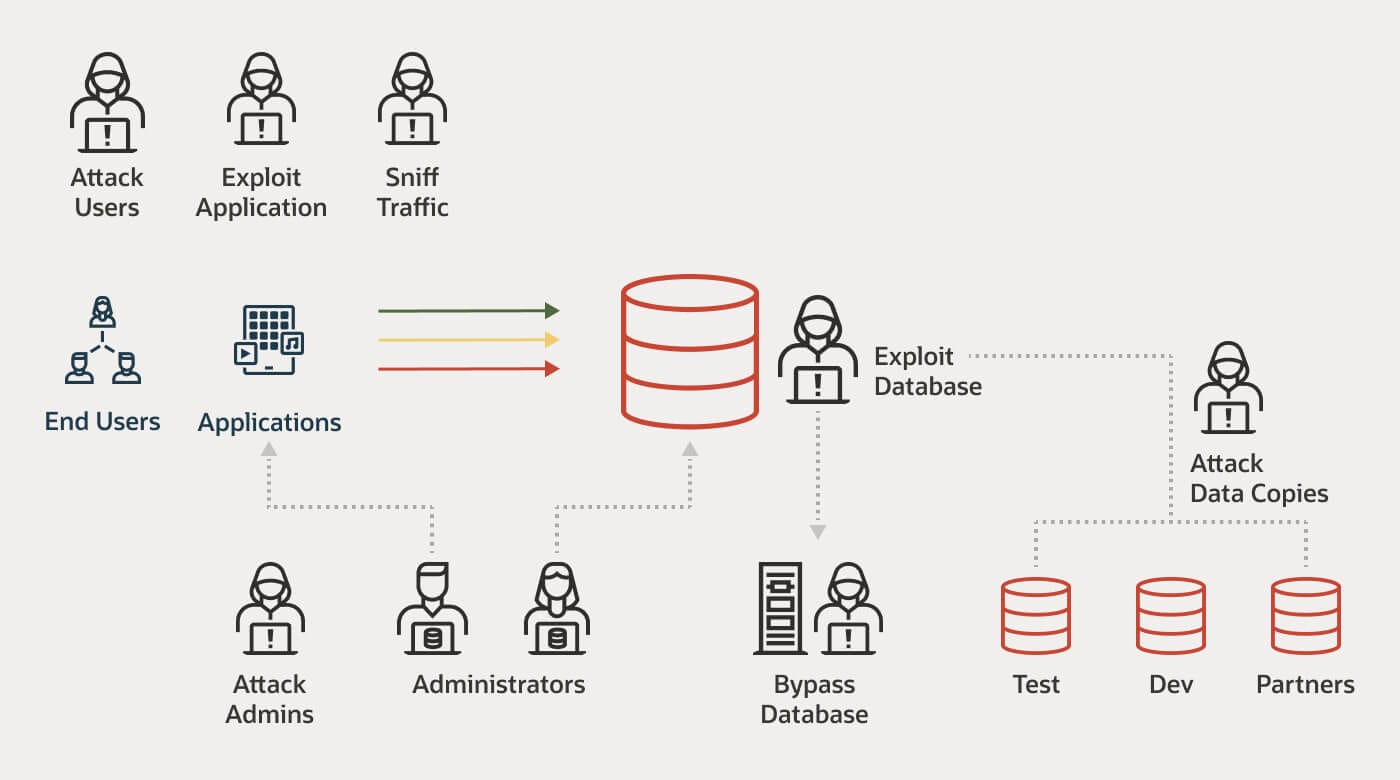

يمتلك مجرمو الإنترنت مجموعة متنوعة من الأساليب التي يستخدمونها عند محاولة سرقة البيانات من قواعد البيانات:

- تعقيد بيانات اعتماد مسئول أو تطبيق مميز أو سرقتها. وعادة ما يكون ذلك من خلال التصيد الاحتيالي المستند إلى البريد الإلكتروني، أو أشكال أخرى من الهندسة الاجتماعية، أو من خلال استخدام البرامج الضارة للكشف عن بيانات الاعتماد وفي نهاية المطاف البيانات.

- استغلال نقاط الضعف في التطبيقات باستخدام تقنيات مثل إضافة SQL أو تجاوز أمان طبقة التطبيقات من خلال تضمين تعليمات SQL البرمجية في مستخدم نهائي غير موثق ظاهري يوفر مدخلات.

- تصعيد امتيازات وقت التشغيل من خلال استغلال التطبيقات الضعيفة.

- الوصول إلى ملفات قاعدة البيانات غير المشفرة على القرص.

- استغلال الأنظمة التي لم تتم مطابقتها أو قواعد البيانات التي لم يتم تكوينها بشكل صحيح لتجاوز عناصر التحكم في الوصول.

- سرقة أشرطة الأرشيف ووسائل الإعلام التي تحتوي على نسخ احتياطية من قاعدة البيانات.

- سرقة البيانات من بيئات غير إنتاج، مثل DevTest، حيث قد لا تكون البيانات محمية أيضًا في بيئات الإنتاج.

- عرض البيانات الحساسة من خلال التطبيقات التي تعرض عن غير قصد بيانات حساسة تتجاوز ما يمكن لهذا التطبيق أو المستخدم الوصول إليه.

- الخطأ البشري، والحوادث، ومشاركة كلمة المرور، وأخطاء التكوين، وسلوك المستخدم الآخر غير المسؤول، الذي ما زال السبب وراء ما يقرب من 90% من انتهاكات الأمان.

أفضل ممارسات أمان قاعدة البيانات

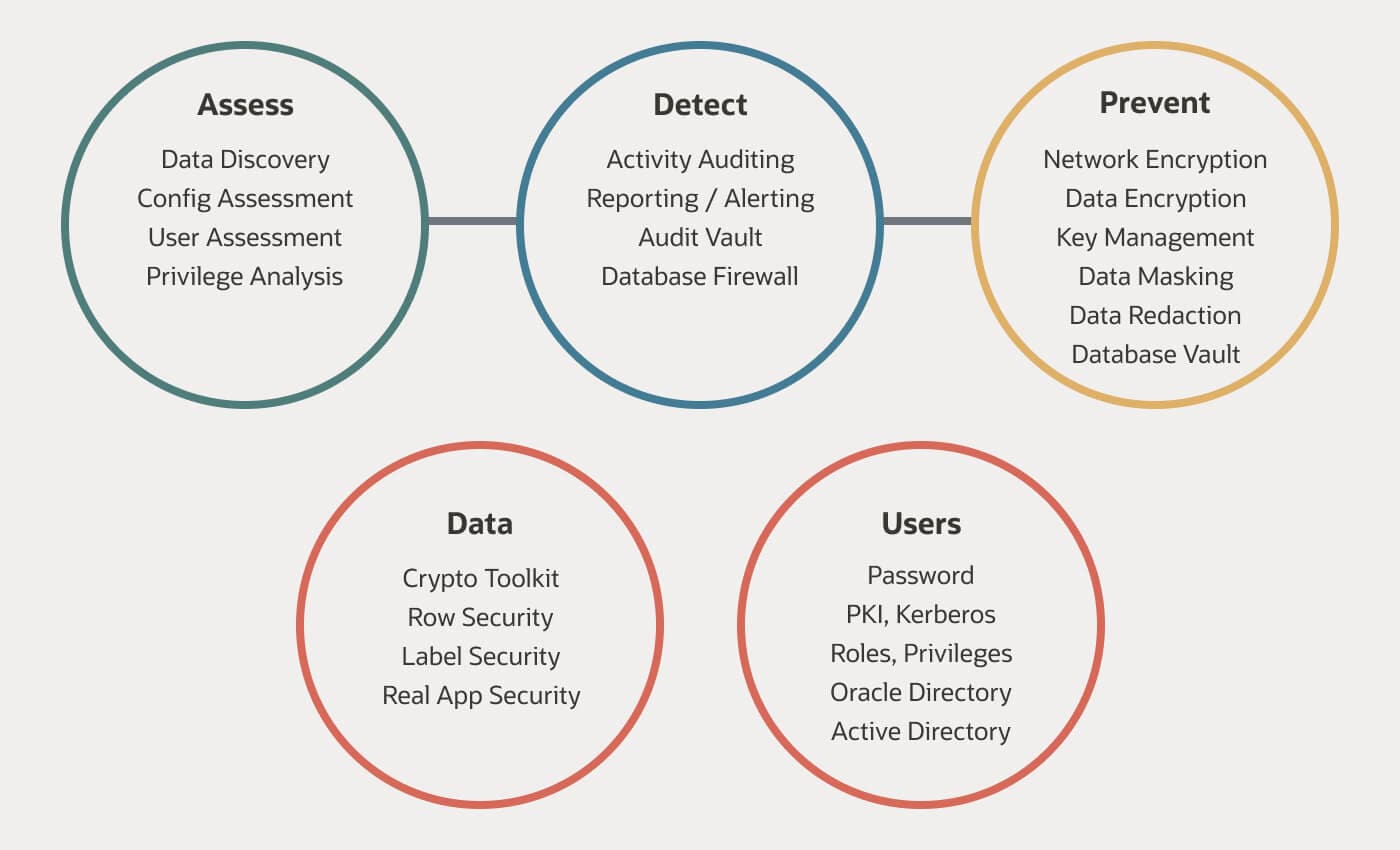

يجب أن تتضمن إستراتيجية أمان قواعد البيانات المهيكلة بشكل جيد ضوابط للتخفيف من مجموعة متنوعة من موجهات التهديدات. وأفضل نهج هو إطار مدمج لضوابط الأمان يمكن نشره بسهولة لتطبيق مستويات ملائمة من الأمان. فيما يلي بعض عناصر التحكم الأكثر استخدامًا لتأمين قواعد البيانات:

- تساعد عناصر التحكم في التقييم على تقييم الوضع الأمني لقاعدة البيانات، كما يجب أن توفر إمكانية تحديد تغييرات التكوين. يمكن للمؤسسات تعيين خط أساس ثم تحديد التغيّر. كما تساعد عناصر التحكم في التقييم المؤسسات على تحديد البيانات الحساسة في النظام، بما في ذلك نوع البيانات ومكان وجودها. تسعى عناصر التحكم في التقييم إلى الإجابة على الأسئلة التالية:

- هل تم تكوين نظام قاعدة البيانات بشكل صحيح؟

- هل يتم تحديث التصحيحات وتطبيقها بانتظام؟

- كيف تتم إدارة امتيازات المستخدم؟

- ما البيانات الحساسة الموجودة في نظام قاعدة البيانات؟ كم الثمن؟ أين يوجد؟

- يراقب عناصر التحكم الواضحة وصول المستخدم والتطبيق إلى البيانات، ويحدد السلوكيات غير الطبيعية، ويكتشف التهديدات ويمنعها، ويدقق في نشاط قاعدة البيانات لتقديم تقارير الامتثال.

- تمنع عناصر التحكم الوقائية الوصول غير المصرح به إلى البيانات من خلال تشفير البيانات وتنقيحها وإخفائها وتجميعها بشكل فرعي، استنادًا إلى حالة الاستخدام المقصودة. الهدف النهائي من عناصر التحكم الوقائية هو وقف الوصول غير المصرح به إلى البيانات.

- عناصر التحكم الخاصة بالبيانات لفرض سياسات الوصول على مستوى التطبيق داخل قاعدة البيانات، مما يوفر نموذج اعتماد متسق عبر تطبيقات متعددة وأدوات إعداد تقارير وعملاء قاعدة بيانات.

- عناصر التحكم الخاصة بالمستخدم لفرض أنظمة التصديق والاعتماد المناسبة للمستخدم، مما يضمن أن المستخدمين المعتمدين والمعتمدين فقط يمكنهم الوصول إلى البيانات.

حلول أمان البيانات

قلل مخاطر خرق البيانات وقم بتبسيط الامتثال باستخدام أفضل ممارسات أمان البيانات، بما في ذلك التشفير وإدارة المفاتيح وإخفاء البيانات وعناصر التحكم في وصول المستخدم المتميز ومراقبة النشاط والتدقيق.

- حماية البيانات: تقليل خطر اختراق البيانات وعدم الامتثال للحلول لتلبية مجموعة واسعة من حالات الاستخدام مثل التشفير، وإدارة المفاتيح، والتنقيح، والإخفاء. تعرف على أمان البيانات.

- التحكم في الوصول إلى البيانات: خطوة أساسية في تأمين نظام قاعدة البيانات هي التحقق من هوية المستخدم الذي يقوم بالوصول إلى قاعدة البيانات (التصديق) والتحكم في العمليات التي يمكنه تنفيذها (التصريح). تساعد عناصر التحكم القوية في التصديق والتصريح على حماية البيانات من المهاجمين. بالإضافة إلى ذلك، فإن فرض فصل الواجبات يساعد على منع المستخدمين المتميزين من إساءة استخدام امتيازات النظام للوصول إلى البيانات الحساسة، كما يساعد على منع حدوث تغييرات عرضية أو ضارة في قاعدة البيانات.

- التدقيق والمراقبة: يجب تسجيل جميع أنشطة قاعدة البيانات لأغراض التدقيق - ويشمل ذلك النشاط الذي يحدث عبر الشبكة، بالإضافة إلى النشاط الذي يتم تشغيله داخل قاعدة البيانات (عادة من خلال تسجيل الدخول المباشر) والذي يتجاوز أي مراقبة للشبكة. يجب أن يعمل التدقيق حتى إذا كانت الشبكة مشفرة. يجب أن توفر قواعد البيانات تدقيقًا قويًا وشاملًا يتضمن معلومات حول البيانات والعميل من حيث الطلب وتفاصيل العملية وجملة SQL نفسها.

- تأمين قواعد البيانات في السحابة: يمكن لعمليات نشر قواعد البيانات السحابية تقليل التكاليف، وتحرير الموظفين للعمل الأكثر أهمية، ودعم مؤسسة تكنولوجيا معلومات أكثر مرونة واستجابة. ولكن هذه الفوائد يمكن أن تأتي مع خطر إضافي، بما في ذلك محيط شبكة موسّع، وسطح التهديد الموسّع مع مجموعة إدارية غير معروفة، والبنية الأساسية المشتركة. ومع ذلك، فمن خلال استخدام أفضل الممارسات المناسبة لأمان قاعدة البيانات، يمكن للسحابة توفير أمان أفضل من تأمين معظم المؤسسات في أماكن العمل، وكل ذلك مع تقليل التكاليف وتحسين سهولة الاستخدام.