ميزات إدارة الوصول

ما الجديد؟

تتطور Oracle Access Governance باستمرار لتحسين حوكمة الهوية وإدارتها عبر بيئات السحابة والبيئات المحلية. فيما يلي نظرة عامة على الميزات الجديدة التي أضفناها مؤخرًا لتحسين تجربة Oracle Access Governance لديك. تؤكد هذه التطورات على التزامنا بتوفير حلول قوية وذكية لإدارة الوصول تساعدك في الحفاظ على الأمان والامتثال عبر بيئات تكنولوجيا المعلومات المتنوعة.

لمزيد من المعلومات حول Oracle Access Governance، يرجى مراجعة وثائق الخدمة. للحصول على معلومات عن التسعير، يُرجى مراجعة وثائق التسعير.

ميزات جديدة

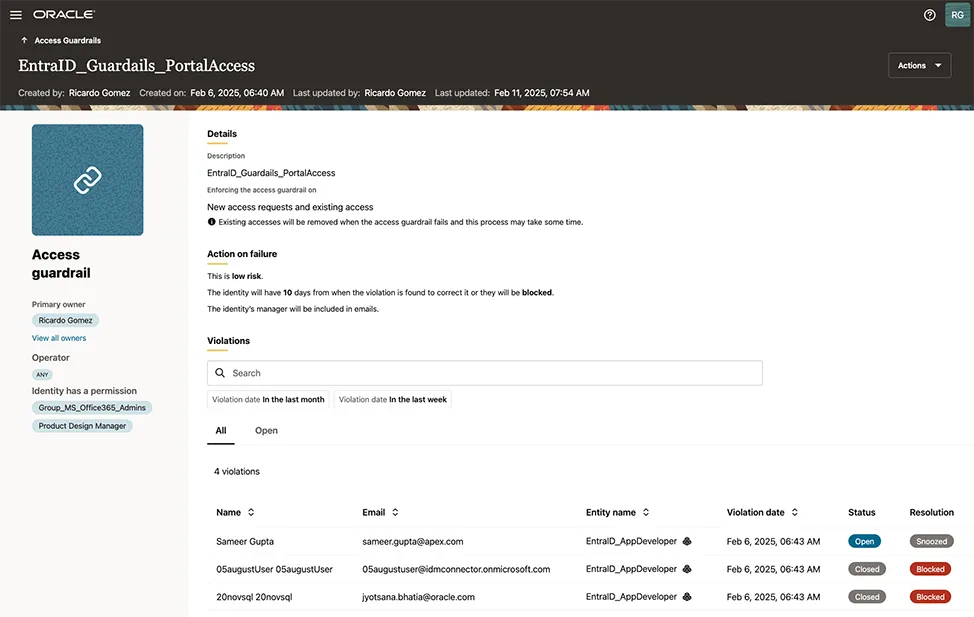

قواعد حماية الوصول: تعزيز فصل الواجبات (SoD) باستخدام القواعد المستندة إلى البيانات الوصفية

للمساعدة في تسهيل الامتثال والتخفيف من المخاطر، قدمت Oracle Access Governance قيود على الوصول. تفرض هذه الميزة فصل المهام (SoD) من خلال تنفيذ القواعد المستندة إلى بيانات التعريف لتحديد معايير الأهلية لمنح أذونات حزمة الوصول. تتضمن الأمثلة متطلبات التدريب ومجموعات الأذونات السامة وسمات الهوية مثل المؤسسة والموقع. يمكن للمسؤولين تحديد هذه القواعد وإدارتها للكشف التلقائي عن انتهاكات SoD المحتملة ومعالجتها، بالتالي الحفاظ على إطار وصول آمن ومُتوافق.

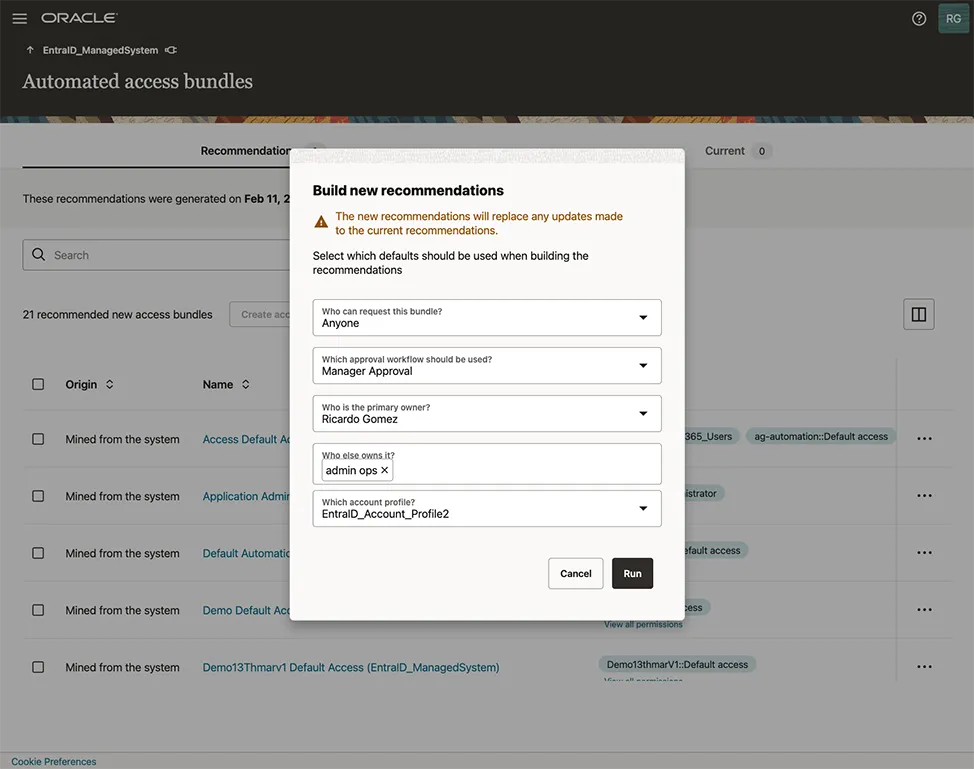

وكلاء الذكاء الاصطناعي: أتمتة حزم الوصول باستخدام التعدين المدعوم بالذكاء الاصطناعي والذكاء الاصطناعي التوليدي

بالاستفادة من الذكاء الاصطناعي، تتضمن Oracle Access Governance الآن وكلاء الذكاء الاصطناعي المُضمنين الذين يبسطون إعداد التطبيقات للمستخدمين. يستخرج وكلاء الذكاء الاصطناعي هؤلاء الأذونات الحالية وينشئون توصيات حزمة وصول تلقائيًا للتطبيقات المُدارة، كاملة باستخدام أساليب التسمية التي تم إنشاؤها بواسطة الذكاء الاصطناعي التوليدي. بالإضافة إلى ذلك، يوفر وكيل الذكاء الاصطناعي المدعوم بالذكاء الاصطناعي للتحليلات التوجيهية رؤى حول أنماط الوصول الشاذة، مما يتيح إجراءات معالجة سريعة لدعم معايير الأمان.

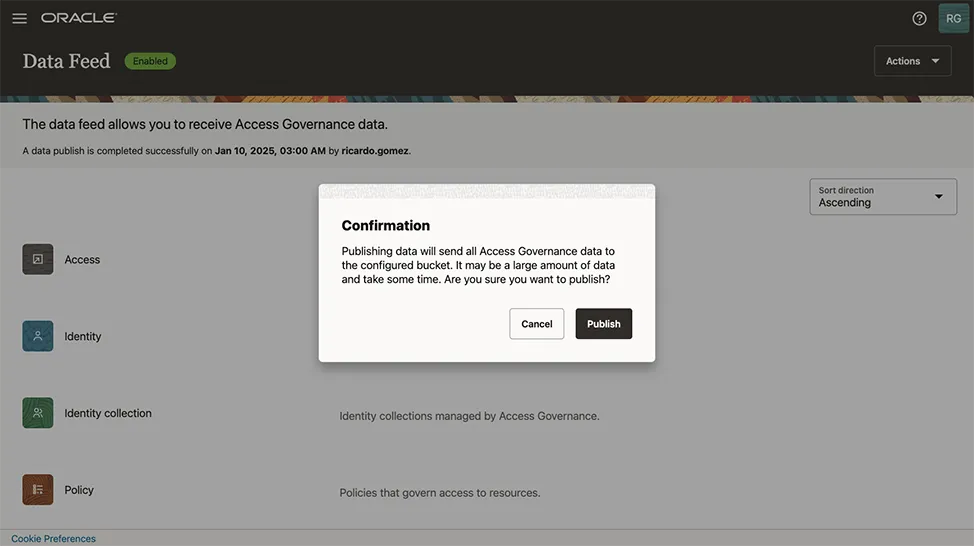

أداة نشر بيانات الأحداث المحسنة: التكامل مع OCI للمراقبة المُتقدمة

تم تحسين أداة نشر بيانات الأحداث لتصدير سجلات التدقيق إلى حاويات البنية التحتية من Oracle Cloud (OCI) أو تدفقات OCI. يسمح هذا التحسين بتضمين البيانات التشغيلية لإدارة الوصول، مما يتيح للعملاء مراقبة عمليات إدارة الوصول وبيانات التدقيق بفعالية. باستخدام التنفيذ المرجعي من Oracle، يمكن دمج هذه البيانات بسلاسة في لوحات معلومات التحليل الذكي للأعمال (BI) للتحليل الشامل.

التكامل العميق مع منظومة Oracle: أتمتة دورة حياة الهوية عبر المنظومة

توفر Oracle Access Governance توفيرًا تلقائيًا للمستخدم وعناصر تحكم في الوصول وإمكانات التدقيق وإعداد تقارير الامتثال عبر المنظومة الرقمية بأكملها. عند التكامل محليًا مع تطبيقات Oracle Cloud، فإنها تضمن وصول الأفراد المناسبين إلى الموارد المناسبة في الأوقات المناسبة. يعزز هذا التكامل من الكفاءة التشغيلية إلى أقصى حد من خلال عمليات تكامل سهلة مع تقنيات الأعمال غير التابعة إلى Oracle.

إعداد تقارير التدقيق المبسطة: تبسيط عملية إعداد تقارير التدقيق بسهولة

أصبحت عمليات التدقيق الآن أوضح مع دعم Oracle Access Governance لتقارير الامتثال. توفر المنصة سهولة الوصول إلى مَن يمكنه الوصول إلى سجلات التدقيق، والتي يمكن تنزيلها بسهولة لتسهيل إجراءات إعداد تقارير الامتثال ومراجعتها مثل SOC1 وSOC2 وISO27001.

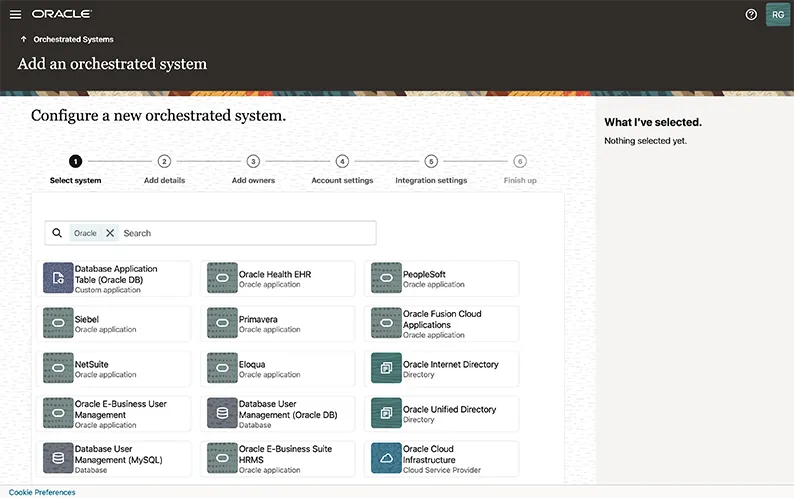

تنسيق الهوية

تتكامل حوكمة الوصول بسلاسة مع الأنظمة الحيوية للأعمال، بما في ذلك البنية التحتية من Oracle Cloud وتطبيقات Oracle الرائدة في المجال، مثل تطبيقات Oracle Fusion Cloud وOracle Health EHR وOracle E-Business Suite وPeopleSoft والمزيد. تسرِّع ميزة تنسيق الهوية من عملية التأهيل من خلال التكامل بسلاسة مع الأنظمة السحابية والمحلية لإعداد التطبيقات بسرعة وسهولة. تستخرج البيانات وتربطها وتحولها عبر مصادر متعددة، مما يوفر عرضًا موحدًا لوصول المستخدم.

إدارة دورة الحياة

تُبسِّط حوكمة الوصول من إدارة دورة حياة الهوية عبر بيئات متنوعة من خلال مركزية التحكم في وصول المستخدم. تمكن المستخدمين بإمكانات الخدمة الذاتية، مما يتيح لهم إدارة تفاصيل الهوية والوصول إلى الطلب وتفويض المهام ومراجعة الأذونات. من خلال إدارة دورة حياة الهوية المؤتمتة، يدعم النظام التسجيل الآمن والتحويلات وإلغاء التأهيل، مما يغطي سيناريوهات المنضم والمتحرك والمغادر. بالإضافة إلى ذلك، تزامن الحسابات وتسويها عبر الأنظمة، مما يسمح بتخصيصات وصول دقيقة وتقليل أحمال العمل اليدوية.

التحكم في الوصول

توفر إدارة الوصول إطارًا شاملاً للتحكم في الوصول لمساعدتك على إدارة الأذونات المحلية والسحابية بدقة وأتمتة. يدعم نماذج أذونات متعددة، بما في ذلك التحكم في الوصول المستند إلى الأدوار لتعيين الأذونات استنادًا إلى أدوار الوظائف مثل محلل الشؤون المالية أو مدير الموارد البشرية، والتحكم في الوصول المستند إلى السمات للوصول المرتبط بسمات الهوية مثل الموقع أو رمز الوظيفة والتحكم في الوصول المستند إلى السياسة لتحديد سياسات الوصول، مثل السياسة التي تسمح لموفر خدمات الرعاية الصحية بالوصول إلى سجلات المرضى في مجال تخصصه. يمنحك هذا النهج المرن والمؤتمت تحكمًا دقيقًا وقابلاً للتخصيص في الوصول عبر بيئات مُتنوعة.

شهادة الوصول

تساعد شهادة الوصول في منع الوصول المفرط أو غير المصرح به من خلال السماح لك باستخدام حملات إصدار الشهادات لمراقبة أذونات المستخدم والتحقق منها. تُعيّن حملات إصدار الشهادات مهام المراجعة للمستخدمين المَعنيين، مثل المديرين أو أصحاب الاستحقاق، لتقييم الوصول أو تشغيل المراجعات بشكل دوري بناءً على أحداث مثل تغييرات الدور أو الموقع. يمكن للمراجعين الموافقة على الوصول أو سحبه، ويتم تسجيل جميع القرارات لدعم الامتثال التنظيمي، مما يضمن توافق الوصول مع سياسات الأمان التنظيمية ومتطلبات الامتثال.

أتمتة العمليات

يمكنك بسهولة إنشاء مهام سير عمل خفيفة الوزن بدون تعليمات برمجية للتحكم في الوصول والحوكمة. يمكنك تصور سير العمل الخطي أو المتوازي وتصميمه، ودمج إدارة المستخدم وسلاسل الإدارة وجمع الهوية بسلاسة في عملية سير العمل.

أتمتة التحكم في الوصول من خلال الإمكانات المدعومة بالذكاء الاصطناعي، بما في ذلك إعداد مجموعات الوصول والتوفير ومراجعات الوصول. من خلال الاستفادة من تحليل مجموعة النظراء واكتشاف القيم الشاذة وتقييم المخاطر، توفر حوكمة الوصول رؤى قابلة للتنفيذ وتوصيات توجيهية لتحسين الوعي بالمخاطر وتقليل الجهود اليدوية.

الامتثال

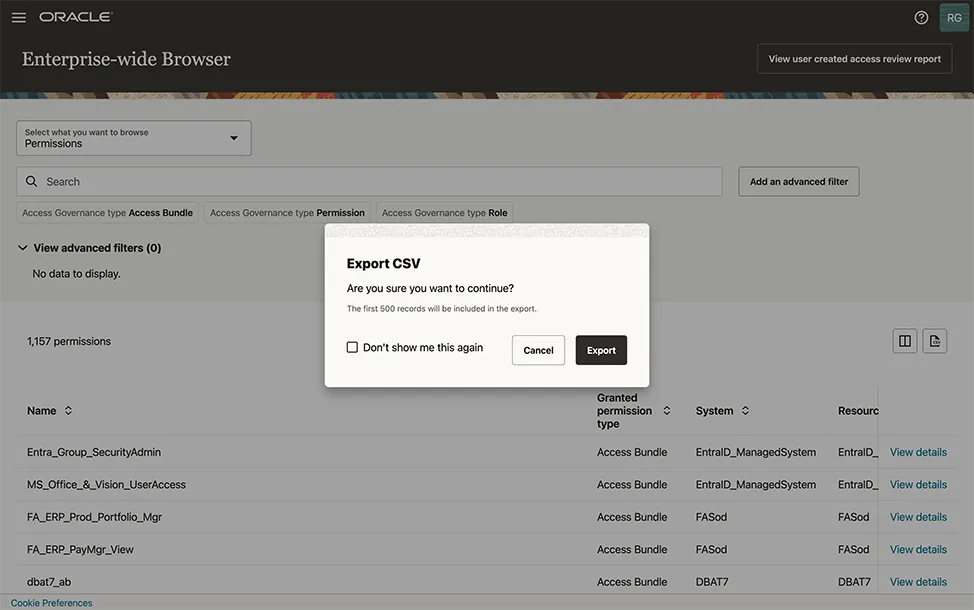

تساعدك حوكمة الوصول في الحفاظ على الحوكمة والامتثال من خلال توفير عرض مركزي لجميع بيانات الهوية والوصول بالإضافة إلى أدوات إدارة سياسات الوصول وإجراء تقييمات المخاطر ومراجعة الامتثال. يوفر تقارير جاهزة مع رؤى ومراجعات رسومية لأنشطة الامتثال المُختلفة المتعلقة بـ HIPAA وGDPR وSOX والمزيد. توفر إدارة الوصول قابلية تدقيق فورية لاتجاهات الوصول ومخاطر الاستحقاق حتى تتمكن من تجنب مراجعات الوصول اليدوية المُكلفة والمُستهلكة للوقت.