Was versteht man unter Datensicherheit?

30. Juni 2021

Definition von Datensicherheit

Mit Datensicherheit sind die Schutzmaßnahmen gemeint, um Daten vor unberechtigtem Zugriff zu schützen und die Vertraulichkeit, Integrität sowie Verfügbarkeit der Daten zu gewährleisten. Zu den Best Practices bei der Datensicherheit gehören Datenschutztechniken wie die Datenverschlüsselung, Schlüsselverwaltung, Datenredaktion, das Daten-Subsetting und die Datenmaskierung sowie privilegierte Benutzerzugriffskontrollen und Audits und Überwachungen.

Best Practices für die Datensicherheit

Best Practices für die Datensicherheit sollten sowohl On-Premises als auch in der Cloud genutzt werden, um das Risiko einer Datenverletzung zu verringern und die Einhaltung von Vorschriften zu gewährleisten. Spezifische Empfehlungen können dabei variieren. Üblicherweise wird jedoch eine mehrschichtige Datensicherheitsstrategie angemahnt, die so konzipiert ist, dass ein detaillierter Verteidigungsansatz angewendet wird. Unterschiedliche Schutzmaßnahmen verringern unterschiedliche Bedrohungsvektoren. Zu den besonderen Lösungsbereichen gehört die Fähigkeit, Datenbankaktivitäten und -bedrohungen zu bewerten, zu erkennen und zu überwachen.

Die Bedeutung der Datensicherheit

Daten sind einer der wichtigsten Vermögenswerte eines Unternehmens. Daher ist es von größter Bedeutung, Daten vor jeglichem unbefugten Zugriff zu schützen. Datenverletzungen, fehlgeschlagene Audits und die Nichteinhaltung von Vorschriften können zu Reputationsschäden, einem Verlust des Markenwerts, einer Beeinträchtigung des geistigen Eigentums sowie zu Geldstrafen wegen der Verletzung gesetzlicher Auflagen führen. Gemäß der Datenschutz-Grundverordnung (DSGVO) der Europäischen Union können Datenverletzungen zu Geldstrafen von bis zu 4 % des weltweiten Jahresumsatzes eines Unternehmens führen, was häufig einen erheblichen finanziellen Verlust bedeutet. Sensible Daten umfassen personenbezogene Daten, Finanzdaten, Informationen zum Gesundheitszustand und geistiges Eigentum. Daten müssen geschützt werden, um Datenverletzungen zu vermeiden und die Einhaltung von Vorschriften zu gewährleisten.

Datensicherheit und DSGVO

Datenmaskierung, Daten-Subsetting und Datenredaktion sind Techniken, um die Gefährdung sensibler Anwendungsdaten zu reduzieren. Diese Technologien spielen eine Schlüsselrolle, um den Anforderungen an die Anonymisierung und Pseudonymisierung, wie sie von Vorschriften wie der DSGVO der EU gefordert werden, gerecht zu werden. Die DSGVO der Europäischen Union basiert auf etablierten und allgemein anerkannten Datenschutzgrundsätzen wie etwa der Zweckbeschränkung, Rechtmäßigkeit, Transparenz, Integrität und Vertraulichkeit. Sie stärkt die bestehenden Datenschutz- und Sicherheitsanforderungen, einschließlich der Anforderungen in Bezug auf Benachrichtigung und Zustimmung, technische und betriebliche Sicherheitsmaßnahmen und grenzüberschreitende Datenflussmechanismen. Um der neuen digitalen, globalen und datenbasierten Wirtschaft gerecht zu werden, formalisiert die DSGVO auch neue Datenschutzgrundsätze wie die Rechenschaftspflicht und Datenminimierung.

Gemäß der Datenschutz-Grundverordnung (DSGVO) können Datenverletzungen zu Geldstrafen von bis zu vier Prozent des weltweiten Jahresumsatzes eines Unternehmens oder von 20 Millionen Euro führen, je nachdem, welcher Wert höher ist. Unternehmen, die in der EU Daten erfassen und verarbeiten, müssen bei ihren Datenverarbeitungspraktiken unter anderem folgende Anforderungen berücksichtigen:

- Datensicherheit. Unternehmen müssen ein angemessenes Sicherheitsniveau umsetzen, das sowohl technische als auch organisatorische Sicherheitskontrollen umfasst, um Datenverlust, Informationslecks oder andere nicht autorisierte Datenverarbeitungsvorgänge zu verhindern. Die DSGVO ermutigt Unternehmen, Verschlüsselung, Incident Management sowie besondere Anforderungen an die Netzwerk- und Systemintegrität, die Verfügbarkeit und die Ausfallsicherheit in ihr Sicherheitsprogramm aufzunehmen.

- Erweiterte Rechte von Einzelpersonen. Einzelpersonen haben eine größere Kontrolle – und letztendlich einen größeren Rechtsanspruch – in Bezug auf ihre eigenen Daten. Sie genießen nun auch einen erweiterten Satz von Datenschutzrechten, einschließlich des Rechts auf Datenübertragbarkeit und des Rechts, vergessen zu werden.

- Benachrichtigung bei Datenverletzungen. Unternehmen müssen die zuständigen Aufsichtsbehörden und/oder die betroffenen Personen unverzüglich informieren, wenn sie erfahren haben, dass es bei ihren Daten zu einer Datenverletzung gekommen ist.

- Sicherheitsüberprüfungen. Von den Unternehmen wird erwartet, dass sie ihre Sicherheitspraktiken dokumentieren und die Aufzeichnungen aufbewahren, um die Wirksamkeit ihres Sicherheitsprogramms zu prüfen und gegebenenfalls Korrekturmaßnahmen zu ergreifen.

Was sind die Herausforderungen bei der Datenbanksicherheit?

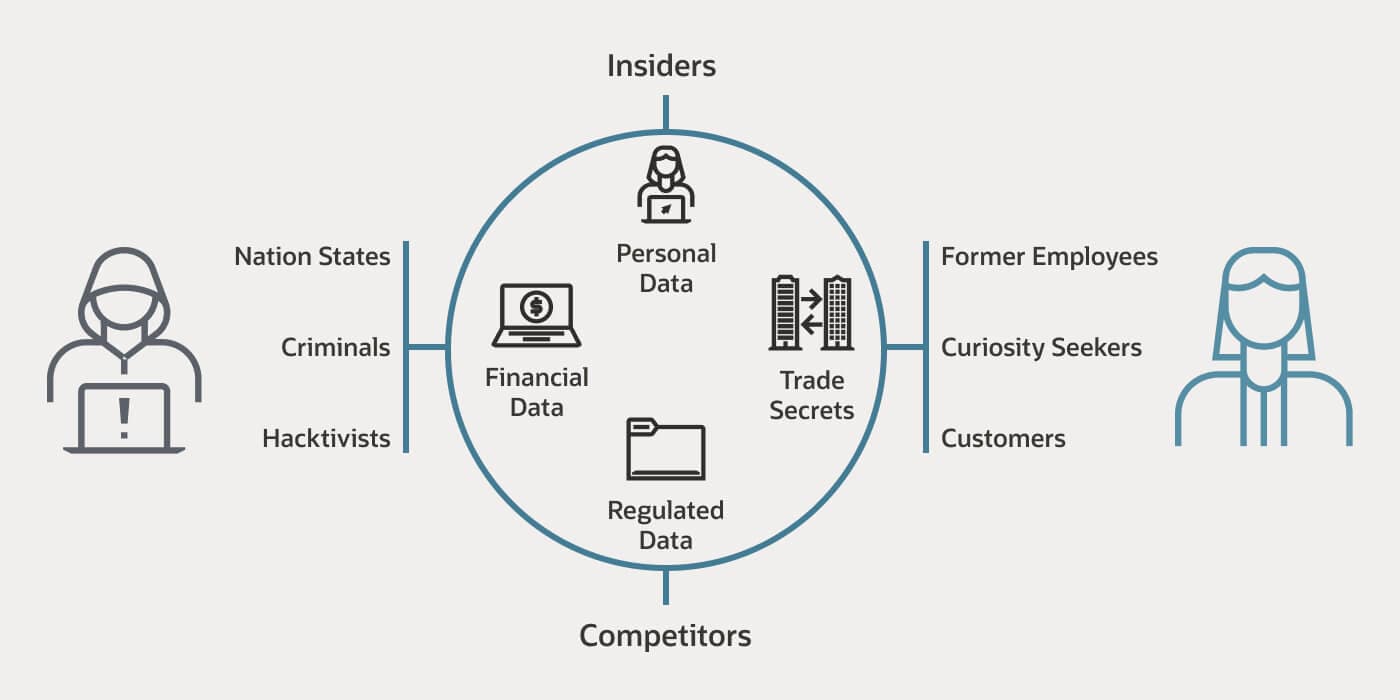

Datenbanken sind wertvolle Aufbewahrungsorte für vertrauliche Informationen. Deshalb sind sie das Hauptziel von Datendieben. In der Regel können Daten-Hacker in zwei Gruppen unterteilt werden: Außenstehende und Insider. Zu den Außenstehenden zählen alle, von Einzeltätern und Cyberkriminellen, die Geschäftsstörungen oder einen finanziellen Gewinnen anstreben, über kriminelle Gruppen bis zu staatlichen Organisationen, die Betrug begehen wollen, um Störungen auf nationaler oder globaler Ebene zu verursachen. Insider können aktuelle oder ehemalige Mitarbeiter, Neugierige und Kunden oder Partner sein, die ihre Vertrauensstellung nutzen, um Daten zu stehlen. Oder es sind Personen, denen ein Fehler unterläuft, der zu einem unbeabsichtigten Sicherheitszwischenfall führt. Sowohl Außenstehende als auch Insider stellen ein Risiko für die Sicherheit personenbezogener Daten sowie von Finanzdaten, Geschäftsgeheimnissen und regulierten Daten dar.

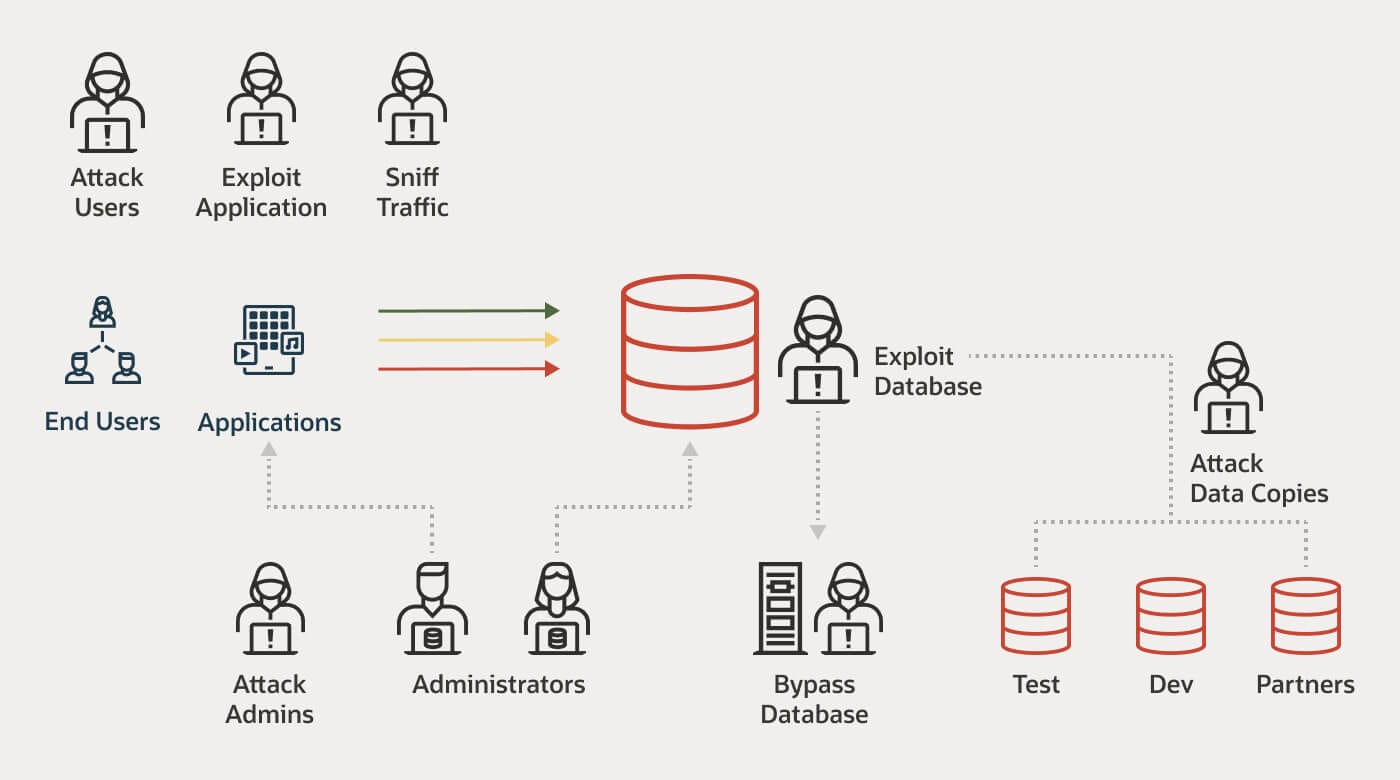

Cyberkriminelle nutzen verschiedene Ansätze, um Daten aus Datenbanken zu stehlen:

- Sie kompromittieren oder stehlen die Anmeldeinformationen eines privilegierten Administrators oder einer privilegierten Anwendung. Dies geschieht normalerweise durch E-Mail-basiertes Phishing, andere Formen des Social Engineering oder durch die Verwendung von Malware, um die Anmeldeinformationen und letztendlich die Daten aufzudecken.

- Das Ausnutzen von Schwachstellen bei Anwendungen mit Techniken wie SQL-Injection oder dem Umgehen der Sicherheit auf der Anwendungsebene durch Einbetten von SQL-Code in eine scheinbar harmlose Endnutzer-Eingabe.

- Die Eskalation von Laufzeitberechtigungen durch Ausnutzung anfälliger Anwendungen.

- Den Zugriff auf unverschlüsselte Datenbankdateien auf der Festplatte.

- Das Ausnutzen ungepatchter Systeme oder falsch konfigurierter Datenbanken, um Zugriffskontrollen zu umgehen.

- Den Diebstahl von Archivbändern und Medien mit Datenbanksicherungen.

- Das Stehlen von Daten aus Nichtproduktionsumgebungen wie DevTest, in denen Daten möglicherweise nicht so gut geschützt sind wie in den Produktionsumgebungen.

- Das Anzeigen vertraulicher Daten über Anwendungen, die versehentlich vertrauliche Daten verfügbar machen, welche über das hinausgehen, auf was diese Anwendung oder dieser Benutzer eigentlich zugreifen sollten.

- Menschliches Versagen, Unfälle, die gemeinsame Nutzung von Passwörtern, Konfigurationsfehler und anderes unverantwortliches Benutzerverhalten, das nach wie vor die Ursache für fast 90 % aller Sicherheitsverletzungen ausmacht.

Best Practices für die Datenbanksicherheit

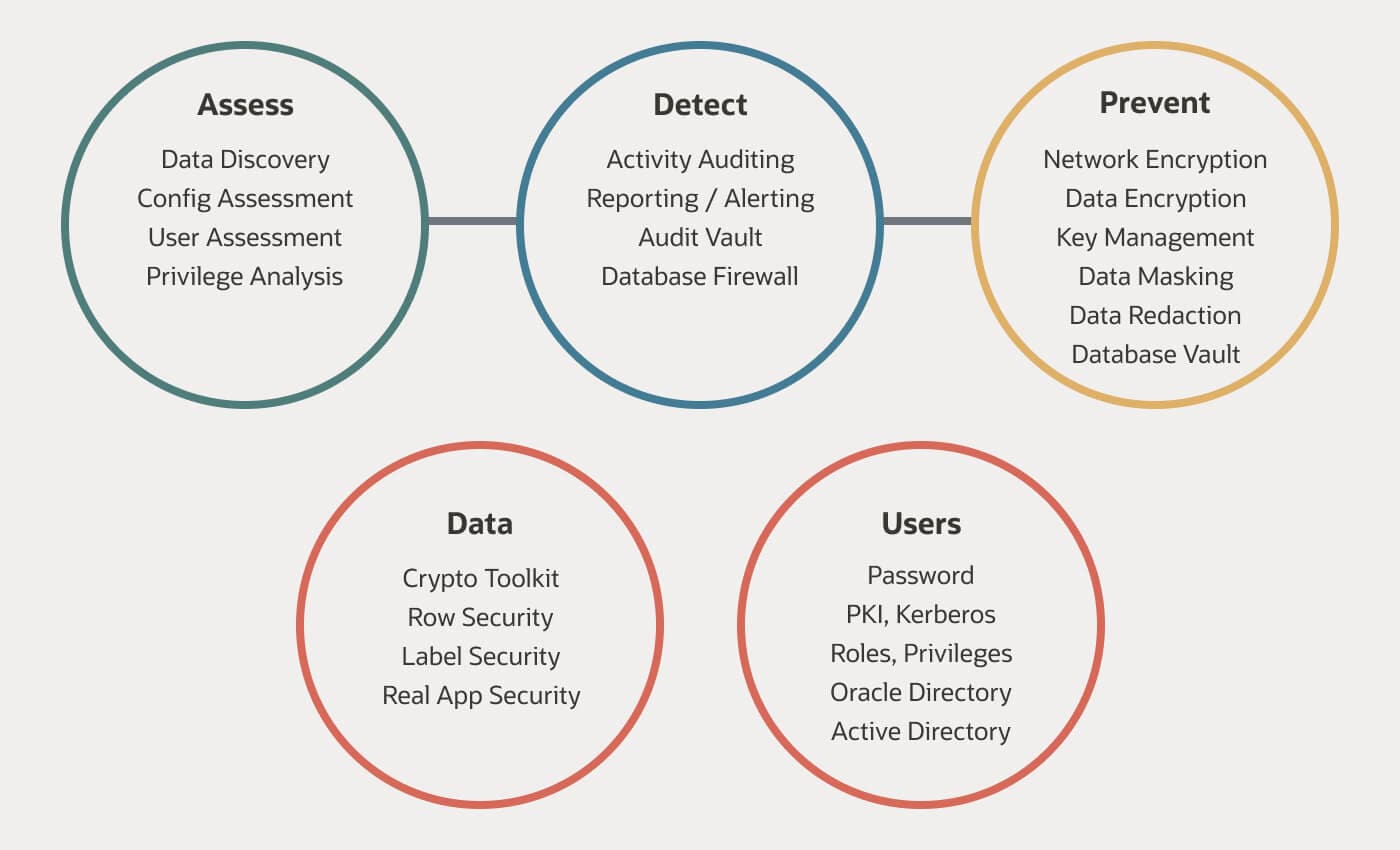

Eine gut strukturierte Sicherheitsstrategie für Datenbanken sollte Kontrollen zur Minderung einer Vielzahl von Bedrohungsvektoren enthalten. Der beste Ansatz ist ein integriertes Rahmenwerk von Sicherheitskontrollen, das einfach bereitgestellt werden kann, um angemessene Sicherheitsstufen anzuwenden. Hier sind einige der am häufigsten verwendeten Sicherheitsmaßnahmen zum Schutz von Datenbanken:

- Bewertungskontrolle helfen bei der Beurteilung der Sicherheitslage einer Datenbank und sollten auch die Möglichkeit bieten, Konfigurationsänderungen zu identifizieren. Unternehmen können einen Referenzwert festlegen und dann die Abweichung bestimmen. Mithilfe von Bewertungskontrollen können Unternehmen auch vertrauliche Daten im System identifizieren, einschließlich des Datentyps und des Speicherorts. Die Bewertungskontrollen beantworten folgende Fragen:

- Ist das Datenbanksystem richtig konfiguriert?

- Sind die Patches aktuell und wird regelmäßig gepatcht?

- Wie werden die Nutzerrechte verwaltet?

- Welche sensiblen Daten befinden sich im Datenbanksystem? Wie viel davon? Wo befinden sie sich?

- Detektionskontrollen überwachen Nutzer- und Anwendungszugriffe auf Daten, identifizieren anomale Verhaltensweisen, erkennen und blockieren Bedrohungen und überprüfen die Datenbankaktivität, um Compliance-Berichte bereitzustellen.

- Vorbeugende Kontrollen blockieren nicht autorisierte Zugriffe auf Daten, indem sie Daten basierend auf dem beabsichtigten Anwendungsfall verschlüsseln, redigieren, maskieren und unterteilen. Das Endziel der vorbeugenden Kontrollen besteht darin, einen unbefugten Zugriff auf Daten zu stoppen.

- Datenspezifische Kontrollen erzwingen die Zugriffsrichtlinien auf Anwendungsebene in der Datenbank und stellen ein konsistentes Autorisierungsmodell über mehrere Anwendungen, Berichterstellungstools und Datenbankclients hinweg bereit.

- Benutzerspezifische Schutzmaßnahmen erzwingen eine ordnungsgemäße Benutzerauthentifizierung und Autorisierungsrichtlinien, um sicherzustellen, dass nur authentifizierte und autorisierte Benutzer Zugriff auf die Daten haben.

Lösungen für die Datensicherheit

Reduzieren Sie das Risiko einer Datenverletzung und vereinfachen Sie die Compliance durch Best Practices bei der Datensicherheit, einschließlich von Verschlüsselung, Schlüsselverwaltung, Datenmaskierung, privilegierten Zugriffskontrollen, Aktivitätsüberwachung und Auditing.

- Datenschutz: Reduzieren Sie das Risiko einer Datenverletzung und der Nichtkonformität von Lösungen, um eine Vielzahl von Anwendungsfällen wie Verschlüsselung, Schlüsselverwaltung, Redaktion und Maskierung zu erfüllen. Mehr über Data Safe erfahren.

- Datenzugriffskontrolle: Ein grundlegender Schritt zur Sicherung eines Datenbanksystems besteht darin, die Identität des Benutzers, der auf die Datenbank zugreift, zu validieren (Authentifizierung) und zu steuern, welche Vorgänge dieser ausführen kann (Autorisierung). Starke Authentifizierungs- und Autorisierungskontrollen schützen Daten vor Angreifern. Darüber hinaus trägt die Erzwingung einer Aufgabentrennung dazu bei, zu verhindern, dass privilegierte Benutzer ihre Systemprivilegien für den Zugriff auf vertrauliche Daten missbrauchen. Sie hilft auch, versehentliche oder böswillige Änderungen an der Datenbank zu verhindern.

- Auditing und Überwachung: Alle Datenbankaktivitäten sollten zu Auditingzwecken aufgezeichnet werden. Dies umfasst Aktivitäten, die über das Netzwerk stattfinden sowie Aktivitäten, die in der Datenbank ausgelöst werden (üblicherweise durch direkte Anmeldung) und die jegliche Netzwerküberwachung umgehen. Das Auditing sollte auch dann durchführbar sein, wenn das Netzwerk verschlüsselt ist. Datenbanken müssen ein robustes und umfassendes Auditing ermöglichen, das Informationen zu den Daten, zum Client, von dem aus die Anforderung gestellt wird, sowie Details des Vorgangs und der SQL-Anweisung selbst beinhaltet.

- Datenbanken in der Cloud sichern: Cloud-Datenbank-Deployments können Kosten senken, Mitarbeiter für wichtigere Arbeit freisetzen und eine agilere und responsivere IT-Organisation unterstützen. Diese Vorteile können jedoch mit einem zusätzlichen Risiko verbunden sein, einschließlich eines erweiterten Netzwerkumfangs, einer erweiterten Bedrohungsoberfläche mit einer nicht erkennbaren Verwaltungsgruppe und einer gemeinsam genutzten Infrastruktur. Durch Umsetzung geeigneter Best Practices für die Datenbanksicherheit kann die Cloud jedoch eine bessere Sicherheit bieten als es den meisten Unternehmen On-Premises möglich ist. Zugleich werden dabei die Kosten gesenkt und die Flexibilität verbessert.