Unified Auditing

Oracle Database ofrece la capacidad de auditoría más completa del sector con Unified Auditing, una función que captura el registro más preciso de cualquier actividad en la base de datos. Unified Auditing ofrece un único registro de auditoría para todos los eventos, lo que simplifica la gestión y el análisis de los datos auditados. Con ella, puedes supervisar y detectar actividades sospechosas de la base de datos mientras gestionas mejor tus requisitos de cumplimiento.

- Novedades de Database 23ai para la auditoría de bases de datos

Oracle Database 23ai presenta una nueva capacidad para auditar el acceso a determinadas columnas en tablas y vistas. Posibilita crear políticas de auditoría más específicas que reducen el "ruido" de registros de auditoría innecesarios.

- Desarrolla políticas de auditoría sencillas y eficaces

Descubre cómo aprovisionar políticas de auditoría unificadas más precisas de acuerdo a tus necesidades corporativas y de cumplimiento.

- 2025 KuppingerCole Compass de liderazgo para plataformas de seguridad de datos

Descubre por qué KuppingerCole ha reconocido a Oracle entre los líderes en seguridad de bases de datos.

Beneficios de Unified Auditing (Auditoría unificada)

-

Acelera el cumplimiento normativo

Los registros documentados de la actividad del usuario garantizan a las autoridades reguladoras que los datos se utilizan solo de las formas previstas.

-

Detecta accesos a bases de datos anómalos

Reconocer actividades anormales en la base de datos a tiempo te permite actuar rápido para corregir amenazas de seguridad y minimizar daños.

-

Activar análisis forense

Un registro de auditoría centralizado y simplificado brinda una gran cantidad de información precisa sobre el acceso a los datos, útil para investigaciones forenses.

Explorá casos de uso de Unified Auditing

Supervisar la actividad de los usuarios con privilegios

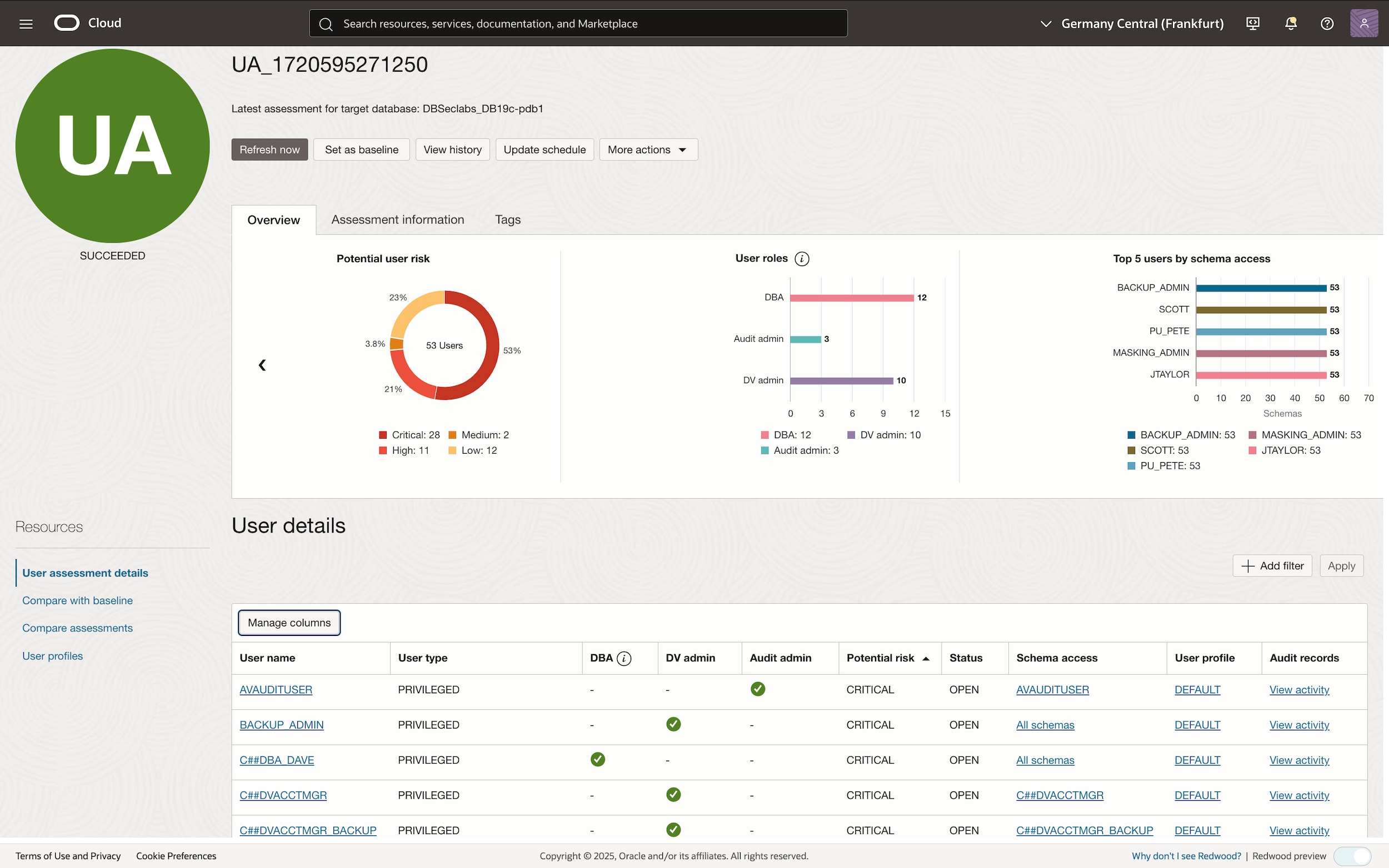

Las cuentas de usuario con privilegios suelen ser objetivos para los piratas informáticos que intentan obtener acceso a sistemas y datos esenciales. El monitoreo continuo de la actividad de usuarios con privilegios permite que los equipos de seguridad identifiquen fácilmente comportamientos anómalos y detecten con rapidez filtraciones de datos sensibles. Para monitorear la actividad de los usuarios con privilegios, primero identifica los usuarios con privilegios en el sistema.

Identificar usuarios con privilegios

Puedes identificar cuentas de usuario de base de datos con privilegios de diferentes fuentes, como:

- Informe de evaluación de usuario en Oracle Data Safe (que se muestra a la izquierda)

- Informe de Oracle Database Security Assessment Tool (DBSAT)

- Oracle Audit Vault and Database Firewall (AVDF)

Auditar usuarios con privilegios

Las declaraciones de nivel superior realizadas por usuarios administrativos, como SYSDBA y SYSKM, se auditan de forma obligatoria cuando la base de datos está en estado cerrado o montado. Para auditar la actividad del usuario administrativo una vez que la base de datos está abierta, configura las siguientes auditorías:

- Monitorea todas las actividades iniciadas por usuarios de administradores con privilegios, como SYS.

- Monitorea el acceso directo a la base de datos.

- Monitorea todas las actividades iniciadas por el usuario de las cuentas de bases de datos de alto riesgo individuales que tienen acceso amplio al sistema o acceso a datos confidenciales.

Auditar eventos relevantes para la seguridad

Los eventos relevantes para la seguridad son acciones dentro de la base de datos que requieren mayor atención y monitoreo constante porque podrían ser usadas de forma indebida. El monitoreo de estas acciones ayuda a detectar actividades anómalas en la base de datos. Estas acciones incluyen, entre otras, las siguientes:

- Cualquier cambio en las políticas de seguridad de toda la base de datos mediante la modificación de la base de datos o del sistema.

- Eventos relacionados con usuarios, roles, privilegios, permisos y revocaciones que alteran el acceso a la base de datos.

- Eventos de modificación de estructura de esquema de base de datos.

- Actividades que utilizan privilegios del sistema.

- Actividades sospechosas, como varios intentos de inicio de sesión fallidos, actividad repentina en cuentas inactivas u operaciones fuera del horario laboral.

La mayoría de los eventos relacionados con la seguridad se pueden auditar mediante políticas de auditoría predefinidas. Consulta las políticas de auditoría predefinidas para obtener más información.

Auditar el acceso a datos confidenciales

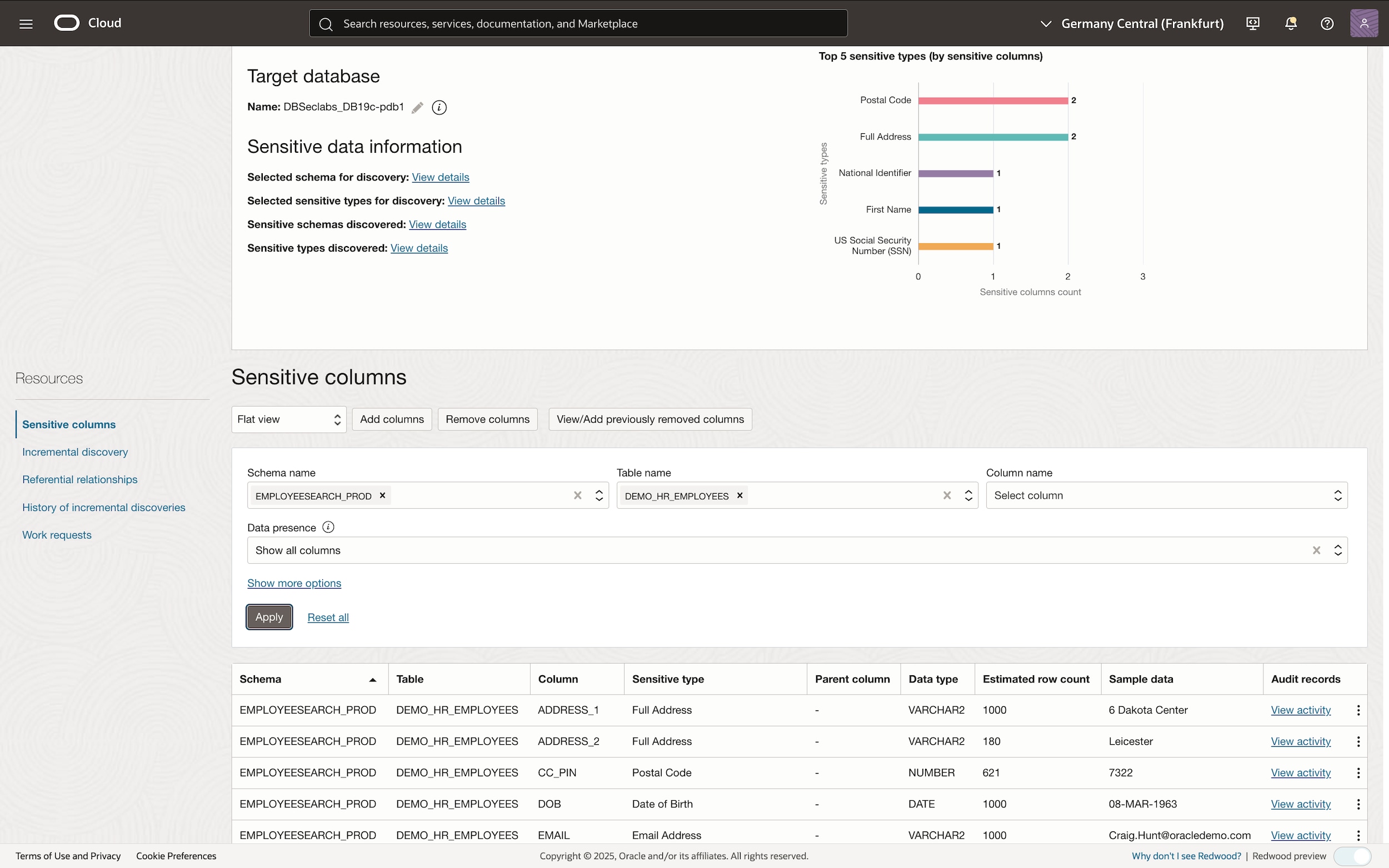

La auditoría de acceso a datos sensibles es un mecanismo de monitoreo muy eficaz que brinda visibilidad sobre el acceso y los cambios realizados en datos sensibles. Puede servir como un elemento de disuasión principal para quienes no tienen un motivo válido para acceder o modificar tus datos. Conocer el panorama de datos confidenciales ayuda a crear políticas de auditoría específicas con el fin de rastrear su acceso.

Identificar el panorama de datos confidenciales

Aprovecha alguna de las distintas herramientas de detección de datos sensibles, como Data Safe, DBSAT, AVDF u Oracle Enterprise Manager, para identificar tablas y columnas sensibles, como se muestra a la izquierda.

Auditar acceso a datos confidenciales

Una vez que entiendas tu panorama de datos confidenciales, debes determinar quién puede acceder a ellos y auditar su acceso.

- Monitorea todo acceso que ocurra fuera de la ruta de confianza — incluso el de usuarios autorizados con un motivo válido, como cuentas de servicio de aplicaciones — porque representa un riesgo mayor.

- Monitorea todo el acceso de los usuarios de la base de datos autorizados a interactuar directamente con los datos.

- Audita todos los intentos de cualquier otra persona para acceder a datos confidenciales, ya que ello presenta el mayor nivel de riesgo.

- Monitorea el acceso a columnas confidenciales que almacenan datos de información de identificación personal (PII).

Recursos adicionales

-

Informe técnico

-

Productos relacionados

Comienza a usar Unified Auditing

Realiza el taller de Unifies Auditing

Introducción a los principales casos de uso clave de Unified Auditing en Oracle LiveLabs.

Prueba Database Security Assessment Tool

Evalúa rápidamente la estrategia de seguridad de las bases de datos y obtén recomendaciones para mitigar los riesgos.

Ponte en contacto con ventas

Conversa con un miembro del equipo sobre Oracle Database Security.