Wat is databeveiliging?

30 juni 2021

Definitie van databeveiliging

Databasebeveiliging heeft betrekking op de beveiligingscontroles die worden toegepast om data te beveiligen tegen niet-goedgekeurde toegang en om de vertrouwelijkheid, integriteit en beschikbaarheid van de data te waarborgen. De aanbevolen werkwijzen voor databeveiliging omvatten technieken voor databeveiliging, zoals datacodering, sleutelbeheer, data-afscherming, subsets maken van data en datamaskering, evenals toegangscontroles en -auditing op bevoegde toegang door gebruikers en audits en bewaking.

Best practices voor databeveiliging

Best practices voor databeveiliging moeten zowel lokaal als in de cloud worden gebruikt om het risico van een datalek te beperken en om naleving van de regelgeving te helpen bereiken. Specifieke aanbevelingen kunnen variëren, maar vereisen meestal een gelaagde strategie voor databeveiliging die is ontworpen om een diepgaande verdedigingsstrategie toe te passen. Verschillende controles beperken verschillende bedreigingsvectoren. Verschillende oplossingsgebieden zijn onder andere de mogelijkheid om databaseactiviteit en bedreigingen te beoordelen, detecteren en bewaken.

Het belang van databeveiliging

Data zijn een van de belangrijkste activa voor elke organisatie. Als zodanig is het van groot belang om data te beschermen tegen ongeautoriseerde toegang. Datalekken, mislukte audits en niet-naleving van de wettelijke vereisten kunnen allemaal leiden tot reputatieschade, verlies van merkwaarde, aangetast intellectueel eigendom en boetes voor niet-naleving. Volgens de Algemene verordening gegevensbescherming (AVG) van de Europese Unie kunnen datalekken tot 4% van de wereldwijde jaaromzet van een organisatie leiden, wat vaak tot aanzienlijk financieel verlies leidt. Gevoelige gegevens omvatten persoonlijk identificeerbare informatie, financiële informatie, gezondheidsinformatie en intellectueel eigendom. Gegevens moeten worden beschermd om een datalek te voorkomen en om naleving te helpen bereiken.

Databeveiliging en AVG

Datamaskering, subsets maken van data en data-afscherming zijn technieken om de blootstelling aan gevoelige data binnen applicaties te beperken. Deze technologieën spelen een sleutelrol bij het voldoen aan vereisten voor anonimisering en pseudonimisering die zijn gekoppeld aan regelgeving zoals de AVG van de EU. De AVG van de Europese Unie is gebaseerd op gevestigde en algemeen aanvaarde privacyprincipes, zoals doelbeperking, rechtmatigheid, transparantie, integriteit en vertrouwelijkheid. Het versterkt de bestaande privacy- en beveiligingsvereisten, waaronder vereisten voor kennisgeving en toestemming, technische en operationele beveiligingscontroles en grensoverschrijdende gegevensstroommechanismen. Om zich aan te passen aan de nieuwe digitale, wereldwijde en datagestuurde economie formaliseert de AVG ook nieuwe privacyprincipes, zoals verantwoordelijkheid en dataminimalisatie.

Volgens de Algemene Verordening Gegevensbescherming (AVG) kunnen datalekken leiden tot boetes van maximaal vier procent van de wereldwijde jaaromzet van een bedrijf, of tot 20 miljoen euro, als dat groter is. Bedrijven die gegevens in de EU verzamelen en verwerken, zullen hun praktijken voor gegevensverwerking moeten overwegen en beheren, met inbegrip van de volgende vereisten:

- Databeveiliging. Bedrijven moeten een passend beveiligingsniveau implementeren dat zowel technische als organisatorische beveiligingscontrolemechanismen omvat, zodat gegevensverlies, lekken van informatie of andere niet-geautoriseerde gegevensverwerkingsprocessen worden voorkomen. De AVG stimuleert bedrijven om coderings- en incidentbeheer, netwerk- en systeemintegriteit, beschikbaarheid en veerkrachtvereisten op te nemen in hun beveiligingsprogramma.

- Uitgebreide rechten van personen. Personen hebben meer controle, en uiteindelijk ook meer zeggenschap, over hun eigen gegevens. Ze hebben ook een uitgebreide reeks gegevensbeschermingsrechten, waaronder het recht op overdraagbaarheid van gegevens en het recht op vergetelheid.

- Melding van gegevensschending. Bedrijven moeten hun toezichthouders en/of de betrokken personen onverwijld op de hoogte brengen zodra ze in de gaten hebben dat hun gegevens zijn geschonden.

- Beveiligingsaudits. Van bedrijven wordt verwacht dat zij hun beveiligingspraktijken documenteren en bijhouden, de effectiviteit van hun beveiligingsprogramma controleren en waar nodig corrigerende maatregelen nemen.

Wat zijn de uitdagingen van databasebeveiliging?

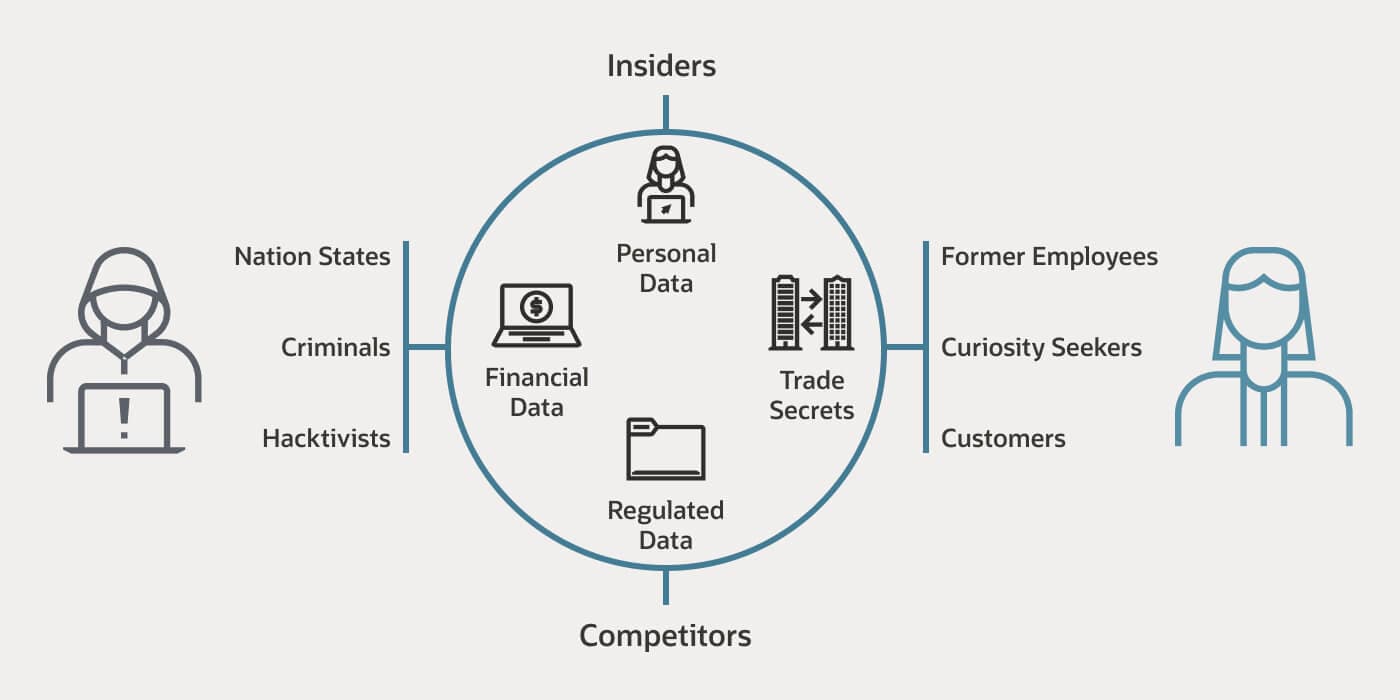

Databases zijn waardevolle repository's met gevoelige informatie, waardoor ze het primaire doel van datadieven zijn. Doorgaans kunnen datahackers worden verdeeld in twee groepen: buitenstaanders en insiders. De groep buitenstaanders omvat iedereen van alleen werkende hackers en cybercriminelen die op zoek zijn naar bedrijfsonderbreking of financiële winst, tot criminele groepen en door de staat gesponsorde organisaties die proberen fraude te plegen om verstoring op nationaal of wereldwijd niveau te creëren. De groep van insiders kan huidige of voormalige werknemers, nieuwsgierigheidszoekers en klanten of partners omvatten die profiteren van hun vertrouwenspositie om data te stelen, of die een fout maken die resulteert in een onbedoelde beveiligingsgebeurtenis. Zowel buitenstaanders als insiders vormen een risico voor de beveiliging van persoonsgegevens, financiële gegevens, bedrijfsgeheimen en gereguleerde gegevens.

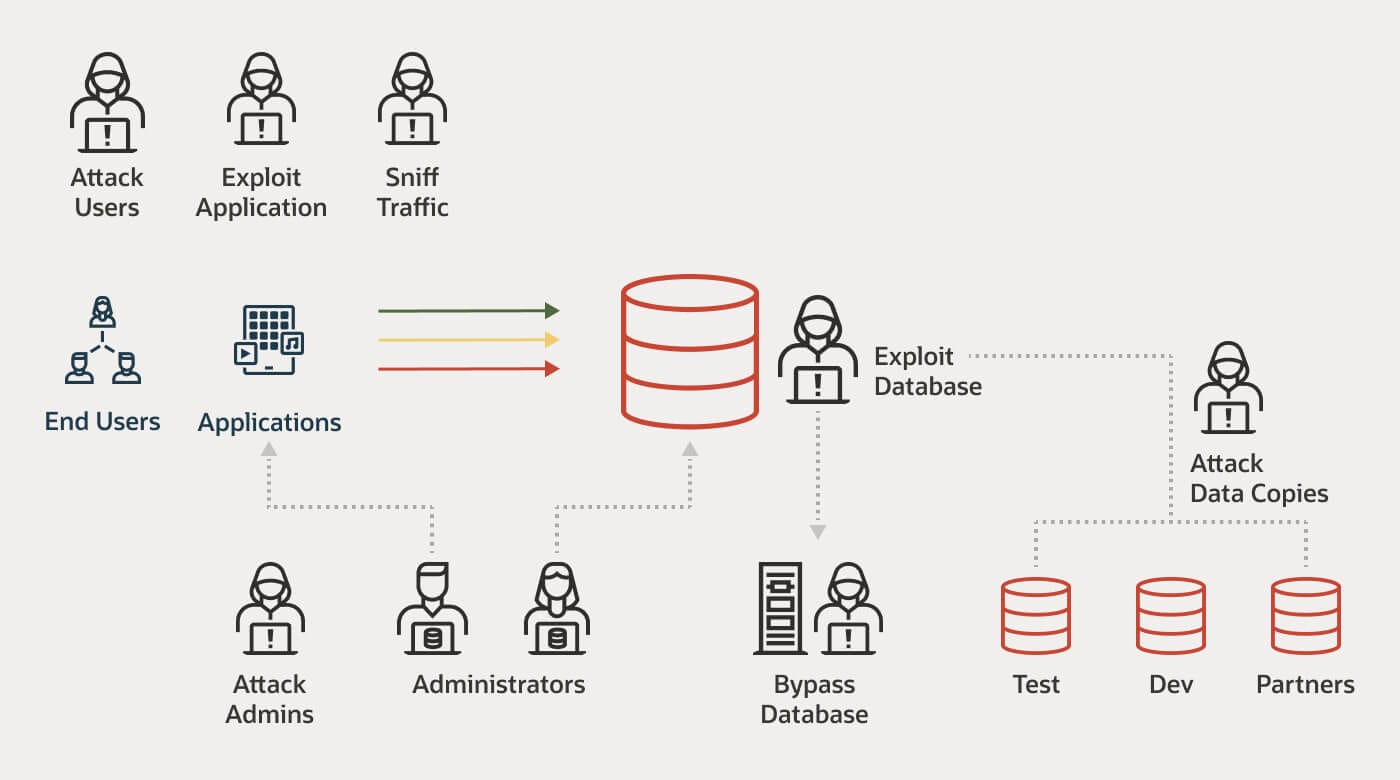

Cybercriminelen hebben verschillende benaderingen die ze hanteren bij het stelen van data uit databases:

- Het stelen van de inloggegevens van een bevoegde beheerder of applicatie. Dit gebeurt meestal via e-mail gebaseerde phishing, andere vormen van social engineering, of door malware te gebruiken om de inloggegevens en uiteindelijk de gegevens te achterhalen.

- Zwakke punten uitbuiten in applicaties met technieken zoals SQL-injectie of het omzeilen van applicatielaagbeveiliging door SQL-code in te sluiten in een ogenschijnlijk onschuldige, door de eindgebruiker geleverde invoer.

- Het escaleren van uitvoeringsrechten door gebruik te maken van kwetsbare applicaties.

- Het openen van databasebestanden die niet zijn gecodeerd op de schijf.

- Het exploiteren van niet-gepatchte systemen of onjuist geconfigureerde databases om toegangscontroles te omzeilen.

- Het stelen van archieftapes en media die databaseback-ups bevatten.

- Het stelen van data uit niet-productieomgevingen, zoals DevTest, waar data mogelijk niet zo goed worden beschermd als in productieomgevingen.

- Het bekijken van gevoelige gegevens via applicaties die per ongeluk gevoelige gegevens blootleggen die de toegang van die applicatie of gebruiker overschrijden.

- Menselijke fouten, ongelukjes, het delen van wachtwoorden, configuratiefouten en ander onverantwoord gedrag van gebruikers, die nog steeds de oorzaak zijn van bijna 90% van de inbreuken op de beveiliging.

Aanbevolen werkwijzen voor databasebeveiliging

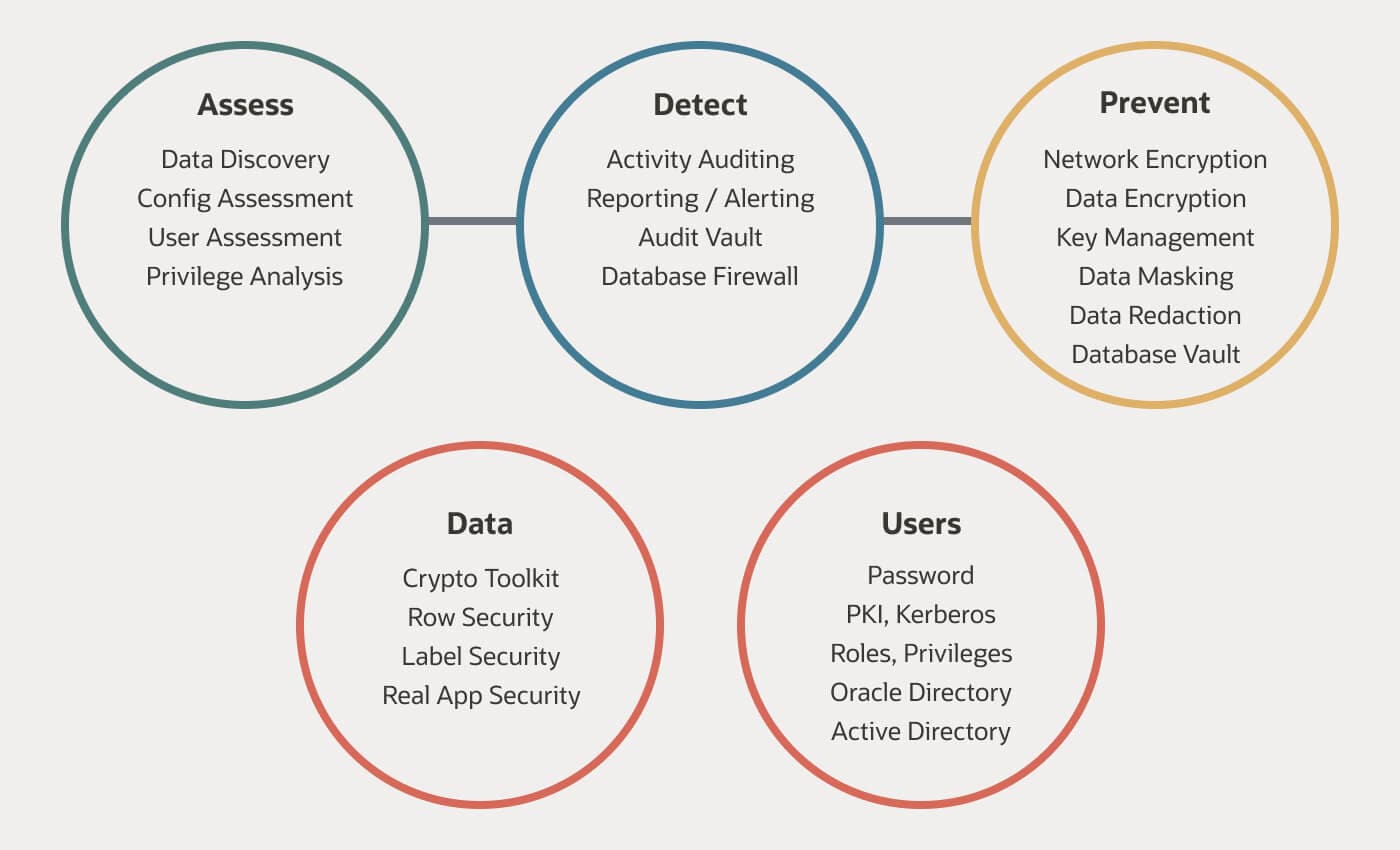

Een goed gestructureerde databasebeveiligingsstrategie moet ook controles omvatten om verschillende bedreigingsvectoren te beperken. De beste aanpak is een ingebouwd framework van beveiligingscontroles die eenvoudig kunnen worden geïmplementeerd om de juiste beveiligingsniveaus toe te passen. Hier volgen enkele veelgebruikte controles voor het beveiligen van databases:

- Beoordelingscontroles helpen om de beveiligingsstatus van een database te beoordelen en moeten ook de mogelijkheid bieden om configuratiewijzigingen te identificeren. Organisaties kunnen een basislijn instellen en vervolgens afwijkingen identificeren. Met beoordelingscontroles kunnen organisaties ook gevoelige gegevens in het systeem identificeren, waaronder het soort gegevens en de plek waar deze zich bevinden. Beoordelingscontroles hebben tot doel de volgende vragen te beantwoorden:

- Is het databasesysteem juist geconfigureerd?

- Zijn patches up-to-date en worden ze regelmatig toegepast?

- Hoe worden gebruikersrechten beheerd?

- Welke gevoelige gegevens bevinden zich in het databasesysteem? Hoeveel? Waar bevindt het zich?

- Detecterende controles bewaken de toegang van gebruikers en applicaties tot gegevens, identificeren afwijkend gedrag, detecteren en blokkeren bedreigingen en controleren databaseactiviteiten om nalevingsrapportage te leveren.

- Preventieve controles blokkeren ongeautoriseerde toegang tot gegevens door data te coderen, af te schermen, te maskeren en er subsets van te maken, op basis van het beoogde gebruiksdoel. Het uiteindelijke doel van preventieve controles is het stoppen van ongeautoriseerde toegang tot gegevens.

- Gegevensspecifieke controles dwingen toegangsbeleid af op applicatieniveau binnen de database. Dit resulteert in een consistent autorisatiemodel voor meerdere applicaties, rapportagetools en databaseclients.

- Gebruikersspecifieke controles dwingen het juiste gebruikersverificatie- en autorisatiebeleid af, zodat alleen geverifieerde en geautoriseerde gebruikers toegang hebben tot data.

Oplossingen voor databeveiliging

Verminder het risico op een datalek en vereenvoudig de naleving met oplossingen voor databasebeveiliging voor codering, sleutelbeheer, datamaskering, toegangscontroles op bevoegde toegang door gebruikers, activiteitenmonitoring en -auditing.

- Databeveiliging: verklein het risico op een datalek en niet-naleving met oplossingen om te voldoen aan een breed scala aan gebruiksdoelen, zoals codering, sleutelbeheer, afscherming en maskering. Meer informatie over Data Safe.

- Toegangscontrole voor data: een belangrijke stap bij de beveiliging van een databasesysteem is het valideren van de identiteit van de gebruiker die de database wil openen (verificatie) en het bepalen welke bewerkingen ze kunnen uitvoeren (autorisatie). Sterke verificatie- en autorisatiecontroles helpen om gegevens tegen aanvallers te beschermen. Daarnaast helpt een gedwongen scheiding van taken om te voorkomen dat bevoegde gebruikers hun systeemrechten misbruiken om toegang te krijgen tot gevoelige gegevens. Ook worden hiermee onopzettelijke of ongewenste wijzigingen in de database voorkomen.

- Auditing en bewaking: alle databaseactiviteiten moeten worden vastgelegd voor auditingdoeleinden. Dit omvat activiteiten die via het netwerk plaatsvinden, evenals activiteiten die in de database worden getriggerd (doorgaans via direct inloggen) waardoor netwerkbewaking wordt overgeslagen. Auditing moet zelfs werken als het netwerk is gecodeerd. Databases moeten robuuste en uitgebreide auditing bieden met informatie over de gegevens, de client waar de aanvraag van afkomstig is, de details van de bewerking en het SQL-statement zelf.

- Beveiliging van databases in de cloud: door clouddatabases te implementeren kunnen de kosten worden verlaagd, kan personeel worden vrijgemaakt voor belangrijker werk en kan een meer flexibele en responsieve IT-organisatie worden bevorderd. Maar die voordelen kunnen gepaard gaan met extra risico's, waaronder een omvangrijker netwerk, een groter bedreigingsoppervlak met een niet te bevatten beheergroep en een gedeelde infrastructuur. Door de juiste best practices voor databasebeveiliging in te zetten kan de cloud echter betere beveiliging bieden dan de meeste organisaties on-premises kunnen bieden, terwijl de kosten worden verlaagd en de flexibiliteit wordt verbeterd.