Was versteht man unter einer Sovereign Cloud? Warum ist sie so wichtig?

Alan Zeichick | Senior Writer | 5. September 2025

Beginnen Sie mit einer Vorgabe: Einige oder alle Daten Ihres Unternehmens müssen innerhalb einer bestimmten nationalen oder regionalen geografischen Grenze bleiben, sei es ein Staat bzw. ein Land oder eine größere Region wie die Europäische Union. Die Gründe für diese Anforderung können vielfältig sein. Möglicherweise gelten staatliche Vorgaben für Ihre Branche, oder Sie verwalten bestimmte Arten regulierter Daten wie personenbezogene Informationen (PII). Ebenso könnten geschäftsspezifische oder wettbewerbsrelevante Aspekte eine Rolle spielen. Was auch immer der Grund sein mag, die Anforderung wird digitale Souveränität oder Datensouveränität genannt.

Ein Ansatz zur Erfüllung digitaler Souveränitätsanforderungen besteht darin, alle Daten in einem Data Center innerhalb des eigenen Landes oder der eigenen Region zu speichern. Eine weitere Möglichkeit ist die Nutzung der Cloud – genauer gesagt einer souveränen Cloud, die alle Vorteile des Cloud-Computing bietet und gleichzeitig dabei unterstützt, individuelle Souveränitätsanforderungen zu erfüllen.

Was versteht man unter einer Sovereign Cloud?

Eine Sovereign Cloud ist eine Cloud-Umgebung, die Unternehmen bei der Einhaltung digitaler Souveränitätsvorgaben unterstützt und gleichzeitig die Vorteile des Cloud-Modells bereitstellt. Eine Sovereign Cloud kann in einer Einrichtung untergebracht sein, die einem Cloud-Computing-Provider gehört, und auf die die Benutzer und IT-Systeme eines Unternehmens, die nicht in der Cloud untergebracht sind, über das Internet oder über spezielle Kommunikationsverbindungen, die nicht mit dem Internet verbunden sind, zugreifen. Außerdem kann eine Sovereign Cloud als separate „cloudähnliche“ Installation im eigenen Data Center einer großen Organisation konfiguriert werden. Hier verhält sich die Installation wie eine Cloud-Umgebung und wird vom Cloud-Serviceprovider verwaltet, ist jedoch physisch von der Außenwelt isoliert. Aufgrund der Funktionsweise von Cloud-Computing gilt ein Modell der geteilten Verantwortung zwischen Anbieter und Kunde. Sicherheit und Datenschutz müssen gemeinsam gewährleistet werden – daher ist es entscheidend, einen Anbieter zu wählen, der Sie zuverlässig bei der Erfüllung Ihrer Souveränitätsanforderungen unterstützt.

Es gibt vier zentrale Säulen der digitalen Souveränität: Datenresidenz, Datenschutz, Sicherheit und Resilienz sowie rechtliche Kontrollen. Sie umfassen grundlegende Fragen wie: Wo befinden sich meine Daten? Wer kann darauf zugreifen? Wie werden meine Daten geschützt? Welchen rechtlichen Schutz habe ich? Im Rahmen der meisten Souveränitätsregelungen sind Organisationen bestrebt, persönliche Informationen über Einzelpersonen zu schützen. Manchmal ist der Anwendungsbereich jedoch weiter gefasst und umfasst geistiges Eigentum, Software, Geschäftsmethoden, Finanzdaten, Informationen über die IT-Infrastruktur und sogar Metadaten, die beschreiben, wie groß ein Datensatz ist und wie schnell er wächst.

Digitale Souveränität ist dabei kein binäres Konzept. Es ist eher ein Spektrum, das sich im Laufe der Zeit weiterentwickelt. Organisationen müssen sich kontinuierlich an Veränderungen der Gesetzgebung und der digitalen Rahmenbedingungen anpassen. Im Folgenden betrachten wir die Anforderungen an digitale Souveränität, erläutern, wie eine Sovereign Cloud Unternehmen bei der Einhaltung unterstützen kann, und gehen auf zentrale Prinzipien und Fragestellungen ein.

6 Sovereign Cloud – Funktionen

In vielen Fällen gehen Anforderungen an die Souveränitätskonformität über die reine Speicherung von Datenbanken hinaus. Alle Computer, die regulierte Daten verarbeiten, müssen sich in einem bestimmten Gebiet befinden, ebenso wie alle Netze, Datenflüsse, Sicherungen und Disaster Recovery-Systeme. Mitunter müssen sogar Personen, die Zugriff auf regulierte Systeme haben, Staatsangehörige der jeweiligen Jurisdiktion sein oder über bestimmte Sicherheitsfreigaben verfügen. Das bedeutet, dass eine Sovereign Cloud in unterschiedlichem Umfang eine oder mehrere der folgenden sechs Fähigkeiten bieten muss – abhängig von regionalen Vorgaben und weiteren Anforderungen.

1. Zugriffsbeschränkungen, die die Nutzung der Sovereign Cloud auf Benutzer, Software, Systeme und Services eines Unternehmens und seiner Partner, Kunden und Lieferanten, auf geografische Regionen oder sogar auf Einzelpersonen innerhalb einer Organisation beschränken, die über eine bestimmte Staatsbürgerschaft oder Sicherheitsfreigabe verfügen

2. Organisatorische Kontrolle darüber, wo sich die Sovereign Cloud befindet, z. B. in einem bestimmten Land oder einer bestimmten Region, oder ob sich die Cloud im Data Center eines Serviceanbieters oder im Data Center des Kunden befindet, das oft als Data Residency bezeichnet wird

3. Einhaltung staatlicher, behördlicher oder branchenspezifischer Anforderungen, einschließlich technischer Spezifikationen, sowie spezifischer gesetzlicher, vertraglicher und geschäftlicher Praktiken zur Einhaltung relevanter Gesetze und Vorschriften

4. Betriebliche Unterstützung durch den Cloud-Serviceprovider, der die hohen Kundenerwartungen und die gesetzlichen Anforderungen an die Sicherheitsüberprüfungen, die Staatsangehörigkeit und den Wohnsitz seiner Mitarbeiter erfüllt

5. Zweckgebundene Netzwerkkapazität, was alles bedeuten kann, von sicheren VPNs über das öffentliche Internet bis hin zu Air-gapped-Regionen, die vollständig vom Internet und den anderen Kunden des Cloud-Providers getrennt sind

6. Ausgeklügelte Verschlüsselung, bei der der Cloud-Serviceprovider die Schlüssel verwaltet oder der Kunde eigene Schlüssel bereitstellt, auf die der Cloud-Serviceprovider niemals zugreifen oder Einsicht erhalten kann.

Wichtige Erkenntnisse

- Die Umsetzung digitaler Souveränität über eine Sovereign Cloud unterstützt die Einhaltung von Datenschutzvorgaben, die Geschäftsresilienz, die Effizienz der Lieferkette sowie die geopolitische Resilienz.

- Herausforderungen bestehen darin, einen Serviceprovider zu finden, der alle relevanten Vorgaben kennt, bei der Bestimmung des erforderlichen Schutzniveaus unterstützt und über die entsprechenden Zertifizierungen verfügt.

- Sovereign Clouds sind im Allgemeinen mit dem Internet verbunden und der Zugriff erfolgt über sichere, verschlüsselte Links und Protokolle. In einigen Fällen kann eine Air-gapped-Cloud erforderlich sein.

- Die Datensouveränität erfordert, dass Daten mit einem genehmigten Satz von Protokollen verschlüsselt werden, unabhängig davon, ob sie in einer Datenbank oder einem Dateisystem gespeichert oder über ein Netzwerk übertragen werden.

- Gehen Sie davon aus, dass Gesetze und Vorschriften zur digitalen Souveränität weiter zunehmen und komplexer werden – und dass bei nicht bestandenen Compliance-Prüfungen oder bei Verstößen, die regulierte Daten offenlegen, erhebliche finanzielle und strafrechtliche Konsequenzen drohen.

Erklärung zur Sovereign Cloud

Um zu verstehen, was eine Sovereign Cloud bewirken kann, stellen Sie sich vor, Sie betreiben ein Unternehmen, das in der Europäischen Union (EU) tätig ist. Die EU ist hierfür ein idealer Testfall, da es nicht nur unionsweite Vorgaben gibt, sondern auch jedes Mitgliedsland eigene Anforderungen stellt. Daher muss jede Organisation, die mit der Wahrung der digitalen Souveränität innerhalb der EU beauftragt ist, sowohl die EU- als auch die nationalen Anforderungen erfüllen.

Innerhalb der EU werden die Vorgaben zur Cloud-Souveränität von einem ineinandergreifenden Geflecht aus Aufsichtsbehörden bestimmt, und die Regelungen ändern sich fortlaufend – im Allgemeinen werden sie strenger. Ein Großteil dieser regulatorischen Entwicklung wird von den nationalen Parlamenten und dem Europäischen Parlament in Brüssel als Reaktion auf die Forderungen der Bürger und den ständigen politischen Druck zum Schutz vor ausländischen Geschäftsinteressen, Strafverfolgungsbehörden und Gerichten vorangetrieben. Hier kommen Gesetze wie die Datenschutz-Grundverordnung (DSGVO) der EU ins Spiel.

Stellen Sie sich vor, dass eine Organisation Tochtergesellschaften mit Niederlassungen, Mitarbeitern und Kunden sowohl in Deutschland als auch in Frankreich hat. Es kann sein, dass einige Daten unter Einhaltung der EU-Anforderungen zwischen den beiden Ländern ausgetauscht werden können, während andere Daten möglicherweise durch deutsche oder französische Gesetze eingeschränkt sind und nur innerhalb des jeweiligen Landes verbleiben dürfen. Sowohl die Kundenorganisation als auch der Cloud-Serviceprovider tragen gemeinsam die Verantwortung dafür, sicherzustellen, dass die Sovereign Cloud alle diese Anforderungen erfüllen kann und – was ebenso wichtig ist – dass sie so konfiguriert ist, dass dies für alle Parteien nachweisbar ist.

Eine angemessene EU-konforme Sovereign Cloud umfasst eine EU-weite Souveränität, die Kunden die Kontrolle über Daten und Datenflüsse gemäß den EU-Vorschriften ermöglicht. Sie bietet zudem Schutzmechanismen gegen Zugriffe von außerhalb der EU, um solche Zugriffe zu erkennen, anzufechten und zu blockieren, und übernimmt – soweit erforderlich – die Benachrichtigung von Stakeholdern sowie die Verwaltung zulässiger Ausnahmen.

Der CLOUD Act

Der Clarifying Lawful Overseas Use of Data Act, oder CLOUD Act, ist ein US-Bundesgesetz aus dem Jahr 2018 und eine Ergänzung zum Stored Communications Act (SCA) von 1986. Der CLOUD Act regelt vor allem den Zugriff auf und die Offenlegung von Daten, die von Serviceprovidern gespeichert werden – insbesondere dann, wenn sich diese Daten außerhalb der Vereinigten Staaten befinden. Er schafft einen Rechtsrahmen, der es US-Strafverfolgungsbehörden ermöglicht, US-basierte Serviceprovider zur Herausgabe angeforderter elektronischer Daten zu verpflichten, darunter E-Mails, Dokumente und andere Kommunikationsformen, unabhängig davon, wo diese Daten weltweit gespeichert sind. Diese Regelung vereinfacht den Zugriff auf Daten, die in anderen Ländern gespeichert werden, sofern der Anbieter der US-Gerichtsbarkeit unterliegt.

Vorteile der Cloud-Souveränität

Die Einrichtung einer Sovereign Cloud kann ein komplexes Unterfangen sein, selbst mit einem fähigen Provider. Es zahlt sich jedoch in vielerlei Hinsicht aus. An erster Stelle steht die Einhaltung der Vorschriften. Die Cloud-Souveränität bezieht sich auf geografische, politische und branchenspezifische Vorschriften, Datenübertragbarkeit und vorschriftsmäßige Datenübertragungen innerhalb und zwischen Regulierungsbereichen.

Darüber hinaus bietet eine Sovereign Cloud die folgenden Vorteile:

- Technische Lösungen und Fachwissen, über die Unternehmen möglicherweise nicht intern verfügen: Die digitale Souveränität kann schwierige technische Veränderungen mit sich bringen, insbesondere wenn eine Organisation Interoperabilität und Portabilität aufrechterhalten möchte. Eine gut gestaltete Sovereign Cloud bietet sowohl regulatorische Compliance als auch offene Standards.

- Best Practices für den Betrieb: Ein Sovereign Cloud-Provider verfügt über strenge Betriebskontrollen, z. B. einen autorisierten Schlüsselzugang für Kunden oder die Möglichkeit, eigene Schlüssel mitzubringen, sowie über Verwaltung, Protokollierung und technischen Support. Dies ist für eine Vielzahl von Organisationen von entscheidender Bedeutung, wie z. B. für die Nachrichtendienste.

- Sicherstellung von Geschäft und Kontinuität: Eine Sovereign Cloud, die von einem erstklassigen Provider installiert und gewartet wird, bietet die gesamte Skalierbarkeit, Geschäftskontinuität und Disaster Recovery, Redundanz, Portabilität und Leistung einer erstklassigen Cloud – auch mit digitaler Souveränität.

- Ausreichende Lieferkette: Ein Cloud-Serviceprovider, der eine Sovereign Cloud anbietet, kann oft über die Möglichkeiten eines einzelnen Kundenunternehmens hinausgehen, Server, Netzwerke, Chips, Verkabelung, Energie, Einrichtungen, Personal und Schulungen zu beschaffen, die für eine Verfügbarkeit rund um die Uhr erforderlich sind.

- Geopolitische Resilienz Ein Sovereign Cloud-Provider mit globaler Reichweite kann Organisationen dabei unterstützen, Herausforderungen wie militärische Konflikte, wirtschaftliche Belastungen, den Klimawandel und andere großflächige Krisen zu bewältigen und so zur Nachhaltigkeit beitragen.

5 Herausforderungen der Cloud-Souveränität

Sovereign Cloud-Serviceprovider verfolgen das Ziel, Kunden bei der Erfüllung regulatorischer, rechtlicher und technischer Anforderungen zu unterstützen. Trotz dieser Vorteile müssen IT-Teams bei der Einführung von Cloud-Souveränität jedoch einige Herausforderungen meistern, darunter:

1. Suche nach einem Serviceprovider, der die Regeln kennt

Die Gesetze und Vorschriften zur digitalen Souveränität sind komplex und werden immer komplexer. Unabhängig davon, ob Unternehmen eine Sovereign Cloud oder ein herkömmliches Data Center nutzen, ist es aufgrund der gesetzlichen Bestimmungen schwierig zu wissen, was konform ist und was nicht. Ein umfassender Anbieter souveräner Cloudservices verfügt über die nötige Expertise und etablierte Prozesse, um seine Leistungen kontinuierlich an neue oder geänderte regulatorische Vorgaben anzupassen.

2. Bestimmung des erforderlichen Schutzniveaus

Muss eine Organisation lediglich sicherstellen, dass personenbezogene Daten (PII) ordnungsgemäß verschlüsselt und innerhalb der nationalen Grenzen gespeichert werden, oder erstreckt sich die Einhaltung von Vorschriften auch auf die Server, auf denen ein Dokumentenspeicher untergebracht ist, auf die Kontrollsysteme sowie auf die Staatsangehörigkeit und die Sicherheitsüberprüfung aller Mitarbeiter mit physischem Zugang zur Hardware? Solange Sie nicht wissen, was verlangt wird, können Sie die Vorschriften nicht einhalten.

3. Entwurf einer Architektur für die Disaster Recovery

Die Cloud-Souveränität kann nicht nur für das primäre Data Center, sondern auch für alle Backup-Recovery-Sites und -Einrichtungen gelten. Das bedeutet, dass der Cloud-Serviceprovider über ausreichende Ressourcen verfügen muss, um solche Einrichtungen innerhalb der definierten Gerichtsbarkeit anzubieten.

4. Robustheit und Vollständigkeit der Sovereign Cloud

Einige Serviceprovider haben spezialisierte Cloud-Angebote entwickelt. Daher sind die Anwendungen, Features und Services, die sie in ihren Public Clouds anbieten, möglicherweise nicht in ihren Sovereign Clouds verfügbar bzw. vollständig verfügbar.

5. Erwerb einer vollständigen Gruppe von Zertifizierungen und Mandanten

Einige Regulierungssysteme erfordern, dass die Sovereign Cloud Eigentum eines Serviceproviders ist und von diesem betrieben wird, dessen Hauptsitz und Eigentümer in der jeweiligen geografischen Region liegt. Stellen Sie sicher, dass ein globaler Cloud-Serviceprovider über die richtigen Partnerschaften, Lizenzen und rechtlichen Rahmenbedingungen verfügt, um diese Anforderungen zu erfüllen.

5 wichtige Features von Sovereign Clouds

Unternehmen, die Sovereign Clouds einrichten wollen, müssen neben branchenspezifischen und wettbewerbsrelevanten Faktoren auch ihre Anforderungen an diese fünf wichtigen Features berücksichtigen.

1. Standort

Wählen Sie den Standort Ihres Sovereign Cloud-Data-Centers und die Standorte für die Datensicherung sorgfältig aus, und zwar sowohl basierend auf Compliance-Vorschriften als auch geschäftlichen Erwägungen. Zu den zu erfassenden Daten gehören die Standorte der Cloud-Data-Center des Providers, die Standorte anderer Data Center, die sich im Besitz von Partnern befinden, und ob eine dedizierte Sovereign Cloud innerhalb der eigenen Einrichtung des Kunden möglich ist.

2. Zugriffskontrolle

Eine Organisation sollte jederzeit selbst bestimmen können, welche Unternehmen, Partner, Kunden sowie welche Software und Services Zugriff auf ihre Cloud-Umgebung erhalten. In manchen Fällen, beispielsweise wenn die nationale Sicherheit auf dem Spiel steht, kann sich der Kunde für eine vollständig dedizierte Einrichtung entscheiden.

3. Betrieb und Support

Eine Organisation sollte kontrollieren, welche administrativen und technischen Mitarbeiter sowohl des Cloud-Providers als auch seiner Partner Zugang zu ihren Systemen sowie zu den Metadaten über diese Systeme haben, wie z. B. Performance- und Nutzungsmetriken.

4. Einhaltung von Vorschriften

Sovereign Cloud-Bereitstellungen müssen flexibel sein und die Einhaltung von Vorschriften und Sicherheitsstandards ermöglichen, um der Möglichkeit sich überschneidender Gerichtsbarkeiten mit jeweils eigenen Anforderungen Rechnung zu tragen. In manchen Fällen kann ein Kunde besondere Anforderungen an spezifische behördliche Kontrollen und Akkreditierungen haben.

5. Internetverbindung oder Air-gapped

Für viele – wenn nicht die meisten – Kunden kann eine verschlüsselte Verbindung zum öffentlichen Internet die beste und zugleich kostengünstigste konforme Netzwerkverbindung sein. Einige Kunden oder Anwendungen benötigen jedoch Regionen, die völlig vom Internet oder anderen Netzen abgeschirmt sind.

Datensouveränität und Verschlüsselung

Ohne Verschlüsselung gibt es keine Datensouveränität – und das gilt für Daten in Datenbanken ebenso wie für die APIs und anderen Services, die den Zugriff auf diese Daten und Anwendungen ermöglichen, sowie für Benutzeroberflächen. Die Verschlüsselung ist aufgrund der Anzahl und Versionen häufig verwendeter Algorithmen, der Größe der Schlüssel und der Vorschriften hinsichtlich der Speicherung und des Zugriffs auf die Verschlüsselungsschlüssel ein komplexes Thema. Dies gilt unabhängig davon, ob die Datensouveränität in einem herkömmlichen Data Center oder in einer Sovereign Cloud ermöglicht wird – allerdings müssen im Fall der Cloud Fragen zur Speicherung von und zum Zugriff auf Verschlüsselungsschlüssel auf eine Weise gelöst werden, die sowohl konform ist als auch den Geschäftsanforderungen entspricht.

Wenn ein Cloud-Serviceprovider die Schlüssel verwaltet, wird der Master-Verschlüsselungsschlüssel von der Sovereign Cloud-Software generiert. Und wenn der Kunde die Schlüssel verwaltet, wird der Master-Verschlüsselungsschlüssel in einem sicheren Key Vault gespeichert, auf den der Provider nicht zugreifen kann. Das Hardware-Sicherheitsmodul (HSM), zu dem diese Key Vaults gehören, sollte sowohl manipulationssicher als auch fälschungssicher sein und auf Angriffe reagieren können.

In einer Datenbank oder in einem Dokument gespeicherte Daten – manchmal auch „Daten im Ruhezustand“ genannt – sollten standardmäßig verschlüsselt werden. Dazu gehören Daten in traditionellen relationalen Datenbanken, Docker/Kubernetes-Containern, Objektdatenbanken, Dateisystemen, Blockdatenbanken und sogar Boot-Records.

Informationen, die über ein Netzwerk übertragen werden – manchmal auch „Daten während der Übertragung“ genannt – sollten mindestens aktuelle Protokolle verwenden, die Standards wie Transport Layer Security (TLS) 1.2 oder höher und digitalen X.509-Zertifikaten entsprechen. Lokale Vorschriften erfordern möglicherweise eine noch strengere Verschlüsselung, beispielsweise MACsec (IEEE 802.1AE) für Ethernet-Netzwerke. Eine solche Verschlüsselung sollte standardmäßig aktiviert sein und niemals eine Datenübertragung im Klartext zulassen.

Die Zukunft der Souveränität

Die Datensouveränität mag mit der Verabschiedung der EU-Datenschutzgrundverordnung (DSGVO) im Jahr 2016 ins Licht der Öffentlichkeit gerückt sein, aber das war erst der Anfang. Jedes Jahr überarbeiten Länder auf der ganzen Welt sowie Regionen wie die Europäische Union ihre Anforderungen an die Datensouveränität. Die Standards werden verschärft, um Unklarheiten zu beseitigen, Schwachstellen zu reduzieren, das Vertrauen von Verbrauchern und politischen Akteuren zu stärken, Unternehmen zu schützen und auf geopolitische Entwicklungen wie wirtschaftliche und militärische Konflikte, Terrorismus und Cyberkriminalität zu reagieren.

Hier ist eine Vorhersage: Die Gesetze und Vorschriften zur digitalen Souveränität werden an Zahl und Komplexität zunehmen.

Und hier ist eine weitere: Finanzielle und strafrechtliche Strafen für nicht erfolgreiche Compliance-Audits oder Datenschutzverletzungen, die regulierte Daten enthüllen, sind hart.

Zu den zentralen Anliegen der Provider von Sovereign Clouds gehören der Schutz von Kundendaten vor Zugriffen durch Administrations- und Supportpersonal sowie die Sicherstellung der Geschäftskontinuität und der Einhaltung von Vorgaben zur Disaster Recovery.

Resilienz ist eindeutig das Gebot der Stunde.

Insgesamt ist die Cloud-Souveränität ein relativ neues Konzept. Unternehmen beginnen gerade erst, alle Auswirkungen auf ihre Cloud-Strategien zu verstehen. Die Implementierung einer Sovereign Cloud bedeutet, sich mit neuen IT-Anforderungen an Infrastruktur, Strategie, Governance-Framework und Fähigkeiten auseinanderzusetzen. Da die Sovereign Cloud ein langfristiges Vorhaben ist, konzentrieren sich die Unternehmen auf die Bereiche und das regulatorische Umfeld mit den strengsten Vorschriften und investieren in die Überwachung neuer Gesetze und Änderungen der Branchenvorschriften. Denn wenn Vorschriften einmal verschärft werden, werden sie nicht wieder gelockert – es gibt kein Zurück.

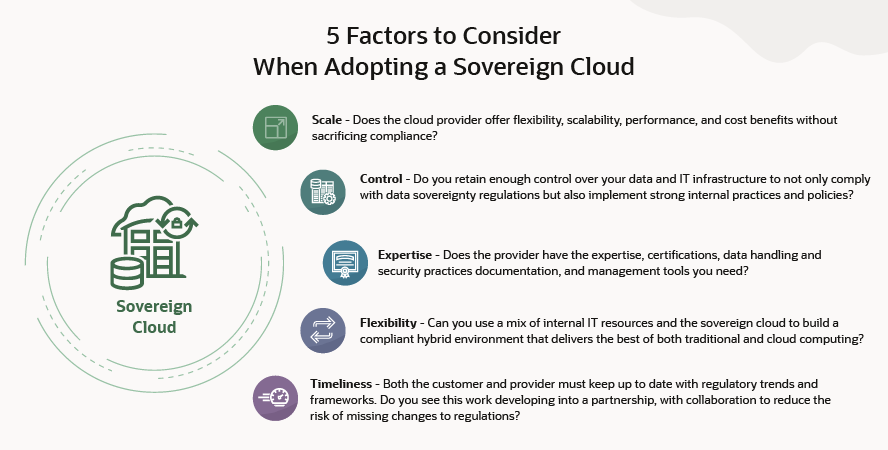

Auswahl eines Sovereign Cloud-Providers

Bei der Auswahl einer SovereignCloud sollten Sie daher einen Anbieter wählen, der eine leistungsstarke Gesamtlösung bietet und Ihnen zugleich hilft, Ihre Anforderungen an die digitale Souveränität zu erfüllen. Idealerweise entsprechen die in der Sovereign Cloud verfügbaren Services den Angeboten der Public Cloud desselben Anbieters – einschließlich identischer Service Level Agreements (SLAs) für Leistung, Verwaltung und Verfügbarkeit.

Ein wesentlicher Faktor ist die Frage, ob Sie sich für eine Lösung eines einzigen Anbieters entscheiden können, die von einer im regulierten Raum zugelassenen juristischen Person betrieben wird. Joint Ventures und Partnerschaften können zu Schuldzuweisungen in Bezug auf Supportprobleme, Integrationsprobleme, langsamere Produktfreigaben und in einigen Fällen zu weniger verfügbaren Features führen.

Ein Sovereign Cloud-Provider sollte Datensouveränität als grundlegendes Kernmerkmal seiner Cloud bereitstellen – und nicht als Zusatzpaket oder eingeschränkte Variante seiner Public-Cloud-Services. Dadurch wird die Bereitstellung einfacher, da die Sovereign Cloud dieselbe Hardware, Software und dieselben Services wie die Public Cloud verwendet, nur mit einer besseren Zugriffskontrolle und anderen Compliance-Einschränkungen.

Die Disaster Recovery ist für eine Sovereign Cloud-Planung und -Bereitstellung von entscheidender Bedeutung. Suchen Sie nach Cloud-Regionen innerhalb der Region, die so konfiguriert werden können, dass die Wiederherstellung und Ausfallsicherung innerhalb des Compliance-Bereichs bleibt. Ein Anbieter von Sovereign Cloud-Lösungen sollte zudem über die notwendige Expertise verfügen, um Sie durch das komplexe und sich ständig verändernde Geflecht an Vorschriften zu führen. Der Provider und der Kunde sollten in der Lage sein, die Verantwortung für die Einhaltung der Vorschriften, einschließlich der erforderlichen Akkreditierungen, nahtlos zu teilen.

Ein Schritt weiter: Isolierte Regionen und National Security Regions

Behördennetzwerke und hoch eingestufte Workloads erfordern mitunter Akkreditierungen und Compliance-Standards, die über jene souveräner, internetverbundener Cloudregionen hinausgehen. In solchen Fällen kann es sinnvoll sein, auf isolierte Regionen oder National Security Regions zurückzugreifen, die zusätzlichen Schutz bieten, darunter:

- Behördliche Akkreditierung: Achten Sie auf National Security Regions, die für höchste staatliche Klassifizierungen zertifiziert sind, einschließlich US DISA Impact Level 6.

- Air-Gapped-Data-Center: Diese Einrichtungen werden nach staatlichen Vorgaben gebaut, erfüllen oder übertreffen Regierungsstandards und sind nicht mit dem Internet verbunden.

- Sicherer Betrieb: Die Einrichtungen sollten von Staatsbürgern betrieben und unterstützt werden, die über kundenspezifische Sicherheitsfreigaben verfügen.

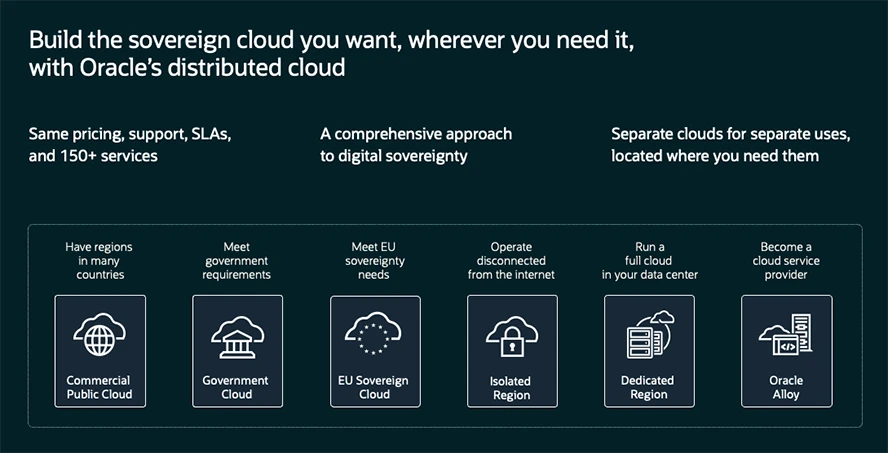

Souveränitätsanforderungen mit Oracle Cloud erfüllen

Mit Oracle Cloud-Lösungen für Souveränität können Kunden ihre Anforderungen an Cloud-Computing erfüllen. Dabei werden Daten und Anwendungen berücksichtigt, die sensibel, reguliert oder von strategischer regionaler Bedeutung sind, sowie Workloads, die den Anforderungen an Souveränität und Datenschutz unterliegen. Die Sovereign Cloud-Lösungen von Oracle werden in immer mehr Ländern und Regionen auf der ganzen Welt angeboten und bieten die Services und Funktionen von Oracle Cloud Infrastructure (OCI) und helfen Kunden, ihre Anforderungen an die digitale Souveränität zu erfüllen.

Die Oracle EU Sovereign Cloud wurde speziell für Datenresidenz und Sicherheit konzipiert. Ihre Architektur teilt keinerlei Infrastruktur mit den kommerziellen Regionen von Oracle und besitzt keine Backbone-Netzwerkverbindung zu anderen Oracle Cloud-Regionen. Der Kundenzugriff auf die Oracle EU Sovereign Cloud wird separat vom Zugriff auf die kommerziellen Regionen von Oracle Cloud verwaltet.

Indem Cloud-Services bereitgestellt werden, bei denen Daten innerhalb klar definierter geografischer und rechtlicher Grenzen verbleiben – häufig mit spezifischen betrieblichen und Governance-Vorgaben –, ermöglichen Anbieter souveräner Cloudlösungen staatlichen Institutionen und streng regulierten Branchen, die Vorteile der Cloud zu nutzen und gleichzeitig strenge Vorgaben zu Datenresidenz und Sicherheit einzuhalten. Da sich die digitale Landschaft weiterentwickelt und geopolitische Aspekte weiterhin im Fokus stehen, werden Sovereign Cloud-Angebote eine zunehmend wichtige Rolle spielen, um die digitale Transformation voranzutreiben und Organisationen bei der Einhaltung relevanter Gesetze und Vorschriften zu unterstützen.

Eine Zero-Trust-Architektur bietet die notwendige Transparenz und Kontrolle, um Daten direkt an der Quelle zu schützen, Zugriffsrichtlinien auf Basis von Identität und Kontext – und nicht allein des Netzstandorts – durchzusetzen und die Komplexität der Datensouveränität erfolgreich zu bewältigen.

Häufig gestellte Fragen zur Sovereign Cloud

Was versteht man unter Datensouveränität?

Die Regierungen erlassen ständig Gesetze und Vorschriften darüber, wie kritische digitale Informationen gespeichert werden müssen, wo sie gespeichert werden müssen und wer darauf zugreifen darf. Die Datensouveränität umfasst die Einhaltung dieser Gesetze und Vorschriften durch Organisationen und Einzelpersonen.

Was ist ein Beispiel für ein Gesetz zur Datensouveränität?

Die Allgemeine Datenschutzverordnung (GDPR), die 2016 von der Europäischen Union erlassen wurde, enthält umfassende Anforderungen für Organisationen, die personenbezogene Daten von Einzelpersonen in der EU erfassen und verarbeiten.

Wer kann auf Informationen in einer Sovereign Cloud zugreifen?

Gesetze zur Datensouveränität können den Datenzugriff auf Software, Services und Benutzer innerhalb einer bestimmten Region, auf lokal ansässige Unternehmen oder auf Organisationen mit bestimmten Sicherheitsfreigaben oder anderen Berechtigungen beschränken.

Sind Sovereign Clouds mit dem Internet verbunden?

Für viele Nutzer sind Sovereign Clouds über verschlüsselte Verbindungen mit starken Zugangskontrollen mit dem Internet verbunden. Für einige Regierungsbenutzer und hochsichere Anwendungen kann es jedoch sein, dass die Sovereign Cloud in einer nicht vernetzten Umgebung betrieben wird und völlig vom Internet getrennt ist.

Unterliegen Cloud-Backups und Disaster-Recovery-Szenarien den Regeln der Datensouveränität?

Ja. Backups und Disaster-Recovery-Sites müssen vollständig mit den Regeln zur Datensouveränität konform sein. Für die Cloud-Souveränität bedeutet dies, dass sekundäre Cloud-Regionen sich innerhalb derselben geografischen oder regulatorischen Domäne befinden müssen.

Warum ist der Standort für die Cloud-Souveränität wichtig?

Die Möglichkeit, die geografischen Regionen auszuwählen, in denen sie ihre Daten speichern, ist für Unternehmen wichtig, die die Kontrolle über ihre Daten behalten müssen, um Gesetze und Vorschriften zur Datensouveränität einzuhalten.