Che cos'è la sicurezza dei dati?

30 giugno 2021

Definizione di sicurezza dei dati

Sicurezza dei dati fa riferimento alle misure di protezione impiegate per proteggere i dati da accessi non approvati e per preservare la riservatezza, l'integrità e la disponibilità dei dati. Le best practice per la sicurezza dei dati includono tecniche di protezione dei dati, come crittografia dei dati, gestione delle chiavi, offuscamento dei dati, sottocategoria dei dati e mascheramento dei dati, nonché controlli di accesso degli utenti privilegiati, auditing e monitoraggio.

Best practice per la sicurezza dei dati

Le best practice per la sicurezza dei dati dovrebbero essere applicate sia on-premise sia nel cloud al fine di mitigare il rischio di una violazione dei dati e per raggiungere la compliance normativa. Le raccomandazioni specifiche possono variare, ma in genere richiedono una strategia di sicurezza dei dati a più livelli progettata per applicare un approccio di difesa approfondita. Diversi controlli mitigano diversi vettori di minacce. Le aree di soluzione distinte includono le capacità di valutare, rilevare e monitorare l'attività e le minacce del database.

L'importanza della sicurezza dei dati

I dati rappresentano una delle risorse più importanti per qualsiasi organizzazione. Pertanto, è fondamentale salvaguardarli da qualsiasi accesso non autorizzato. Violazioni dei dati, audit non superati e mancato rispetto dei requisiti normativi possono causare danni alla reputazione, perdita di valore del brand, proprietà intellettuale compromessa e multe per mancata compliance. Ai sensi del Regolamento generale sulla protezione dei dati (GDPR) dell'Unione europea, le violazioni dei dati possono comportare sanzioni pecuniarie fino al 4% del fatturato annuo globale di un'organizzazione, spesso con conseguenti perdite finanziarie significative. I dati sensibili includono informazioni di identificazione personale, informazioni finanziarie, informazioni sanitarie e proprietà intellettuale. I dati devono essere protetti per evitarne una violazione e per contribuire a raggiungere la compliance.

Sicurezza dei dati e GDPR

Il mascheramento dei dati, la sottocategoria dei dati e l'offuscamento dei dati sono tecniche per ridurre l'esposizione dei dati sensibili contenuti nelle applicazioni. Queste tecnologie svolgono un ruolo chiave nell'affrontare i requisiti di anonimizzazione e pseudonimizzazione associati a normative come il GDPR europeo. Il GDPR europeo è stato fondato su principi di privacy consolidati e ampiamente accettati, come limitazione delle finalità, liceità, trasparenza, integrità e riservatezza. Rafforza i requisiti esistenti in materia di privacy e sicurezza, compresi i requisiti per informativa e consenso, le misure di sicurezza tecniche e operative e i meccanismi di flusso di dati transfrontalieri. Per adattarsi alla nuova economia digitale, globale e basata sui dati, il GDPR formalizza anche nuovi principi sulla privacy, come la responsabilità e la minimizzazione dei dati.

Ai sensi del Regolamento generale sulla protezione dei dati (GDPR), le violazioni dei dati possono comportare sanzioni pecuniarie fino al 4% del fatturato annuo globale di un'azienda o fino a 20 milioni di euro, a seconda di quale sia il maggiore. Le aziende che raccolgono ed elaborano dati nell'UE dovranno considerare e gestire le loro pratiche di trattamento dei dati, compresi i seguenti requisiti:

- Sicurezza dei dati. Le aziende devono implementare un livello di sicurezza appropriato, che comprenda controlli di sicurezza sia tecnici sia organizzativi, per prevenire la perdita dei dati, fughe di informazioni o altre operazioni di trattamento dei dati non autorizzate. Il GDPR incoraggia le aziende a incorporare la crittografia, la gestione degli incidenti e i requisiti di integrità, disponibilità e resilienza della rete e del sistema nel proprio programma di sicurezza.

- Diritti estesi degli individui. Gli individui hanno un maggiore controllo e una maggiore proprietà dei propri dati. Hanno anche un'estesa serie di diritti di protezione dei dati, compreso il diritto alla portabilità dei dati e il diritto all'oblio.

- Notifica di violazione dei dati. Le aziende devono informare i propri regolatori e/o le persone interessate tempestivamente una volta appreso che i loro dati sono stati oggetto di una violazione.

- Audit di sicurezza. Le aziende dovranno documentare e conservare registrazioni delle proprie pratiche di sicurezza, verificare l'efficacia del loro programma di sicurezza e adottare misure correttive ove appropriato.

Quali sono le sfide della sicurezza del database?

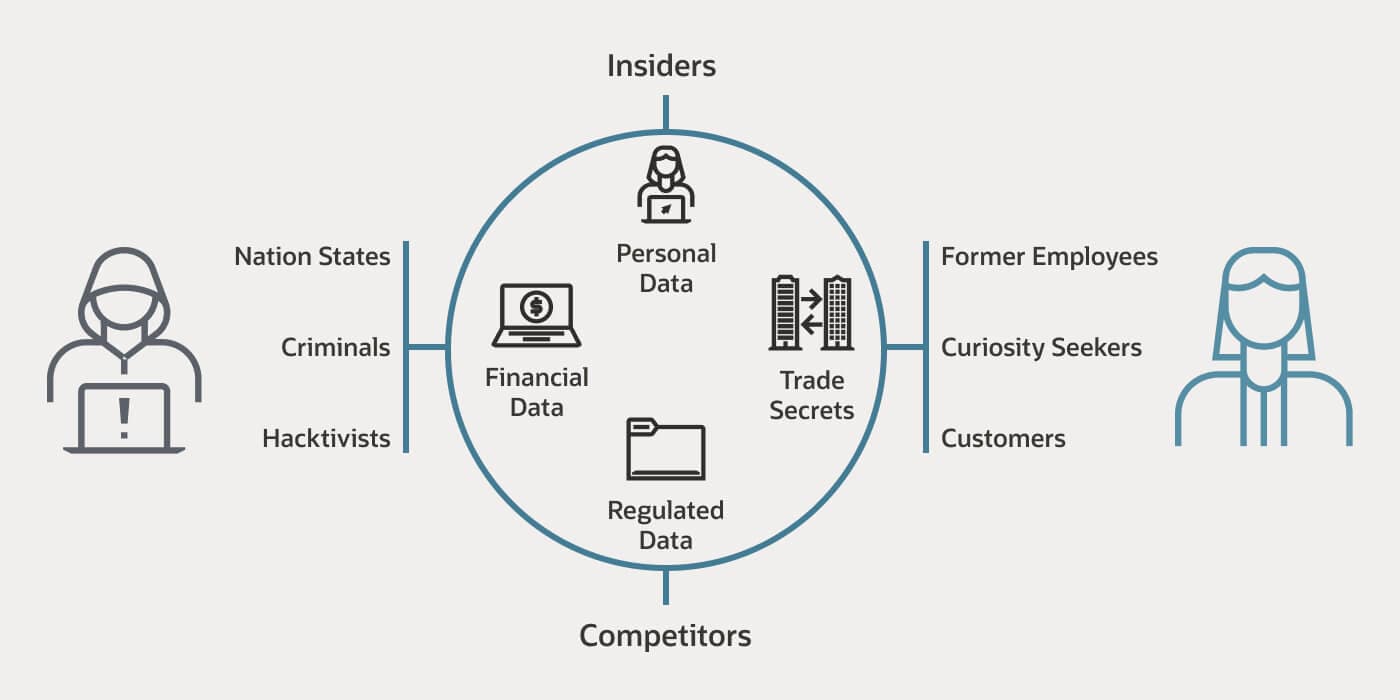

I database sono preziosi repository di informazioni sensibili, il che li rende il bersaglio principale dei ladri di dati. In genere, gli hacker di dati possono essere suddivisi in due gruppi: outsider e insider. Gli estranei includono chiunque, da hacker solitari e criminali informatici, alla ricerca di interruzioni dell'attività o guadagni finanziari, o gruppi criminali e organizzazioni sponsorizzate dallo stato nazionale che cercano di perpetrare frodi per creare interruzioni su scala nazionale o globale. Gli addetti ai lavori possono comprendere dipendenti attuali o precedenti, curiosi e clienti o partner che approfittano della propria posizione di fiducia per rubare dati o che commettono un errore che provoca un evento di sicurezza non intenzionale. Sia gli estranei sia gli addetti ai lavori creano rischi per la sicurezza dei dati personali, dei dati finanziari, dei segreti commerciali e dei dati regolamentati.

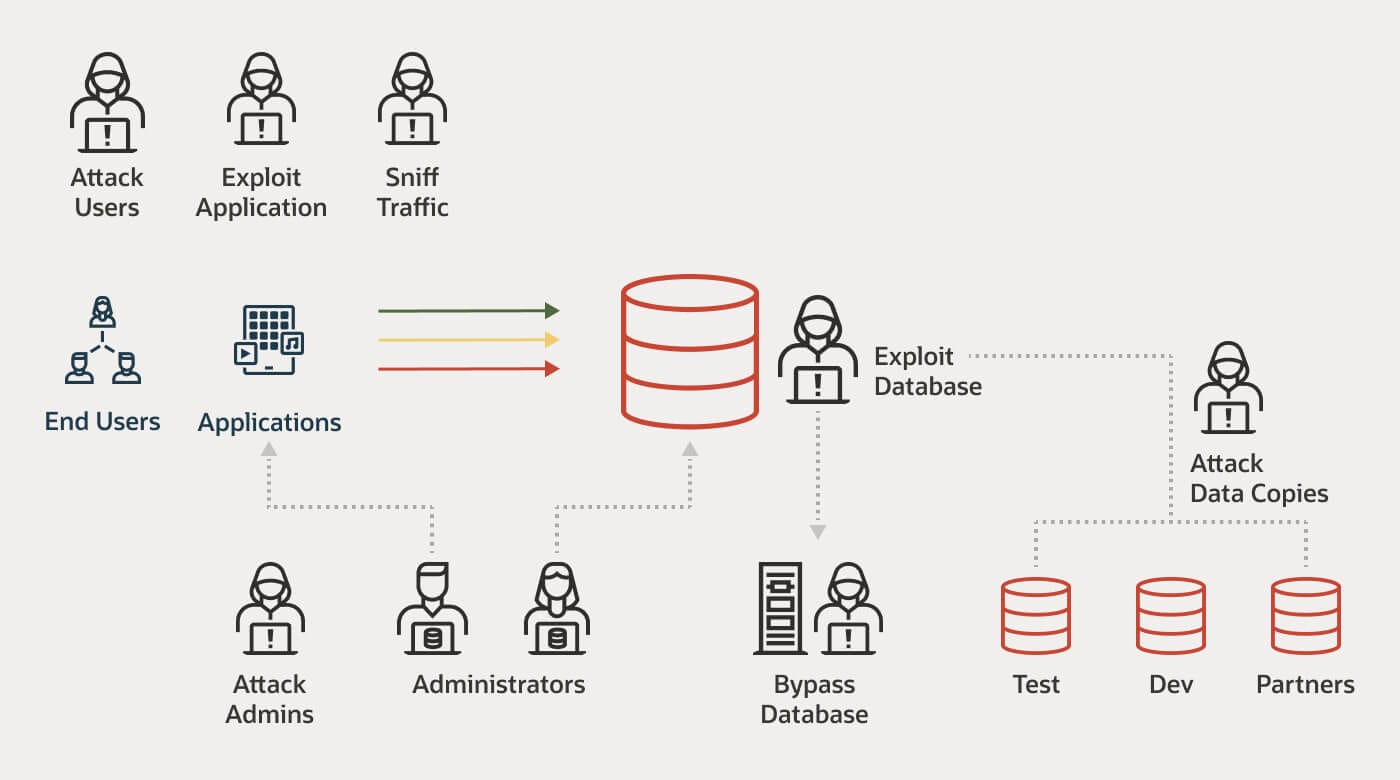

I criminali informatici adottano vari approcci nel tentativo di rubare dati dai database:

- Compromettere o rubare le credenziali di un'applicazione o un amministratore con privilegi. Ciò avviene solitamente tramite phishing basato su e-mail, altre forme di social engineering o utilizzando malware per scoprire le credenziali e, di conseguenza, i dati.

- Sfruttare i punti deboli nelle applicazioni con tecniche come SQL injection o aggirare la sicurezza a livello di applicazione incorporando il codice SQL in un input fornito dall'utente finale apparentemente innocuo.

- Eseguire l'escalation dei privilegi di runtime sfruttando le applicazioni vulnerabili.

- Accedere ai file di database non crittografati sul disco.

- Sfruttare sistemi privi di patch o database configurati in modo errato per aggirare i controlli di accesso.

- Rubare supporti e nastri di archivio contenenti backup di database.

- Rubare dati da ambienti non di produzione, come DevTest, dove i dati potrebbero non essere protetti come negli ambienti di produzione.

- Visualizzare dati sensibili tramite applicazioni che li espongono inavvertitamente oltre ciò che l'applicazione o l'utente dovrebbero essere in grado di accedere.

- Errore umano, incidenti, condivisione di password, errori di configurazione e altri comportamenti irresponsabili degli utenti, che continuano a essere la causa di quasi il 90% delle violazioni della sicurezza.

Best practice per la sicurezza del database

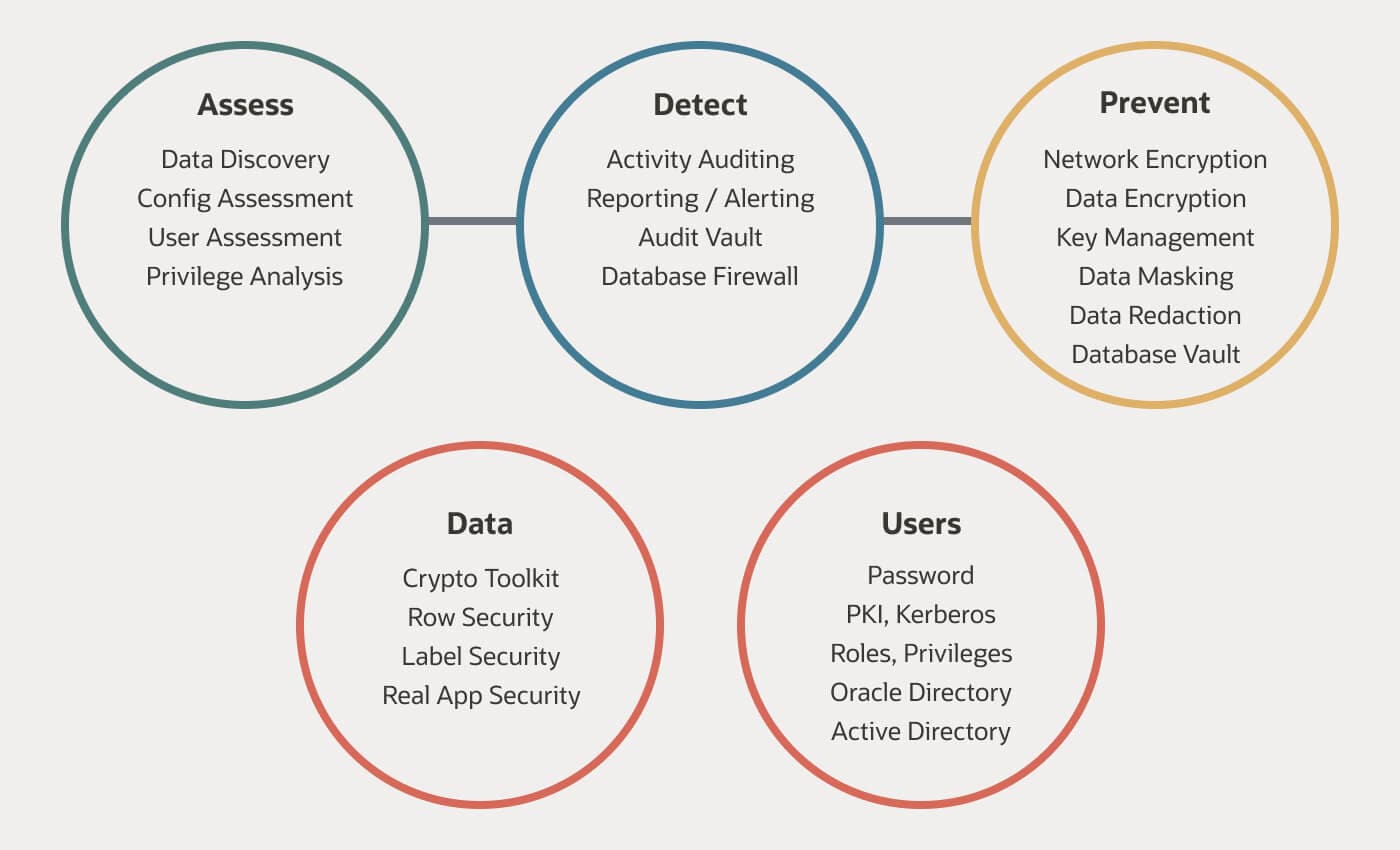

Una strategia di sicurezza del database ben strutturata dovrebbe includere controlli per mitigare una varietà di vettori di minacce. L'approccio migliore è un framework integrato di controlli di sicurezza che può essere implementato facilmente per applicare livelli di sicurezza appropriati. Di seguito sono riportati alcuni dei controlli più comunemente utilizzati per la protezione dei database:

- I controlli di valutazione consentono di valutare lo stato di sicurezza di un database e dovrebbero anche offrire la possibilità di identificare le modifiche alla configurazione. Le aziende possono impostare un valore di riferimento e quindi determinare la deviazione. I controlli di valutazione possono anche aiutare le organizzazioni a identificare i dati sensibili nel sistema, inclusi il tipo e la posizione dei dati. I controlli di valutazione provano a rispondere alle seguenti domande:

- Il sistema di database è configurato correttamente?

- Le patch sono aggiornate e applicate regolarmente?

- Come vengono gestiti i privilegi degli utenti?

- Quali dati sensibili sono presenti nel sistema di database? In quale quantità? In quale posizione?

- I controlli investigativi monitorano l'accesso di utenti e applicazioni ai dati, identificano comportamenti anomali, rilevano e bloccano le minacce e riesaminano l'attività del database per fornire reporting di compliance.

- I controlli preventivi bloccano l'accesso non autorizzato ai dati crittografando, modificando, mascherando e suddividendo in categorie i dati in base al caso d'uso previsto. L'obiettivo finale dei controlli preventivi è bloccare l'accesso non autorizzato ai dati.

- I controlli specifici dei dati applicano criteri di accesso a livello di applicazione all'interno del database e forniscono un modello di autorizzazione coerente tra più applicazioni, strumenti di reporting e client di database.

- I controlli specifici dell'utente applicano criteri di autenticazione e autorizzazione degli utenti appropriati per garantire che solo gli utenti autenticati e autorizzati abbiano accesso ai dati.

Soluzioni di sicurezza dei dati

Riduci il rischio di violazione dei dati e semplifica la compliance con le best practice per la sicurezza dei dati, inclusi crittografia, gestione delle chiavi, mascheramento dei dati, controlli di accesso degli utenti privilegiati, monitoraggio delle attività e auditing.

- Protezione dei dati: riduci il rischio di violazione dei dati e mancata compliance con soluzioni adatte a una varietà di casi d'uso come crittografia, gestione delle chiavi, offuscamento e mascheramento. Scopri di più su Data Safe.

- Controllo d'accesso ai dati: un passaggio fondamentale nella protezione di un sistema di database è verificare l'identità dell'utente che accede al database (autenticazione) e controllare quali operazioni l'utente può eseguire (autorizzazione). I controlli avanzati di autenticazione e autorizzazione proteggono i dati dai malintenzionati. Inoltre, l'applicazione di una separazione dei compiti aiuta a impedire agli utenti privilegiati di abusare dei propri privilegi di sistema per accedere a dati riservati, oltre a consentire anche di prevenire modifiche accidentali o dannose al database.

- Audit e monitoraggio: tutta l'attività del database deve essere registrata a scopo di auditing. Ciò include le attività che si svolgono sulla rete e le attività che vengono attivate nel database (di solito tramite accesso diretto) che aggirano qualsiasi monitoraggio della rete. L'auditing dovrebbe funzionare anche se la rete è crittografata. I database devono consentire un auditing solido e completo che includa informazioni sui dati, sul client da cui viene effettuata la richiesta, nonché i dettagli del processo e l'istruzione SQL stessa.

- Proteggere i database nel cloud: le implementazioni di database cloud consentono di ridurre i costi, liberare il personale affinché possa dedicarsi ad attività più importanti e supportare un'organizzazione IT più agile e reattiva. Tuttavia, questi vantaggi possono comportare rischi aggiuntivi, tra cui un perimetro di rete esteso, una superficie di minaccia ampliata con un gruppo amministrativo non rilevabile e un'infrastruttura condivisa. Ma applicando le best practice per la sicurezza del database appropriate, il cloud può fornire una sicurezza migliore rispetto a quella offerta dalla maggior parte delle organizzazioni on-premise, riducendo i costi e migliorando l'agilità.