Che cos'è l'Identity and Access Management (IAM)?

22 giugno 2021

Definizione di Identity and Access Management (IAM)

Identity and Access Management (IAM) gestisce il ciclo di vita end-to-end delle identità e dei diritti degli utenti per tutte le risorse aziendali, sia nei data center sia nel cloud. È un controllo fondamentale della sicurezza del cloud in quanto autentica gli utenti e regola l'accesso a sistemi, reti e dati. Il gestore delle identità cloud concede agli utenti l'accesso e le autorizzazioni su una varietà di applicazioni e servizi cloud e on-premise. Le organizzazioni possono anche attivare una strategia di zero trust per determinare l'identità dell'utente. I servizi per la gestione delle identità cloud utilizzano l'integrazione con standard aperti per ridurre i costi fissi e la manutenzione. Il processo prevede la verifica delle identità degli utenti e dei diritti di accesso associati a un sistema specifico. Le soluzioni IAM forniscono strumenti per gestire le identità digitali degli utenti e garantire un accesso adeguato alle risorse aziendali. Queste soluzioni consentono agli amministratori di monitorare e creare report sull'attività degli utenti e di applicare policy per garantire la compliance.

Che cos'è la gestione delle identità?

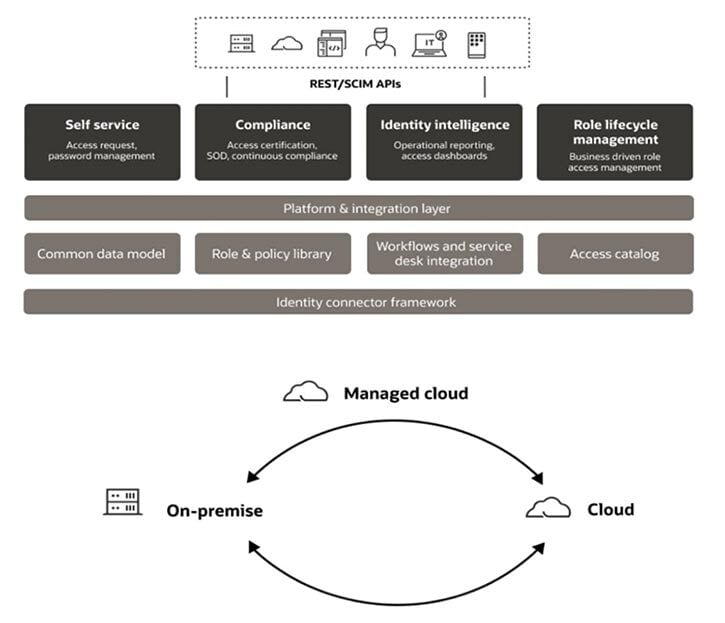

La gestione delle identità offre soluzioni per la governance delle identità, la gestione degli accessi e i servizi di directory. La gestione delle identità aiuta le organizzazioni a migliorare la sicurezza, semplificare la compliance e cogliere opportunità di business relative all'accesso mobile e social.

Che cos'è la governance delle identità?

La governance delle identità gestisce il provisioning e il deprovisioning per gli utenti. Fornisce inoltre intelligence delle identità utile che consente di correggere rapidamente le autorizzazioni degli utenti ad alto rischio. Le funzionalità self-service consentono agli utenti di avviare l'onboarding delle applicazioni per applicazioni on-premise e cloud tramite API REST e vari connettori. La governance delle identità consente agli utenti di raccogliere in modo flessibile le identità esistenti e le autorizzazioni e i ruoli associati al fine di accelerare l'onboarding. I processi di compliance sono accelerati grazie a certificazioni basate su tempi, eventi o organizzazione. Le valutazioni si concentrano su autorizzazioni ad alto rischio o obiettivi relativi alla compliance (ad esempio, SOX e GDPR). La governance delle identità esamina continuamente l'azienda per identificare e correggere le policy che influenzano la segregazione dei compiti.

Che cos'è la gestione degli accessi?

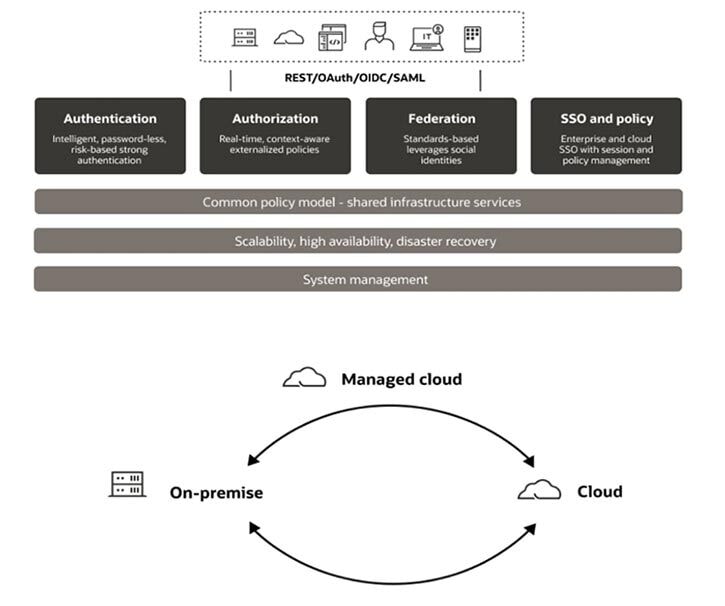

La gestione degli accessi offre Single Sign-On (SSO) e autenticazione a più fattori (MFA) end-to-end sensibili al rischio, che integrano identità e sistemi nel cloud e on-premise. La gestione degli accessi offre alle organizzazioni la flessibilità di controllare l'accesso alle piattaforme aziendali esistenti e supportare la migrazione verso il cloud. La gestione degli accessi garantisce che queste policy seguano l'utente indipendentemente dal dispositivo e dalla posizione per consentire l'accesso ai dati da qualsiasi dispositivo, sempre e ovunque. Le funzionalità di gestione degli accessi forniscono un'autenticazione adattiva per la riduzione del rischio aumentando i requisiti di accesso per gli utenti in termini di dispositivo, posizione e comportamento se l'accesso è classificato come ad alto rischio. Queste policy e funzionalità di autorizzazione sensibili al contesto sono progettate per affrontare le minacce alla sicurezza dei dati business-critical.

Che cosa sono i servizi di directory?

I servizi di directory offrono diverse opzioni di implementazione e consentono agli ISV di raggruppare la directory nelle loro applicazioni. Una directory unificata offre scalabilità elastica per supportare la crescita senza over-provisioning non necessario e può essere facilmente ampliata senza influire sul servizio esistente. I servizi di directory forniscono flessibilità e ottimizzazione dell'architettura, velocizzano i progetti di gestione delle identità e le implementazioni delle applicazioni e riducono il Total Cost of Ownership.

Perché è importante IAM?

IAM è uno strumento essenziale per proteggere le risorse aziendali dalle minacce alla sicurezza informatica. I sistemi IAM garantiscono la coerenza delle regole e delle policy per l'accesso degli utenti in un'organizzazione. Allo stesso tempo, assicurano che i diritti per le risorse vengano applicati proprio quando gli utenti cambiano ruolo all'interno dell'organizzazione. Senza il monitoraggio automatizzato delle risorse e delle attività, le organizzazioni diventano vulnerabili agli utenti compromessi e alle violazioni dei dati. Questo è un rischio comune a causa di diritti di accesso troppo privilegiati che non sono stati gestiti in modo efficace. IAM è quindi uno strumento essenziale per gestire la coerenza dell'accesso tra data center on-premise e numerosi servizi cloud. Per prevenire gli attacchi basati sull'identità, le organizzazioni hanno bisogno di una strategia IAM che fornisca una maggiore visibilità su utenti e attività dell'azienda.

Key Functions of IAM

Le soluzioni IAM offrono un controllo degli accessi basato sui ruoli che consente agli amministratori di regolare l'accesso ai sistemi o alle reti per i singoli utenti. Il suo scopo principale è raccogliere informazioni sugli utenti, gestire le identità degli utenti e orchestrare i diritti di accesso per gestire il ciclo di vita delle identità. Le funzioni chiave includono:

- Governance dell'identità: gestisce il ciclo di vita dell'account utente, comprese le autorizzazioni e il provisioning.

- Gestione degli accessi: controlla i criteri di accesso standardizzati, spesso tramite SSO (Single Sign-On) e MFA (Multifactor Authentication).

- Servizi di directory: gestione e sincronizzazione delle credenziali centralizzate e consolidate.

- Provisioning degli utenti: automatizza la creazione e l'assegnazione di nuovi account utente.

- Analytics delle identità: rileva e previene attività delle identità sospette tramite il machine learning.

- Single sign-on (SSO): consente di consolidare le password e le credenziali dell'utente dietro un singolo account utilizzando l'abilitazione di password complesse per un accesso più semplice ai servizi.

- Autenticazione con più fattori (MFA, multifactor authentication): migliora l'autenticazione tramite controlli di autenticazione secondari per garantire l'autenticità dell'utente e ridurre l'esposizione al furto di credenziali.

- Autenticazione basata su rischio: utilizza algoritmi per calcolare i rischi delle azioni degli utente. Blocca e segnala le azioni con punteggi di rischio elevati.

- Identity governance and administration (IGA): riduce il rischio associato all'accesso e ai privilegi eccessivi tramite il controllo delle autorizzazioni.

Visualizza una panoramica di Oracle Identity Management.

Vantaggi di IAM

I principali vantaggi di IAM sono l'automazione, la sicurezza e la governance. Insieme, queste funzionalità possono migliorare il vantaggio competitivo e l'agilità di un'azienda. L'automazione dei sistemi IAM consente una maggiore efficienza operativa riducendo il tempo e le risorse necessarie per gestire manualmente l'accesso degli utenti e riducendo il rischio di errore umano. Attraverso un semplice processo di gestione delle identità nel cloud, IAM supporta anche l'integrazione di controlli di accesso ai dati coerenti per le organizzazioni che coprono una varietà di servizi on-premise, mobili e cloud. Ciò consente una collaborazione più forte e migliori insight in tutta l'azienda. Grazie a identità ben gestite, IAM consente un maggiore controllo sull'accesso degli utenti, riducendo il rischio di violazioni dei dati.

Le aziende fanno sempre più affidamento sul lavoro a distanza, che può mettere a rischio le risorse IT se non adeguatamente regolamentate. I sistemi IAM consentono alle organizzazioni di mantenere la sicurezza e la compliance anche all'interno di modelli di business in evoluzione, garantendo una maggiore agilità.

In che modo Oracle supporta IAM e il cloud?

Con Oracle Identity Management, le aziende possono gestire efficacemente il ciclo di vita end-to-end delle identità degli utenti e l'accesso a tutte le risorse aziendali, sia on-premise sia nel cloud. Le attività di identità vengono ottimizzate in modo da ridurre la necessità di modifiche ricorrenti di utenti, ruoli o gruppi in più ambienti. La piattaforma Oracle Identity and Access Management offre soluzioni scalabili per la governance delle identità, la gestione degli accessi e i servizi di directory. Questa piattaforma di Oracle aiuta le organizzazioni a migliorare la sicurezza, semplificare la compliance e cogliere opportunità di business nel cloud e nei sistemi aziendali. Oracle offre soluzioni di identità e accesso che supportano le aziende nel loro percorso verso il cloud, sia che si concentrino sul cloud sia che mantengano un ecosistema diversificato di servizi nel proprio data center.