Qu’est-ce que la gestion des identités et des accès (Identity and Access Management, IAM) ?

22 juin 2021

Définition de la gestion des identités et des accès (IAM)

La gestion des identités et des accès (IAM) permet de gérer le cycle de vie complet des identités et des privilèges des utilisateurs sur l’ensemble des ressources de l’entreprise, à la fois dans les data centers et dans le cloud. Il s'agit d'un contrôle fondamental de la sécurité du cloud, car il authentifie les utilisateurs et réglemente l'accès aux systèmes, réseaux et données. Gérez l’accès utilisateur et les droits à travers un large éventail d’applications et de services dans le cloud et sur site. Les entreprises peuvent également activer une stratégie zéro confiance pour établir l'identité de l'utilisateur. Oracle Identity Cloud Service utilise l’intégration de référentiels ouverts pour réduire les frais généraux et la maintenance. Le processus consiste à valider les identités des utilisateurs et leurs droits d'accès associés à un système particulier. Les solutions IAM fournissent des outils pour gérer les identités numériques des utilisateurs et garantir un accès approprié aux ressources de l'entreprise. Les solutions permettent aux administrateurs de suivre les activités utilisateur, de créer des rapports sur ces activités et d'appliquer des stratégies pour garantir la conformité.

Qu'est-ce que la gestion des identités ?

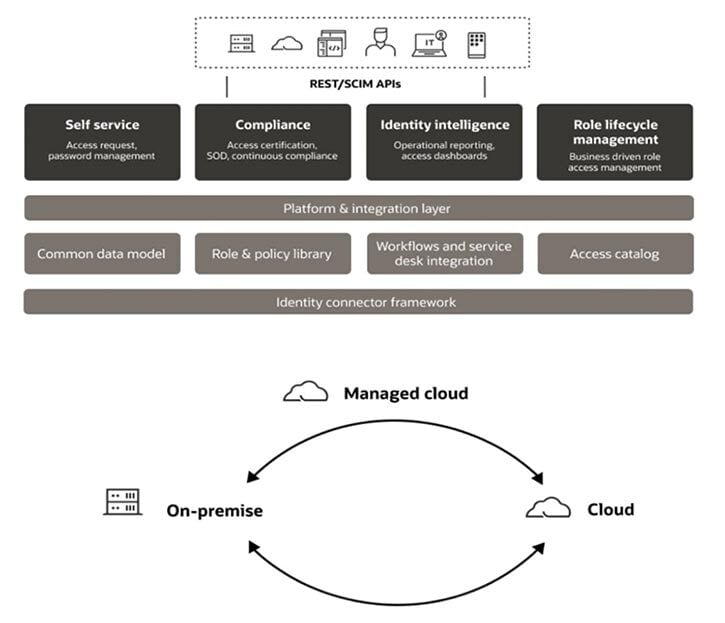

La gestion des identités fournit des solutions pour la gouvernance des identités, la gestion des accès et les services d'annuaires. Cette plate-forme innovante aide les entreprises à renforcer la sécurité, à simplifier la conformité et à saisir les opportunités commerciales autour de l’accès mobile et social.

Qu'est-ce que la gouvernance des identités ?

Oracle Identity Governance gère l’approvisionnement et le déprovisionnement utilisateur et fournit des informations d’identité exploitables qui permettent de remédier rapidement aux droits des utilisateurs à haut risque. Les fonctionnalités en libre-service permettent aux utilisateurs de lancer l'intégration des applications sur site et dans les applications cloud à l'aide d'API Rest et de divers connecteurs. La gouvernance des identités permet aux utilisateurs de collecter de manière flexible les identités existantes, ainsi que les droits et rôles qui leur sont associés pour une intégration plus rapide. Les processus de conformité sont accélérés grâce à des certifications basées sur le temps, l'événement ou l'organisation. Les évaluations se concentrent sur les droits à haut risque ou les objectifs axés sur la conformité (par exemple, SOX, et RGPD). Analysez continuellement l’entreprise pour identifier et corriger les stratégies qui ont un impact sur la séparation des tâches.

Qu'est-ce que la gestion des accès ?

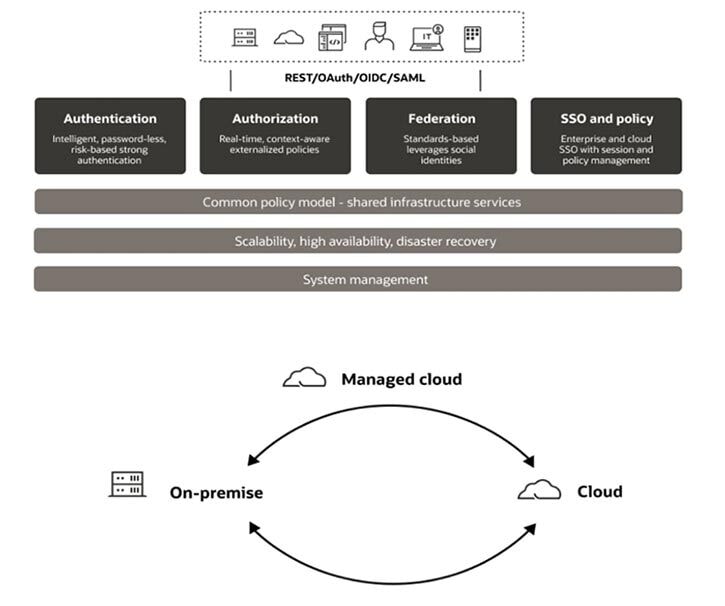

Access Management propose une authentification multifactorielle (MFA) et une signature unique (SSO) d'un bout à l'autre consciente des risques, qui intègre de manière transparente les identités et les systèmes dans le cloud et sur site. Grâce à la gestion des accès, les entreprises bénéficient de la flexibilité nécessaire pour contrôler l'accès aux plates-formes d'entreprise existantes et pour prendre en charge la migration vers le cloud. Les entreprises peuvent s’assurer que ces stratégies suivent l’utilisateur, quels que soient le terminal et l’emplacement, afin de sécuriser l’accès aux données en tout lieu, à tout moment et à partir de n’importe quel terminal. L’authentification adaptative réduit le risque en augmentant les exigences de connexion pour les utilisateurs en fonction du terminal, de l’emplacement et du comportement lorsque l’accès est jugé à haut risque. Ces stratégies et capacités d’autorisation adaptées au contexte sont conçues pour faire face aux menaces de sécurité qui pèsent sur les données sensibles des entreprises.

À quoi servent les services d'annuaires ?

Les services d'annuaires offrent plusieurs options de déploiement et permettent aux éditeurs de logiciels indépendants de regrouper l'annuaire dans leurs applications. Un annuaire unifié fournit une évolutivité élastique pour prendre en charge la croissance sans sur-provisionnement inutile, et se développe facilement sans affecter le service existant. Les services d'annuaires offrent flexibilité et optimisation architecturales, accélèrent les projets de gestion des identités et les déploiements d'applications et réduisent le coût total de propriété.

Pourquoi l'IAM est-elle importante ?

L'IAM est un outil essentiel pour protéger les ressources d’entreprise contre les menaces de cybersécurité. Les systèmes IAM assurent la cohérence des règles et des politiques d'accès utilisateurs au sein d'une organisation, tout en garantissant que les droits aux ressources soient appliqués correctement lorsque les utilisateurs changent de poste dans l'entreprise. Sans surveillance automatisée des ressources et des activités, les entreprises sont vulnérables face aux utilisateurs en péril et aux violations de données. Cela est souvent à risque en raison de problèmes de droits d'accès trop privilégiés qui n'ont pas été gérés efficacement. Il s'agit d'un outil essentiel pour les environnements cloud, qui permet de gérer la cohérence de l'accès entre les data centers sur site et de nombreux services cloud. Pour prévenir les attaques basées sur l’identité, les entreprises ont besoin d’une stratégie IAM qui leur permette de bénéficier d’une meilleure visibilité sur leurs activités et leurs utilisateurs.

Fonctions principales de l'IAM

Les solutions IAM fournissent un contrôle d'accès basé sur les postes, permettant aux administrateurs de réguler l'accès aux systèmes ou aux réseaux pour les utilisateurs individuels. Son objectif principal consiste à capturer des informations sur les utilisateurs, à gérer les identités des utilisateurs et à orchestrer les privilèges d'accès en vue de gérer le cycle de vie de l'identité. Les fonctions clés sont les suivantes

- Gouvernance des identités : gère le cycle de vie du compte utilisateur, y compris les habilitations et le provisionnement.

- Gestion des accès : contrôle les stratégies d'accès unifié souvent à l'aide de l'authentification SSO (accès avec connexion unique) et de l'authentification multifacteur (authentification multifacteur).

- Services d'annuaires : gestion et synchronisation centralisées et consolidées des informations d'identification.

- Provisionnement utilisateurs : Automatise la création et l'affectation de nouveaux comptes utilisateurs.

- Analyse des identités : détecte et empêche les activités d'identités suspectes via le machine learning.

- Accès avec connexion unique (SSO) : permet de consolider le mot de passe utilisateur et les informations d'identification et de connexion sous un seul compte à l'aide d'une autorisation de mot de passe forte afin de simplifier l'accès aux services.

- Authentification à plusieurs facteurs : installe l'authentification sous la forme de contrôles d'authentification secondaires afin de garantir l'authenticité des utilisateurs et de réduire l'exposition à partir d'informations d'identification volées.

- Authentification basée sur le risque : utilise des algorithmes pour calculer les risques liés aux actions utilisateur. Bloque et signale les actions présentant des scores de risque élevés.

- Gouvernance et administration des identités (IGA) : réduit le risque associé à un accès et des privilèges excessifs en contrôlant les droits.

Découvrez un aperçu d'Oracle Identity Management.

Avantages de l'IAM

Les principaux avantages de l'IAM sont centrés sur l'automatisation, la sécurité et la gouvernance Ensemble, ces fonctionnalités peuvent améliorer l’avantage concurrentiel d’une entreprise et sa flexibilité. L'automatisation des systèmes IAM permet une plus grande efficacité opérationnelle grâce à la réduction du temps et des ressources nécessaires à la gestion manuelle de l'accès utilisateur, tout en réduisant le risque d'erreur humaine. Grâce à un processus simple de gestion des identités cloud, l'IAM encourage également l'intégration de contrôles d'accès aux données cohérents pour les entreprises afin de les étendre à une variété de services sur site, mobiles et cloud. Cette solution favorise la collaboration et améliore les informations exploitables au sein de l’entreprise. Grâce à des identités bien gérées, l'IAM permet également un meilleur contrôle de l'accès utilisateurs et réduit ainsi les risques de violation de données.

Les entreprises d'aujourd'hui adoptent de plus en plus de pratiques de travail à distance, ce qui met les ressources informatiques en danger lorsqu'elles ne sont pas correctement réglementées. Les systèmes IAM permettent aux entreprises de rester sécurisées et conformes dans des modèles économiques en constante évolution et garantissent une plus grande agilité.

En quoi Oracle est-il utile pour l'IAM et le cloud ?

Oracle Identity Management permet aux entreprises de gérer efficacement le cycle de vie d'un bout à l'autre des identités et des accès des utilisateurs sur toutes les ressources de l’entreprise, à la fois sur site et dans le cloud. Les tâches liées à l'identité sont rationalisées, réduisant ainsi le besoin d'effectuer des modifications répétées sur les utilisateurs, les postes ainsi que les groupes dans différents environnements. La plate-forme Oracle Identity and Access Management fournit des solutions évolutives pour la gouvernance des identités, la gestion des accès et les services d'annuaires. La plate-forme d'Oracle aide les entreprises à renforcer leur sécurité, à simplifier la conformité et à saisir les opportunités commerciales autour des systèmes cloud et d'entreprise. Oracle propose des solutions de gestion des identités et d’accès conçues pour aider les entreprises dans leur transition vers le cloud, qu’elles soient axées sur le cloud ou conservant un écosystème diversifié de services dans leur propre data center.