Unified Auditing

O Oracle Database fornece o recurso de auditoria mais abrangente do setor com o Unified Auditing, um recurso que captura o registro mais preciso de qualquer atividade de banco de dados. O Unified Auditing fornece uma trilha de auditoria única e unificada para todos os registros de auditoria, simplificando o gerenciamento e a análise de dados auditados. Com ele, você pode monitorar e detectar atividades suspeitas de banco de dados e, ao mesmo tempo, gerenciar melhor seus requisitos de conformidade.

- Quais as novidades do Database 23ai para auditoria de banco de dados?

O Oracle Database 23ai apresenta uma nova capacidade de auditar o acesso a determinadas colunas em tabelas e views. Ele permite criar políticas de auditoria mais direcionadas que reduzam o "ruído" de registros de auditoria desnecessários.

- Crie políticas de auditoria simples e eficazes

Aprenda a provisionar políticas de auditoria unificadas mais precisas que sejam direcionadas às suas necessidades corporativas e de conformidade.

- Bússola de Liderança da KuppingerCole de 2025 para Plataformas de Segurança de Dados

Descubra por que a KuppingerCole reconheceu a Oracle como líder em segurança de banco de dados.

Benefícios da Auditoria Unificada

-

Acelere a conformidade regulatória

Os registros documentados da atividade do usuário garantem às autoridades regulatórias que os dados são usados apenas das maneiras pretendidas.

-

Detectar acesso anômalo ao banco de dados

Reconhecer atividades anormais do banco de dados logo no início significa que você pode agir rapidamente para corrigir a ameaça à segurança e minimizar os danos.

-

Ativar práticas forenses

Uma trilha de auditoria centralizada e simplificada fornece uma riqueza de informações precisas sobre o acesso aos dados que são úteis para investigações forenses.

Explorar casos de uso de Auditoria Unificada

Monitore a atividade de usuários com privilégios

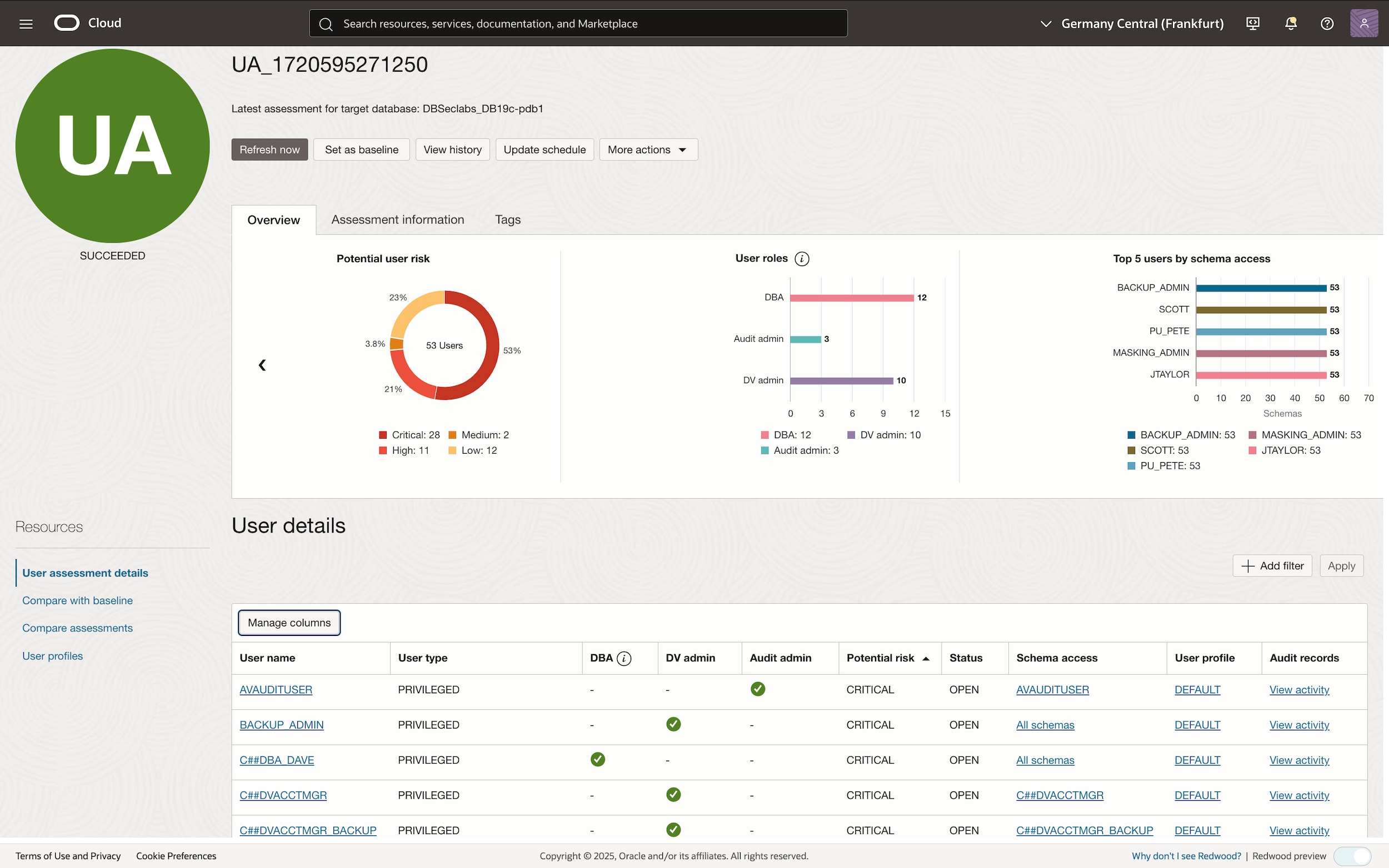

Contas de usuários com privilégios são frequentemente alvos fáceis para hackers que tentam obter acesso a sistemas e dados críticos. O monitoramento contínuo de atividades de usuários com privilégios permite que as equipes de segurança identifiquem facilmente comportamentos anômalos e detectem rapidamente vazamentos de dados confidenciais. Para monitorar a atividade de usuário com privilégios, primeiro identifique os usuários com privilégios no sistema.

Identificar usuários com privilégios

Você pode identificar contas de usuário de banco de dados com privilégios de diferentes origens, como as seguintes:

- Relatório de Avaliação do Usuário no Oracle Data Safe (mostrado à esquerda)

- Relatório DBSAT (Oracle Database Security Assessment Tool)

- Oracle Audit Vault and Database Firewall (AVDF)

Auditar usuários com privilégios

As instruções de nível superior por usuários administrativos, como SYSDBA e SYSKM, são auditadas obrigatoriamente quando o banco de dados está no estado fechado ou de montagem. Para auditar a atividade do usuário administrativo quando o banco de dados estiver aberto, defina as seguintes auditorias:

- Monitore todas as atividades iniciadas pelo usuário de administradores privilegiados, incluindo SYS.

- Monitorar o acesso direto ao banco de dados.

- Monitore todas as atividades iniciadas pelo usuário de contas de banco de dados individuais de alto risco que tenham amplo acesso ao sistema ou acesso a dados confidenciais.

Audite eventos relevantes para a segurança

Eventos relevantes para a segurança são ações dentro do banco de dados que exigem maior escrutínio e monitoramento constante porque podem ser potencialmente abusadas. O monitoramento dessas ações ajuda a detectar atividades anômalas no banco de dados. Essas ações incluem, mas não se limitam a:

- Quaisquer alterações nas políticas de segurança de todo o banco de dados usando alter database / alter system.

- Eventos relacionados a usuários, atribuições, privilégios, concessões e revogações que alteram o acesso ao banco de dados.

- Eventos de modificação da estrutura do esquema do banco de dados.

- Atividades usando privilégios do sistema.

- Atividades suspeitas, como várias tentativas de login com falha, atividade repentina em contas inativas ou operação fora do horário comercial.

A maioria dos eventos relevantes à segurança pode ser auditada usando políticas de auditoria predefinidas. Consulte as Políticas de auditoria predefinidas para obter mais detalhes.

Audite o acesso a dados confidenciais

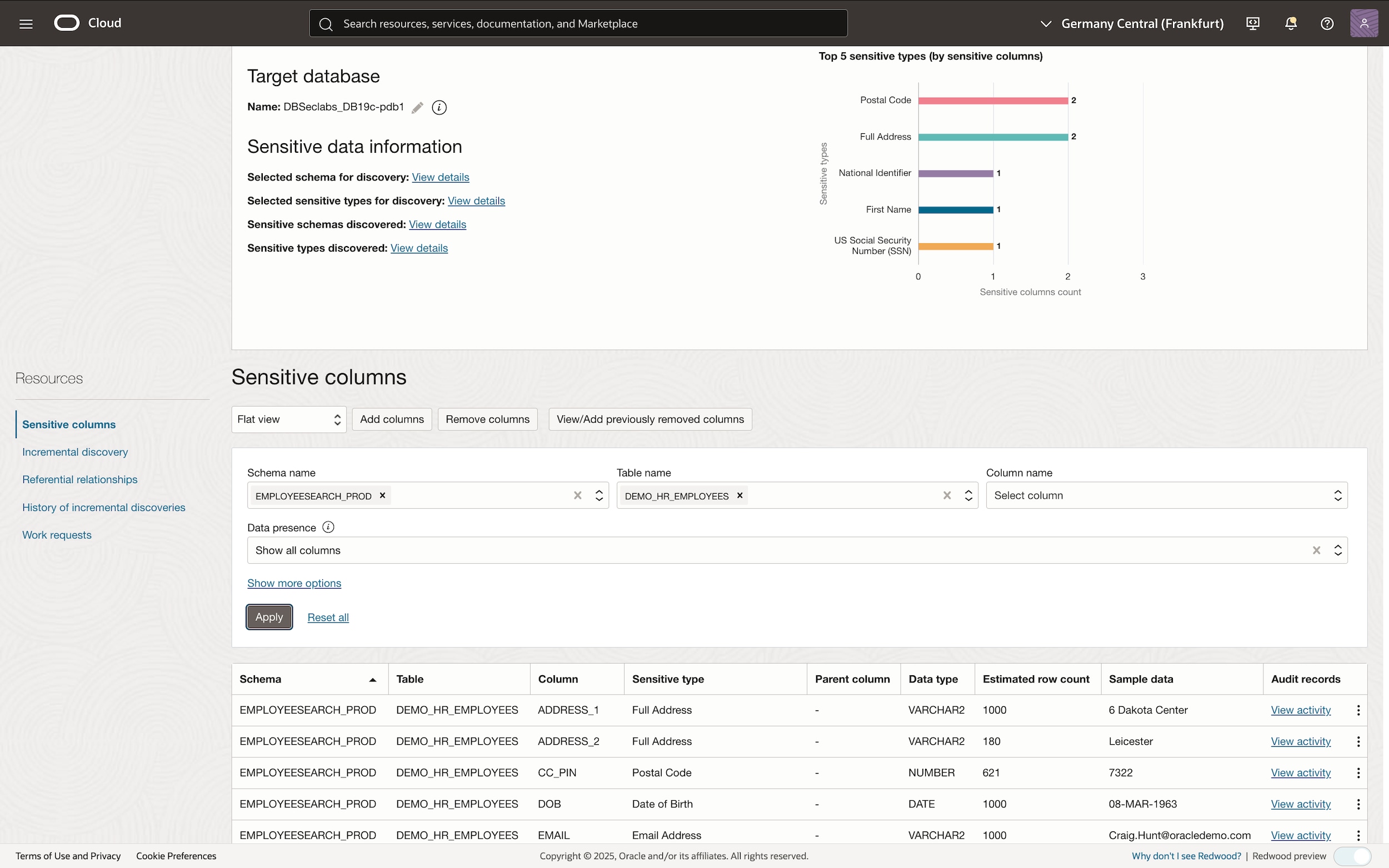

A auditoria de acesso a dados confidenciais é um poderoso mecanismo de monitoramento que fornece visibilidade do acesso e alterações em dados confidenciais. Ele pode servir como uma dissuasão primária para aqueles que não têm um motivo comercial para acessar ou modificar seus dados. Conhecer seu cenário de dados confidenciais ajuda a criar políticas de auditoria focadas para rastrear seu acesso.

Identifique o cenário de dados confidenciais

Aproveite uma das várias ferramentas de descoberta de dados confidenciais, como Data Safe, DBSAT, AVDF ou Oracle Enterprise Manager, para identificar tabelas e colunas confidenciais, conforme mostrado à esquerda.

Audite o acesso a dados confidenciais

Depois de entender seu cenário de dados confidenciais, você deve determinar quem pode acessar seus dados confidenciais e auditar seu acesso.

- Monitore todo o acesso de fora do caminho confiável, mesmo por usuários autorizados de banco de dados com um motivo comercial válido, como contas de serviço de aplicativo, porque ele apresenta um risco maior.

- Monitorar todo o acesso por usuários do banco de dados autorizados a interagir diretamente com os dados.

- Audite todas as tentativas de qualquer outra pessoa de acessar dados confidenciais, pois isso apresenta o nível mais alto de risco.

- Monitorar o acesso a colunas confidenciais que armazenam dados de informações de identificação pessoal (PII).

Recursos adicionais

-

Relatório técnico

Conheça a Auditoria Unificada

Execute o workshop de Auditoria Unificada

Conheça os principais casos de uso de Auditoria Unificada no Oracle LiveLabs.

Experimente a Database Security Assessment Tool

Avalie rapidamente a postura de segurança do banco de dados e obtenha recomendações para reduzir os riscos.

Fale com um especialista

Converse com um membro da equipe sobre o Oracle Database Security.