O que é segurança de dados?

30 de junho de 2021

Segurança de dados definida

A segurança de dados refere-se às medidas de proteção empregadas para proteger os dados contra acesso não aprovado e para preservar a confidencialidade, integridade e disponibilidade dos dados. As boas práticas de segurança de dados incluem técnicas de proteção de dados, como criptografia de dados, gerenciamento de chaves, edição de dados, subconjunto de dados e mascaramento de dados, bem como controles de acesso de usuário privilegiado, auditoria e monitoramento.

Melhores práticas de segurança de dados

As boas práticas de segurança de dados devem ser aproveitadas tanto on-premises quanto na nuvem para mitigar o risco de violação de dados e ajudar a alcançar a conformidade regulamentar. As recomendações específicas podem variar, mas normalmente exigem uma estratégia de segurança de dados em camadas arquitetada para aplicar uma abordagem de defesa em profundidade. Diferentes controles atenuam diferentes vetores de ameaças. Áreas de solução distintas incluem a capacidade de avaliar, detectar e monitorar a atividade e as ameaças do banco de dados.

A importância da segurança de dados

Os dados são um dos ativos mais importantes para qualquer organização. Como tal, é fundamental proteger os dados de todo e qualquer acesso não autorizado. Violações de dados, auditorias malsucedidas e falha no cumprimento de requisitos regulatórios podem resultar em danos à reputação, perda de valor da marca, propriedade intelectual comprometida e multas por não conformidade. Sob o Regulamento Geral de Proteção de Dados (GDPR) da União Europeia, as violações de dados podem levar a multas de até 4% da receita anual global de uma organização, geralmente resultando em perdas financeiras significativas. Os dados confidenciais incluem informações de identificação pessoal, informações financeiras, informações de saúde e propriedade intelectual. Os dados devem ser protegidos para ajudar a evitar uma violação de dados e alcançar a conformidade.

Segurança de Dados e GDPR

Mascaramento de dados, subconjuntos de dados e redação de dados são técnicas para reduzir a exposição de dados confidenciais contidos em aplicativos. Essas tecnologias desempenham um papel fundamental no tratamento dos requisitos de anonimato e pseudonimização associados a regulamentações como o GDPR da UE. O GDPR da União Europeia foi criado com base em princípios de privacidade amplamente aceitos, como limitação de finalidade, legalidade, transparência, integridade e confidencialidade. Ele fortalece os requisitos de privacidade e segurança existentes, incluindo requisitos de notificação e consentimento, medidas de segurança técnicas e operacionais e mecanismos de fluxo de dados transfronteiriços. Para se adaptar à nova economia digital, global e baseada em dados, o GDPR também formaliza novos princípios de privacidade, como responsabilidade e minimização de dados.

De acordo com o Regulamento Geral de Proteção de Dados (GDPR), as violações de dados podem levar a multas de até quatro por cento do faturamento anual global de uma empresa ou € 20 milhões, o que for maior. As empresas que coletam e lidam com dados na UE precisarão considerar e gerenciar suas práticas de tratamento de dados, incluindo os seguintes requisitos:

- Segurança de Dados. As empresas devem implementar um nível apropriado de segurança, abrangendo controles de segurança técnicos e organizacionais, para evitar perda de dados, vazamento de informações ou outras operações de processamento de dados não autorizadas. O GDPR incentiva as empresas a incorporar criptografia, gerenciamento de incidentes e requisitos de integridade, disponibilidade e resiliência de rede e sistema em seu programa de segurança.

- Direitos alargados dos indivíduos. Os indivíduos têm maior controle—e, em última análise, maior propriedade de—seus próprios dados. Eles também têm um amplo conjunto de direitos de proteção de dados, incluindo o direito à portabilidade dos dados e o direito de ser esquecido.

- Notificação de violação de dados. As empresas devem informar seus reguladores e/ou indivíduos afetados sem atrasos indevidos, após tomarem conhecimento de que seus dados foram sujeitos a uma violação de dados.

- Auditorias de segurança. As empresas devem documentar e manter registros de suas práticas de segurança, para auditar a eficácia de seu programa de segurança e tomar medidas corretivas quando apropriado.

Quais são os desafios da segurança do banco de dados?

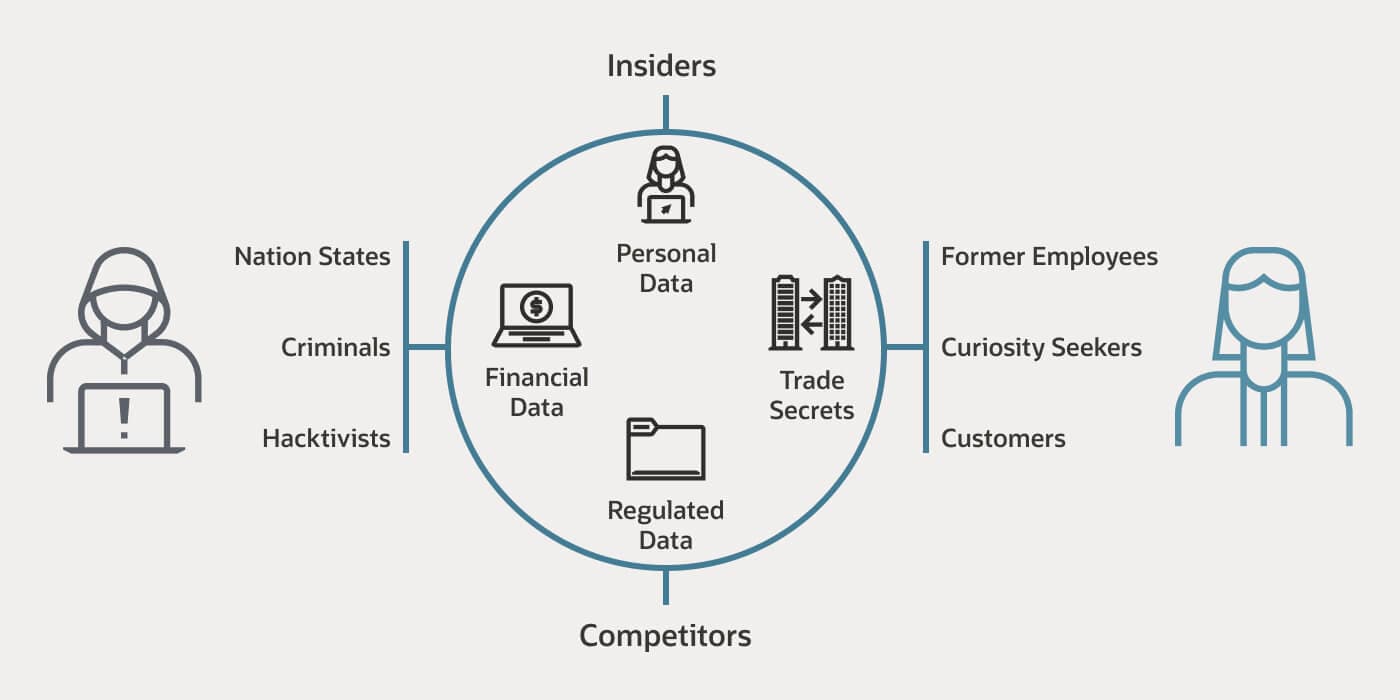

Bancos de dados são repositórios valiosos de informações confidenciais, o que os torna o principal alvo de ladrões de dados. Normalmente, os hackers de dados podem ser divididos em dois grupos: ataques externos e internos. As pessoas de fora incluem qualquer um, desde hackers solitários e cibercriminosos que buscam interrupção dos negócios ou ganho financeiro, ou grupos criminosos e organizações patrocinadas por estados que buscam perpetrar fraudes para criar interrupções em escala nacional ou global. As pessoas de dentro podem incluir funcionários atuais ou antigos, curiosos e clientes ou parceiros que se aproveitam de sua posição de confiança para roubar dados ou que cometem um erro que resulta em um evento de segurança não intencional. Tanto as pessoas de fora quanto as de dentro criam riscos para a segurança dos dados pessoais, dados financeiros, segredos comerciais e dados regulamentados.

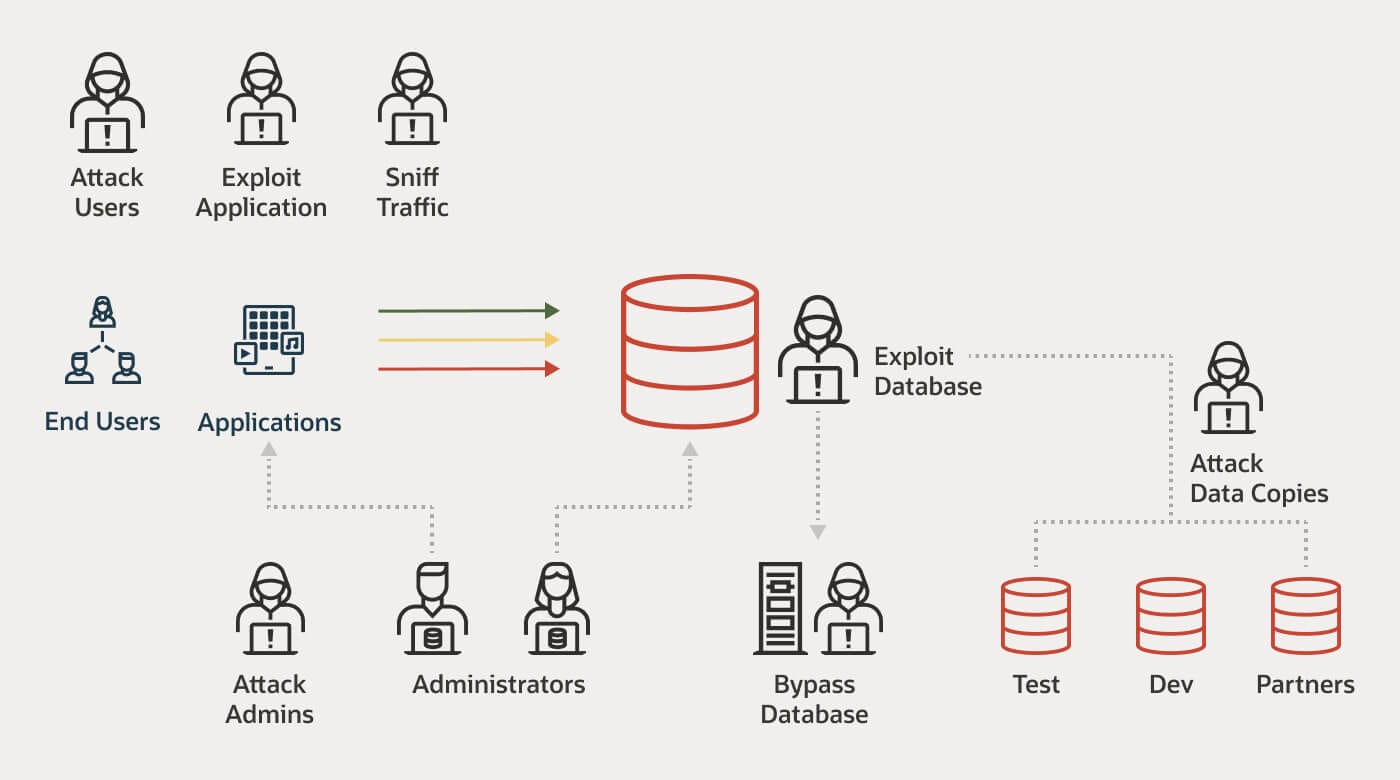

Os cibercriminosos têm uma variedade de abordagens que empregam ao tentar roubar dados de bancos de dados:

- Comprometer ou roubar as credenciais de um administrador ou aplicativo com privilégios. Isso geralmente ocorre por meio de phishing baseado em email, outras formas de engenharia social ou usando malware para descobrir as credenciais e, por fim, os dados.

- Explorar os pontos fracos dos aplicativos com técnicas como injeção de SQL ou contornar a segurança da camada do aplicativo incorporando o código SQL em uma entrada fornecida pelo usuário final aparentemente inócua.

- Escalar privilégios de tempo de execução explorando aplicativos vulneráveis.

- Acessar arquivos de banco de dados não criptografados no disco.

- Explorar sistemas não corrigidos ou bancos de dados configurados incorretamente para contornar os controles de acesso.

- Roubar fitas de arquivo e mídia contendo backups de banco de dados.

- Roubar dados de ambientes de não produção, como DevTest, onde os dados podem não estar tão protegidos quanto em ambientes de produção.

- Visualizar dados confidenciais por meio de aplicativos que inadvertidamente expõem dados confidenciais que excedem o que o aplicativo ou usuário deve ser capaz de acessar.

- Erro humano, acidentes, compartilhamento de senha, erros de configuração e outros comportamentos irresponsáveis do usuário, que continuam a ser a causa de quase 90% das violações de segurança.

Boas Práticas de Segurança de Banco de Dados

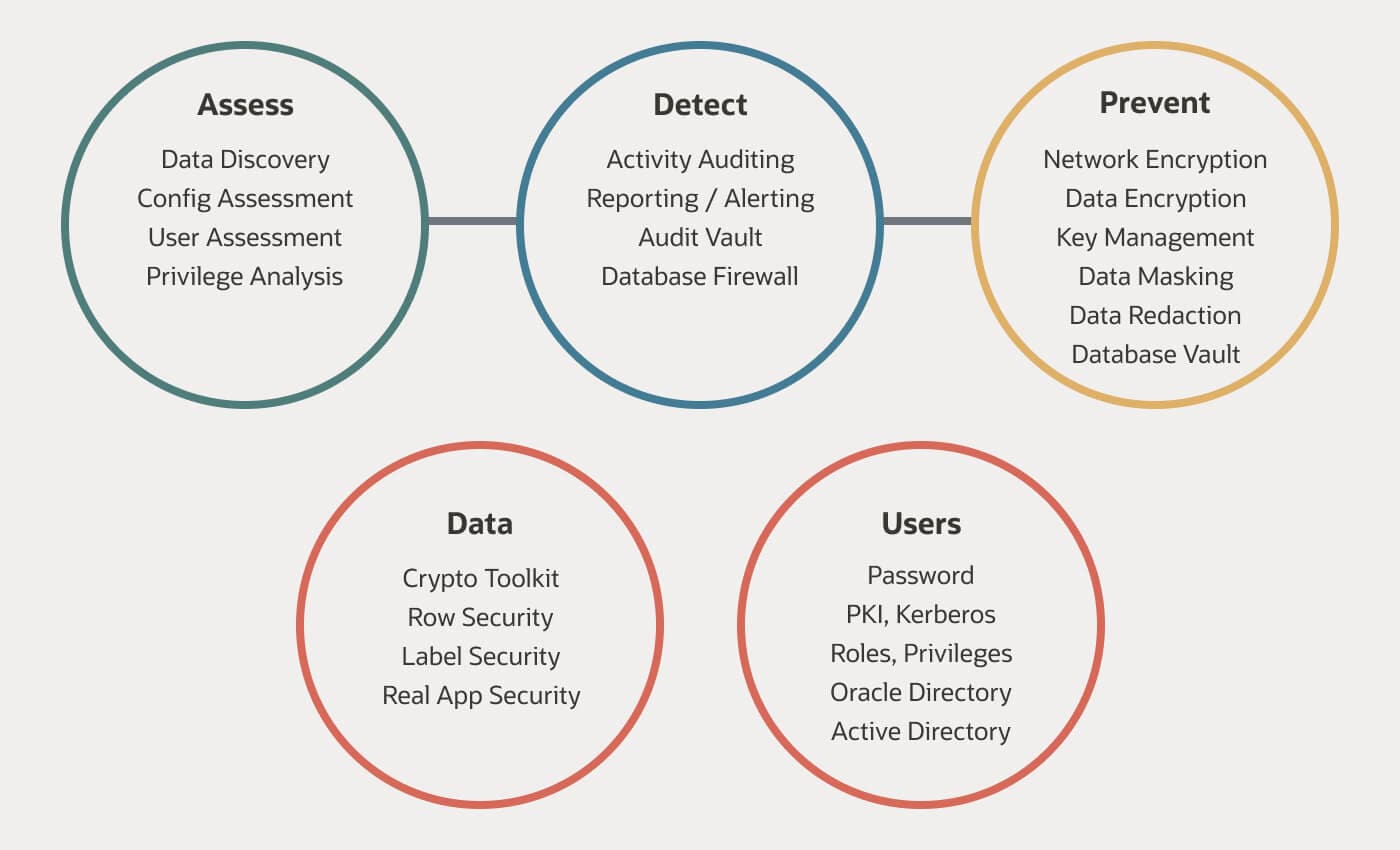

Uma estratégia de segurança de banco de dados bem estruturada deve incluir controles para mitigar uma variedade de vetores de ameaças. A melhor abordagem é uma estrutura integrada de controles de segurança que podem ser implementados facilmente para aplicar os níveis apropriados de segurança. Aqui estão alguns dos controles mais comumente usados para proteger bancos de dados:

- Controles de avaliação ajudam a avaliar a postura de segurança de um banco de dados e também devem oferecer a capacidade de identificar alterações de configuração. As organizações podem definir uma linha de base e, em seguida, identificar desvios. Os controles de avaliação também ajudam as organizações a identificar dados confidenciais no sistema, incluindo o tipo de dados e onde eles residem. Os controles de avaliação procuram responder às seguintes questões:

- O sistema de banco de dados está configurado adequadamente?

- Os patches estão atualizados e são aplicados regularmente?

- Como os privilégios do usuário são gerenciados?

- Quais dados confidenciais estão no sistema de banco de dados? Quanto? Onde eles residem?

- Controles de detetive monitoraram o acesso do usuário e do aplicativo aos dados, identificam comportamentos anômalos, detectam e bloqueiam ameaças e auditam a atividade do banco de dados para fornecer relatórios de conformidade.

- Controles preventivos bloqueiam o acesso não autorizado aos dados criptografando, redigindo, mascarando e criando subconjuntos de dados, com base no caso de uso pretendido. O objetivo final dos controles preventivos é interromper o acesso não autorizado aos dados.

- Controles específicos de dados impõem políticas de acesso no nível do aplicativo dentro do banco de dados, fornecendo um modelo de autorização consistente em vários aplicativos, ferramentas de relatório e clientes de banco de dados.

- Controles específicos do usuário aplicam políticas de autenticação e autorização de usuário adequadas, garantindo que apenas usuários autenticados e autorizados tenham acesso aos dados.

Soluções de segurança de dados

Reduza o risco de violação de dados e simplifique a conformidade com as boas práticas de segurança de dados, incluindo criptografia, gerenciamento de chaves, mascaramento de dados, controles privilegiados de acesso de usuários, monitoramento de atividades e auditoria.

- Proteção de dados: reduza o risco de violação de dados e não conformidade com soluções para atender uma ampla gama de casos de uso, como criptografia, gerenciamento de chaves, edição e mascaramento. Saiba mais sobre o Data Safe.

- Controle de acesso aos dados: uma etapa fundamental para proteger um sistema de banco de dados é validar a identidade do usuário que está acessando o banco de dados (autenticação) e controlar quais operações é possível executar (autorização). Fortes controles de autenticação e autorização ajudam a proteger os dados de invasores. Além disso, impor a separação de tarefas ajuda a evitar que usuários com privilégios abusem de seus privilégios de sistema para acessar dados confidenciais e também ajuda a evitar alterações acidentais ou maliciosas no banco de dados.

- Auditoria e monitoramento: todas as atividades do banco de dados devem ser registradas para fins de auditoria. Isso inclui atividades que acontecem na rede, bem como atividades acionadas no banco de dados (normalmente por meio de login direto) que ignora qualquer monitoramento de rede. A auditoria deve funcionar mesmo se a rede estiver criptografada. Os bancos de dados devem fornecer auditoria robusta e abrangente que inclua informações sobre os dados, o cliente de onde a solicitação está sendo feita, os detalhes da operação e a própria instrução SQL.

- Como proteger bancos de dados na nuvem: as implementações de banco de dados em nuvem podem reduzir custos, liberar a equipe para trabalhos mais importantes e oferecer suporte a uma organização de TI mais ágil e responsiva. Mas esses benefícios podem vir com riscos adicionais, incluindo um perímetro de rede estendido, superfície de ameaça expandida com um grupo administrativo desconhecido e infraestrutura compartilhada. No entanto, ao empregar as boas práticas de segurança de banco de dados adequadas, a nuvem pode fornecer melhor segurança do que a maioria das organizações têm on-premises, ao mesmo tempo em que reduz custos e aumenta a agilidade.