Czym są zabezpieczenia danych?

30 czerwca 2021 r.

Definicja zabezpieczenia danych

Zabezpieczenie danych odnosi się do środków ochronnych stosowanych do zabezpieczania danych przed niezatwierdzonym dostępem oraz do zachowania poufności, integralności i dostępności danych. Najlepsze praktyki w zakresie zabezpieczenia danych obejmują m.in. szyfrowanie danych, zarządzanie kluczami, zamazywanie danych, podzbiór danych i maskowanie danych, a także kontrolę dostępu uprzywilejowanych użytkowników oraz inspekcję i monitorowanie.

Najlepsze praktyki w zakresie zabezpieczania danych

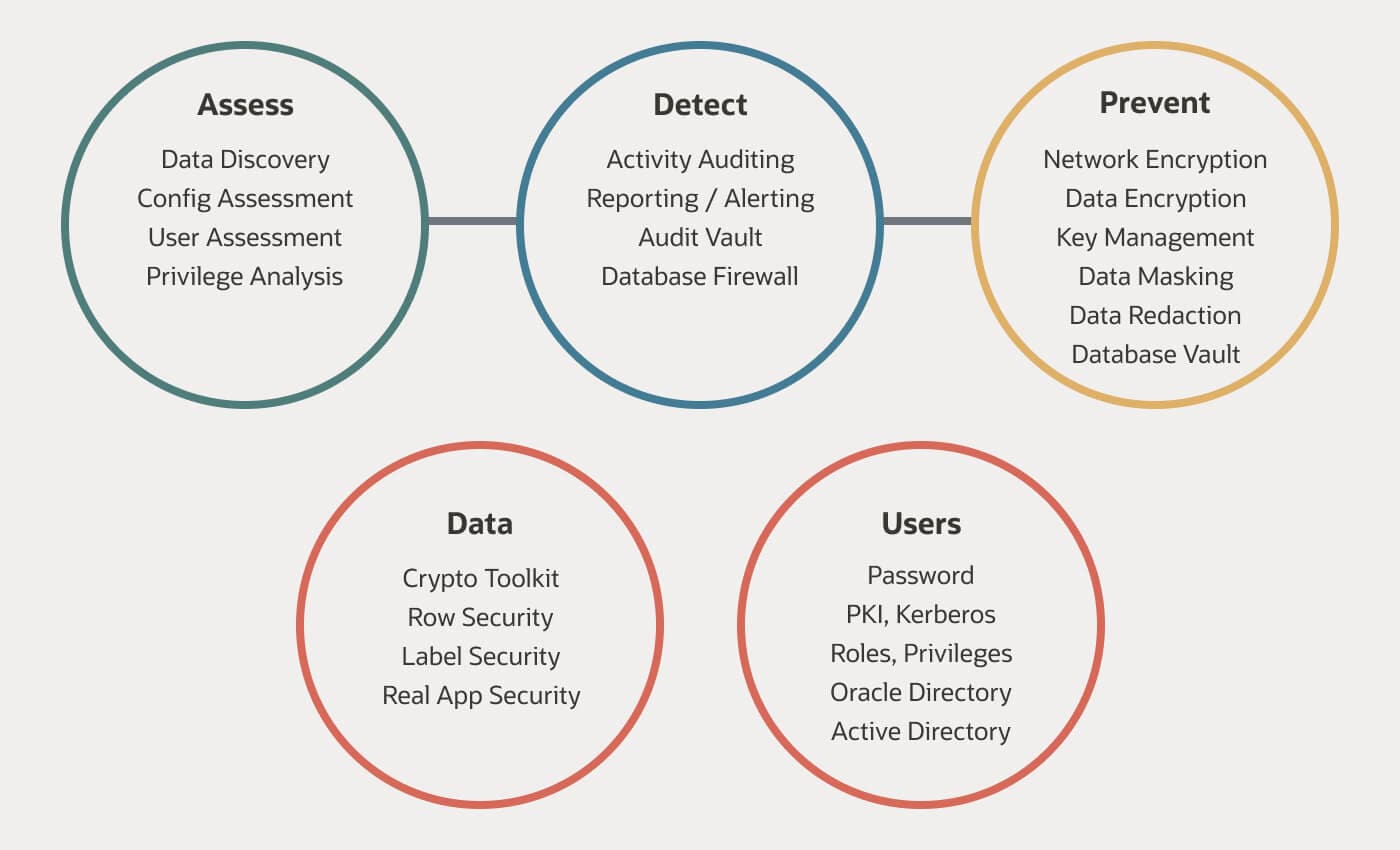

Najlepsze praktyki w zakresie zabezpieczania danych powinno się stosować lokalnie oraz w chmurze, w celu zmniejszenia ryzyka naruszenia poufności danych i zapewnienia zgodności z obowiązującymi przepisami. Szczegółowe zalecenia mogą się różnić, ale zazwyczaj wymagają warstwowej strategii zabezpieczeń danych, zaprojektowanej z myślą o kompletnym podejściu do zagadnienia ochrony. Różne elementy sterujące minimalizują różne wektory zagrożeń. Różne obszary rozwiązań obejmują umiejętności oceny, wykrywania i monitorowania aktywności i zagrożeń w bazie danych.

Znaczenie zabezpieczeń danych

Dane są jednym z najważniejszych zasobów dla każdej organizacji. W związku z tym istotne jest zabezpieczenie danych przed wszelkim nieautoryzowanym dostępem. Naruszenie poufności danych, nieudane audyty i niespełnianie wymagań prawnych może skutkować uszczerbkiem na reputacji, utratą kapitału własnego, naruszeniem własności intelektualnej i karami finansowymi za nieprzestrzeganie przepisów. W ramach rozporządzenia o ochronie danych osobowych (RODO) Unii Europejskiej, naruszenie poufności danych może prowadzić do kar finansowych w wysokości do 4% rocznych przychodów organizacji, często powodujących znaczne straty finansowe. Wrażliwe dane to między innymi dane osobowe, informacje finansowe, informacje zdrowotne i własność intelektualna. Dane muszą być chronione w celu uniknięcia naruszenia ich poufności i zapewnienia zgodności z przepisami.

Zabezpieczenie danych i RODO

Maskowanie danych, podzbiór danych i zamazanie danych to techniki ograniczające zagrożenie wrażliwych danych zawartych w aplikacjach. Technologie te odgrywają kluczową rolę w spełnianiu wymogów dotyczących anonimizacji i pseudonimizacji związanych z przepisami, na przykład RODO w UE. RODO Unii Europejskiej opierało się na ustalonych i powszechnie akceptowanych zasadach ochrony prywatności, takich jak ograniczenie celu użycia, zgodność z prawem, przejrzystość, integralność i poufność. Rozporządzenie wzmacnia istniejące wymogi w zakresie prywatności i bezpieczeństwa, w tym wymogi dotyczące poinformowania i zgody, technicznych i operacyjnych środków bezpieczeństwa oraz transgranicznych mechanizmów przepływu danych. Aby dostosować się do nowej gospodarki – cyfrowej, globalnej i opartej na danych – RODO formalizuje również nowe zasady prywatności, takie jak odpowiedzialność i minimalizacja danych.

Zgodnie z ogólnym rozporządzeniem o ochronie danych osobowych (RODO), naruszenia poufności danych mogą prowadzić do kar pieniężnych w wysokości do czterech procent globalnego rocznego obrotu spółki lub 20 mln EUR, w zależności od tego, która wartość jest większa. Przedsiębiorstwa gromadzące i przetwarzające dane w UE będą musiały rozważyć i zorganizować swoje praktyki w zakresie przetwarzania danych, między innymi:

- Bezpieczeństwo danych. Firmy muszą wdrożyć odpowiedni poziom bezpieczeństwa obejmujący zarówno techniczne, jak i organizacyjne mechanizmy kontroli bezpieczeństwa, aby zapobiec utracie danych, wyciekom informacji lub innym nieautoryzowanym operacjom przetwarzania danych. RODO zachęca firmy do włączenia do swojego programu bezpieczeństwa szyfrowania, zarządzania incydentami oraz wymagań dotyczących integralności, dostępności i odporności sieci i systemów.

- Rozszerzone prawa osób fizycznych. Osoby fizyczne mają większą kontrolę nad swoimi danymi, co w rezultacie daje im nad nimi większą własność. Mają również rozszerzony zestaw praw do ochrony danych, w tym prawo do przenoszenia danych i prawo do bycia zapomnianym.

- Powiadomienie o naruszeniu poufności danych. Po zdaniu sobie sprawy z wystąpienia naruszenia poufności danych, firmy muszą bez zbędnej zwłoki informować o tym fakcie organy prawne i/lub dotknięte tym osoby.

- Audyty bezpieczeństwa. Oczekuje się, że firmy będą dokumentować i prowadzić ewidencję swoich praktyk bezpieczeństwa, kontrolować skuteczność swojego programu bezpieczeństwa oraz, w stosownych przypadkach, podejmować działania naprawcze.

Jakie wyzwania wiążą się z ochroną baz danych?

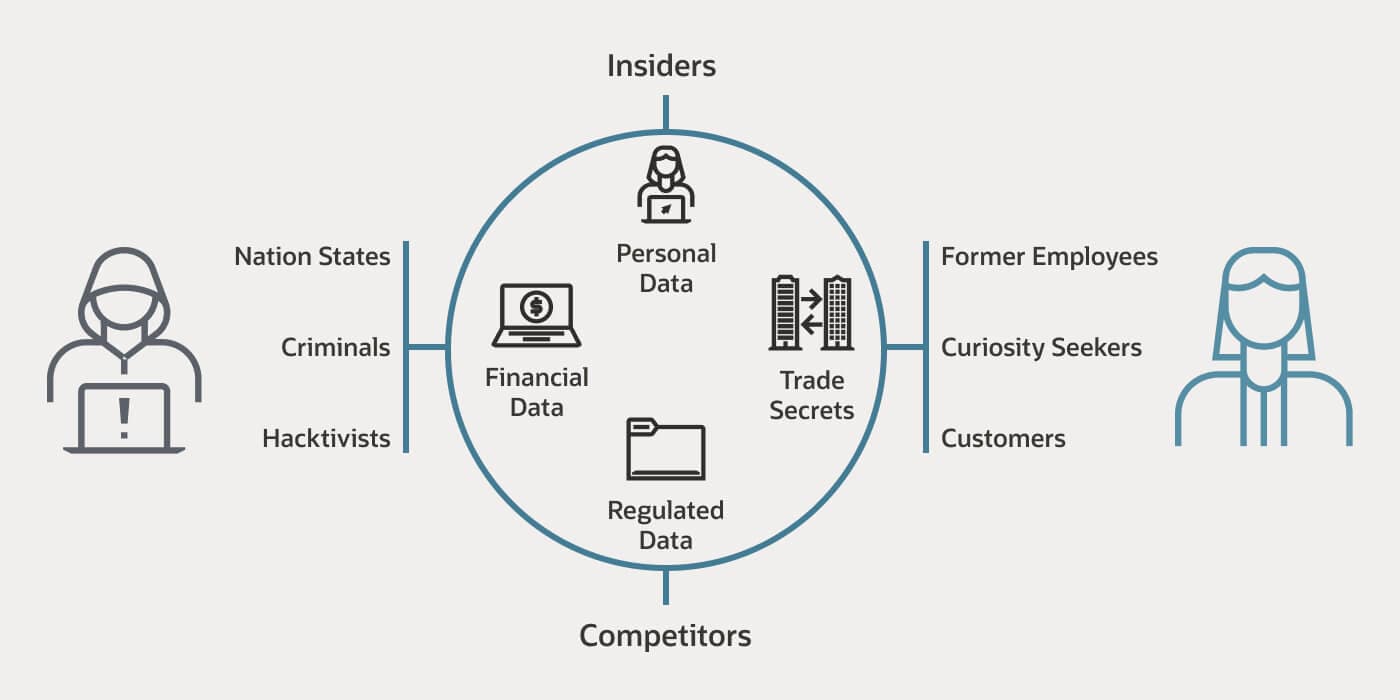

Bazy danych są cennymi repozytoriami wrażliwych informacji, co czyni je głównym celem złodziei danych. Zazwyczaj hakerzy danych mogą być podzieleni na dwie grupy: zewnętrznych i wewnętrznych. Hakerzy zewnętrzni to osobnicy działający w pojedynkę i cyberprzestępcy pragnący zaburzyć działanie firmy lub uzyskać środki finansowe, a także grupy przestępcze i organizacje sponsorowane przez rządy państw, które pragną popełniać oszustwa w celu wywołania problemów na skalę krajową lub globalną. Hakerami wewnętrznymi mogą być obecni lub byli pracownicy, osoby szukające informacji z ciekawości oraz klienci lub partnerzy wykorzystujący zaufanie firmy do kradzieży danych lub popełniający błąd powodujący niezamierzony incydent związany z bezpieczeństwem. Obydwa rodzaje hakerów stwarzają ryzyko dla bezpieczeństwa danych osobowych, danych finansowych, tajemnic handlowych i danych regulowanych.

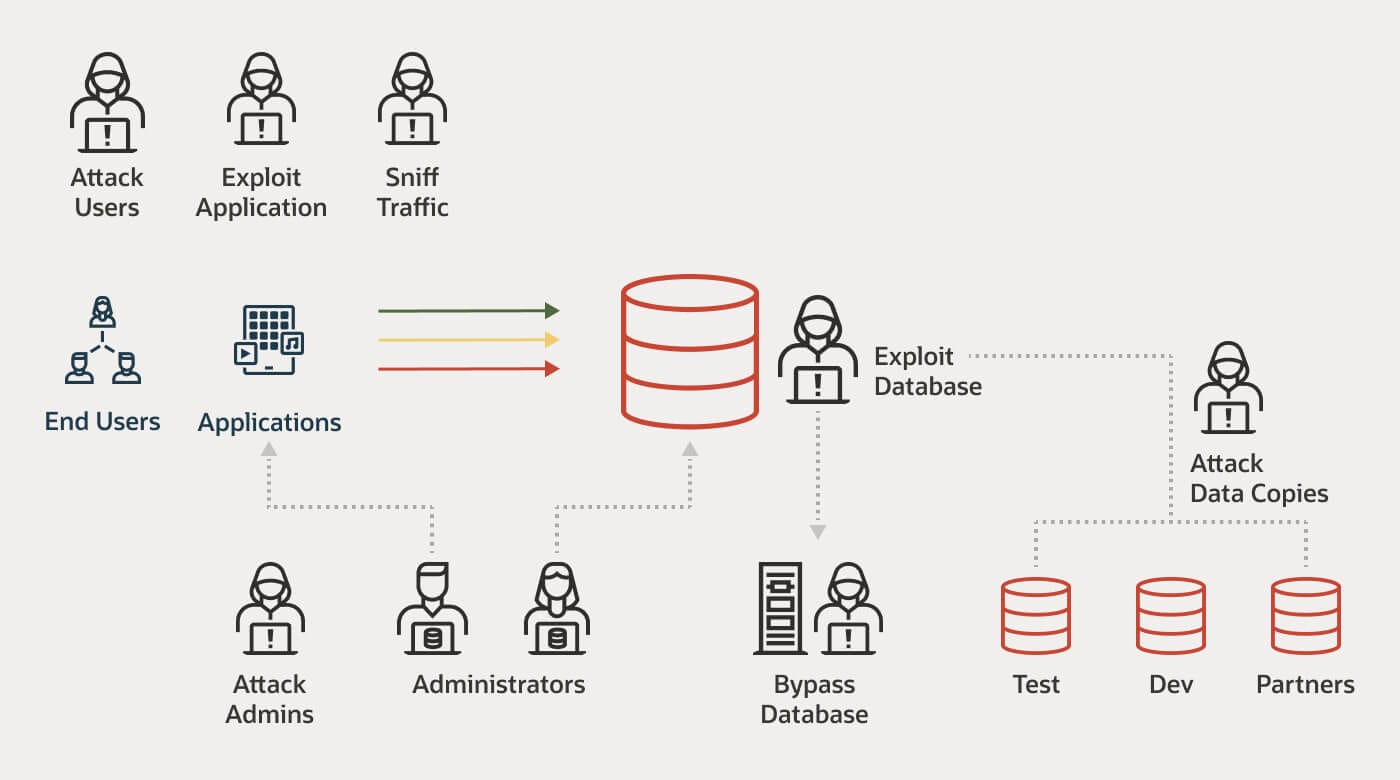

Cyberprzestępcy stosują różne podejścia podczas próby kradzieży danych z baz danych:

- Przejęcie lub kradzież danych uwierzytelnienia uprzywilejowanego administratora lub aplikacji. Zwykle odbywa się to poprzez phishing za pomocą wiadomości e-mail, inne formy inżynierii społecznej lub przy użyciu złośliwego oprogramowania do odkrywania uwierzytelnień i ostatecznie danych.

- Wykorzystywanie słabych stron aplikacji za pomocą takich technik, jak SQL injection lub pomijanie zabezpieczeń warstwy aplikacji poprzez osadzanie kodu SQL w pozornie nieszkodliwych danych wejściowych dostarczanych przez użytkownika końcowego.

- Eskalowanie uprawnień wykonawczych poprzez wykorzystanie wrażliwych aplikacji.

- Uzyskiwanie dostępu do niezaszyfrowanych plików bazy danych na dysku.

- Wykorzystywanie niezałatanych systemów lub źle skonfigurowanych baz danych do pominięcia kontroli dostępu.

- Wykradanie taśm archiwalnych i mediów zawierających kopie zapasowe bazy danych.

- Wykradanie danych ze środowisk nieprodukcyjnych, takich jak DevTest, gdzie dane mogą być mniej chronione, niż w środowiskach produkcyjnych.

- Wyświetlanie wrażliwych danych w aplikacjach, które nieumyślnie ujawniają wrażliwe dane wykraczające poza zakres dostępności aplikacji lub użytkownika.

- Błąd ludzki, wypadki, udostępnianie haseł, błędy konfiguracji i inne nieodpowiedzialne działania użytkowników, które wciąż stanowią przyczynę prawie 90% naruszeń bezpieczeństwa.

Najlepsze praktyki z zakresu zabezpieczeń baz danych

Dobrze zorganizowana strategia ochrony bazy danych powinna zawierać elementy minimalizujące różne wektory zagrożeń. Najlepszym podejściem jest wbudowana struktura kontroli bezpieczeństwa, którą można łatwo wdrożyć w celu zapewnienia odpowiedniego poziomu zabezpieczeń. Oto niektóre z najczęściej używanych rozwiązań ochrony baz danych:

- Parametry kontrolne oceny pomagają ocenić stan zabezpieczeń bazy danych, jednocześnie umożliwiając rozpoznanie zmian konfiguracji. Organizacje mogą określić linię bazową, a następnie określić odchylenie tożsamości od normy. Parametry kontrolne oceny pomagają także organizacjom w identyfikowaniu wrażliwych danych w systemie, w tym typu danych i miejsca ich przechowywania. Parametry kontrolne oceny mają na celu określenie odpowiedzi na następujące pytania:

- Czy system bazy danych jest poprawnie skonfigurowany?

- Czy poprawki są aktualne i wprowadzane regularnie?

- Jak są zarządzane uprawnienia użytkownika?

- Jakie dane wrażliwe są przechowywane w systemie bazy danych? Ile jest tych danych? Gdzie się znajdują?

- Kontrole detekcyjne monitorują dostęp użytkowników i aplikacji do danych, identyfikują anomalne zachowania, wykrywają i blokują zagrożenia oraz kontrolują działania baz danych w celu dostarczenia raportów dotyczących zgodności.

- Parametry zapobiegawcze blokują nieautoryzowany dostęp do danych poprzez szyfrowanie, redagowanie, maskowanie i podzbiór danych, w zależności od planowanego przypadku użycia. Ostatecznym celem parametrów zapobiegawczym jest zatrzymanie nieautoryzowanego dostępu do danych.

- Parametry zależne od danych wymuszają przestrzeganie zasad dostępu do bazy danych na poziomie aplikacji, zapewniając jeden spójny model autoryzacji obejmujący wiele aplikacji, narzędzi raportowania i klientów bazy danych.

- Parametry zależne od użytkownika wymuszają przestrzeganie odpowiednich zasad uwierzytelniania i autoryzacji użytkowników, zapewniając dostęp do danych jedynie zidentyfikowanym i autoryzowanym użytkownikom.

Rozwiązania do zabezpieczania danych

Ogranicz ryzyko naruszania zabezpieczeń danych i uprość proces zapewniania zgodności dzięki najlepszym praktykom zabezpieczeń danych, obejmującymi szyfrowanie, zarządzanie kluczami, maskowanie danych, kontrolę dostępu użytkowników uprzywilejowanych, monitorowanie aktywności i przeprowadzanie audytów.

- Ochrona danych: zmniejsz ryzyko naruszenia poufności danych i niezgodności z przepisami dzięki rozwiązaniom obsługującym wiele różnych przypadków użycia, takim jak szyfrowanie, zarządzanie kluczami, zamazanie i maskowanie. Dowiedz się więcej o Data Safe.

- Kontrola dostępu do danych: podstawowym etapem zabezpieczania systemu bazy danych jest weryfikacja tożsamości użytkowników uzyskujących dostęp do bazy danych (uwierzytelnianie) i kontrolowanie operacji, które mogą oni wykonywać (autoryzacja). Silna kontrola uwierzytelniania i autoryzacji pomaga chronić dane przed atakiem. Wymuszanie rozdziału obowiązków pomaga ponadto w uniemożliwieniu uprzywilejowanym użytkownikom nadużycia uprawnień systemowych do uzyskiwania dostępu do wrażliwych danych, a także w zapobieganiu przypadkowym lub złośliwym zmianom w bazie danych.

- Audyt i monitorowanie: wszystkie działania w bazie danych powinny być rejestrowane w celu ich późniejszego audytowania – obejmuje to działania wykonywane poprzez sieć, a także działania uaktywniane w obrębie bazy danych (zazwyczaj przez logowanie bezpośrednie), które pomijają monitorowanie sieci. Audytowanie powinno działać nawet w przypadku zaszyfrowania sieci. Bazy danych muszą oferować solidne i kompleksowe audytowanie obejmujące informacje o danych, kliencie z którego wysyłane jest żądanie, szczegółach operacji i samej instrukcji SQL.

- Zabezpieczanie baz danych w chmurze: wdrożenia baz danych w chmurze mogą zmniejszyć koszty, umożliwić pracownikom skupienie się na ważniejszych zadaniach, a także wspierać bardziej elastyczną i responsywną strukturę informatyczną firmy. Korzyści te mogą jednak wiązać się z dodatkowym ryzykiem, w tym z poszerzoną granicą sieciową, rozszerzoną powierzchnią zagrożenia z nieznaną grupę administracyjną lub współdzieloną infrastrukturą. Chmura może jednak zapewnić większe bezpieczeństwo niż większość lokalnych rozwiązań organizacji, dzięki zastosowaniu najlepszych praktyk w zakresie zabezpieczeń ochrony baz danych, jednocześnie zmniejszając koszty i zwiększając elastyczność.