Na czym polega Identity and Access Management (IAM)?

Definicja zarządzania tożsamością i dostępem

Zarządzanie tożsamością i dostępem (identity and access management, IAM) oznacza zarządzanie pełnym cyklem życia tożsamości i uprawnień użytkowników we wszystkich zasobach przedsiębiorstwa, zarówno w centrach danych, jak i w chmurze. Jest to podstawowa kontrola bezpieczeństwa chmury, ponieważ uwierzytelnia użytkowników i reguluje dostęp do systemów, sieci oraz danych. Menedżer tożsamości w chmurze zapewnia użytkownikom dostęp i uprawnienia do szerokiej gamy aplikacji i usług chmurowych i lokalnych. Organizacje mogą również przyjąć strategię zerowego zaufania w celu ustalenia tożsamości użytkowników. Usługi zarządzania tożsamością w chmurze wykorzystują integrację otwartych standardów, aby zmniejszać koszty ogólne i koszty konserwacji. Proces obejmuje weryfikację tożsamości użytkowników i powiązanych z nimi praw dostępu do danego systemu. Rozwiązania IAM zapewniają narzędzia do zarządzania tożsamościami cyfrowymi użytkowników, a także odpowiedni dostęp do zasobów firmy. Umożliwiają administratorom śledzenie działań użytkowników, tworzenie raportów na temat tych działań oraz egzekwowanie zasad w celu zapewniania zgodności.

Czym jest zarządzanie tożsamością?

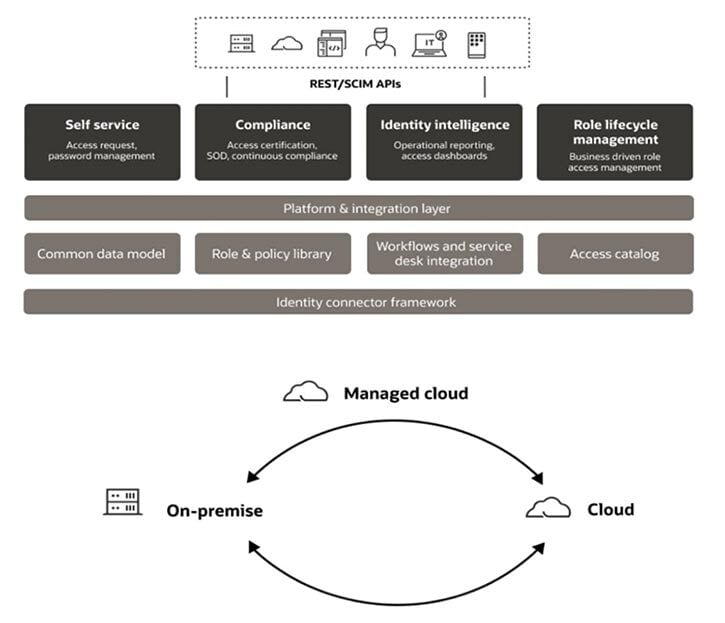

Funkcja zarządzania tożsamością (identity management) udostępnia rozwiązania do nadzoru nad tożsamością, zarządzania dostępem i katalogami. Zarządzanie tożsamością pomaga organizacjom zwiększać bezpieczeństwo, upraszczać przestrzeganie przepisów i wykorzystywać możliwości biznesowe w zakresie dostępu mobilnego i społecznego.

Nadzór nad tożsamością

Nadzór nad tożsamością (identity governance) polega na zarządzaniu udostępnianiem i wycofywaniem obsługi użytkowników, a także zapewnia przydatne informacje na temat tożsamości, które umożliwiają szybkie korygowanie uprawnień użytkowników wysokiego ryzyka. Funkcje samoobsługi pozwalają użytkownikom na inicjowanie wprowadzania aplikacji (dla aplikacji lokalnych i chmurowych) przy użyciu interfejsów API Rest i różnych łączników. Nadzór nad tożsamościami umożliwia użytkownikom elastyczne gromadzenie istniejących tożsamości oraz powiązanych z nimi uprawnień i ról w celu szybszego wdrażania. Procesy zgodności są przyspieszane za sprawą certyfikacji opartych na czasie, zdarzeniu lub organizacji. Oceny dotyczą uprawnień o wysokim ryzyku lub celów opartych na zgodności (na przykład SOX i RODO). Nadzór nad tożsamością polega też na stałym skanowaniu firmy w celu identyfikacji i naprawy zasad, które mają wpływ na podział obowiązków.

Czym jest zarządzanie dostępem?

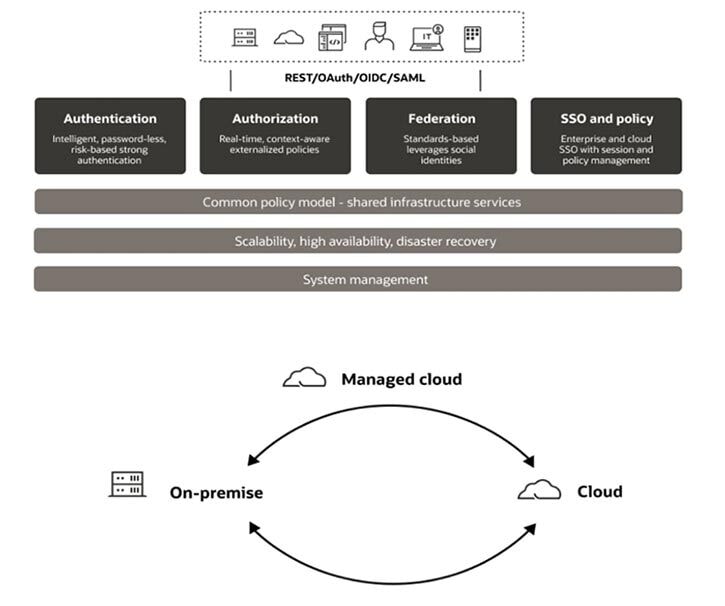

Zarządzanie dostępem zapewnia uwzględniające ryzyko, kompleksowe uwierzytelnianie wieloskładnikowe (MFA) i jednokrotne logowanie (SSO), które integruje tożsamości i systemy chmurowe oraz lokalne. Dzięki zarządzaniu dostępem organizacje zyskują elastyczność w zakresie kontroli dostępu do istniejących platform korporacyjnych i wspierają migrację do chmury. Co więcej, funkcja ta dba o to, by zasady były przestrzegane przez użytkowników niezależnie od urządzenia i lokalizacji, zapewniając bezpieczny dostęp do danych w dowolnym miejscu i czasie, z dowolnego urządzenia. Funkcje zarządzania dostępem zapewniają adaptacyjne uwierzytelnianie, co zmniejsza ryzyko poprzez zwiększenie wymagań dotyczących logowania użytkowników na podstawie urządzenia, lokalizacji i zachowania, gdy dostęp jest uważany za wysokiego ryzyka. Te zależne od kontekstu zasady i funkcje autoryzacji zostały stworzone z myślą o przeciwdziałaniu zagrożeniom dla bezpieczeństwa danych o krytycznym znaczeniu dla firmy.

Czym są usługi katalogowe?

Usługi katalogowe oferują wiele opcji wdrażania i umożliwiają niezależnym dostawcom oprogramowania dodawanie katalogu do swoich aplikacji. Ujednolicony katalog zapewnia elastyczną skalowalność wspomagającą rozwój, bez udostępniania zbyt dużej ilości zasobów, i łatwo rozszerza się, nie wpływając na istniejącą usługę. Usługi katalogowe zapewniają architektoniczną elastyczność i optymalizację, przyspieszają projekty zarządzania tożsamością i wdrażanie aplikacji, a także zmniejszają całkowity koszt posiadania.

Dlaczego zarządzanie tożsamością i dostępem ma znaczenie?

Zarządzanie tożsamością i dostępem to kluczowe narzędzie do ochrony zasobów przedsiębiorstwa przed cyberzagrożeniami. Systemy IAM zapewniają spójność reguł i założeń systemowych dotyczących dostępu użytkowników w całej organizacji, jak również prawidłowe stosowanie uprawnień do zasobów, gdy użytkownicy zmieniają role w organizacji. Bez automatycznego monitorowania zasobów i działań organizacje stają się podatne na zagrożenia dotyczące użytkowników i naruszenia danych. Te elementy są często zagrożone ze względu na wyzwania związane z nadmiernie uprzywilejowanymi prawami dostępu, które nie były skutecznie zarządzane. IAM to niezbędne narzędzie w środowiskach chmurowych, pomagające zarządzać spójnością dostępu między lokalnymi centrami danych i licznymi usługami w chmurze. Aby zapobiec atakom związanym z tożsamością, organizacje potrzebują strategii IAM, która umożliwi lepszy wgląd w użytkowników i aktywność firmy.

Kluczowe funkcje zarządzania tożsamością i dostępem

Rozwiązania IAM zapewniają opartą na rolach kontrolę dostępu, umożliwiając administratorom regulowanie dostępu do systemów lub sieci dla poszczególnych użytkowników. Jej głównym celem jest przechwytywanie informacji o użytkownikach, zarządzanie tożsamościami użytkowników oraz organizowanie uprawnień dostępu z myślą o zarządzaniu cyklem życia tożsamości. Do najważniejszych funkcji IAM należą:

- Zarządzanie tożsamością: zarządzanie cyklem życia konta użytkownika, w tym uprawnieniami i udostępnianiem.

- Zarządzanie dostępem: kontrola ujednoliconych zasad dostępu, często za pomocą jednokrotnego logowania (SSO) i uwierzytelniania wieloskładnikowego (MFA).

- Usługi katalogowe: scentralizowane i skonsolidowane zarządzanie uwierzytelnieniami i ich synchronizacja.

- Udostępnianie użytkowników: automatyzacja tworzenia i przypisywania nowych kont użytkowników.

- Analiza tożsamości: wykrywanie i zapobieganie podejrzanym działaniom związanym z tożsamością poprzez uczenie maszynowe.

- Jednokrotne logowanie (SSO): konsolidacja hasła i uwierzytelnień użytkownika za pomocą jednego konta z silnym hasłem w celu uproszczenia dostępu do usług.

- Uwierzytelnianie wieloskładnikowe (MFA): dodatkowa kontrola uwierzytelniania, mająca na celu zapewnienie autentyczności użytkowników i zmniejszenie ryzyka kradzieży danych uwierzytelniających.

- Uwierzytelnianie uwzględniające ryzyko: wykorzystanie algorytmów do obliczania ryzyka związanego z działaniami użytkowników; blokowanie i zgłaszanie działań o wysokim stopniu ryzyka.

- Zarządzanie i administrowanie tożsamościami: zmniejszenie ryzyka związanego z nadmiernym dostępem i uprawnieniami poprzez kontrolę uprawnień.

Zobacz omówienie rozwiązania Oracle Identity Management.

Zalety zarządzania tożsamością i dostępem

Główne zalety zarządzania tożsamością i dostępem koncentrują się na automatyzacji, bezpieczeństwie oraz zarządzaniu. Wspólnie te elementy mogą zwiększyć przewagę konkurencyjną firmy i sprawność biznesową. Automatyzacja systemów IAM zapewnia większą skuteczność operacyjną poprzez skrócenie czasu i zasobów wymaganych do ręcznego zarządzania dostępem użytkowników, przy jednoczesnym zmniejszeniu ryzyka wystąpienia błędu ludzkiego. Dzięki prostemu procesowi zarządzania tożsamością w chmurze systemy IAM zachęcają także do integracji spójnych kontroli dostępu do danych dla organizacji w celu rozszerzenia ich na różne usługi lokalne, mobilne i chmurowe. Zwiększa to współpracę i dostarcza cenne spostrzeżenia w ramach całej firmy. Dzięki dobrze zarządzanym tożsamościom systemy IAM zapewniają również większą kontrolę nad dostępem użytkowników, co zmniejsza ryzyko naruszenia danych.

Współczesne firmy coraz częściej przyjmują praktyki pracy zdalnej, co w przypadku braku odpowiedniej regulacji naraża zasoby IT na ryzyko. Systemy IAM pozwalają organizacjom zachować bezpieczeństwo i zgodność w ramach zmieniających się modeli biznesowych, co zapewnia większą elastyczność.

W jaki sposób Oracle pomaga w korzystaniu z rozwiązań IAM i chmury?

Oracle Identity Management pozwala organizacjom skutecznie zarządzać całym cyklem życia tożsamości użytkowników i zapewnia dostęp do wszystkich zasobów firmowych — zarówno lokalnych, jak i chmurowych. Zadania związane z tożsamością są uproszczone, co zmniejsza potrzebę powtarzalnych zmian dotyczących użytkowników, ról i grup w wielu środowiskach. Platforma Oracle Identity and Access Management zapewnia skalowalne rozwiązania do zarządzania tożsamością i dostępem, jak również usługi katalogowe. Platforma Oracle pomaga organizacjom wzmocnić bezpieczeństwo, uprościć zgodność z regulacjami i wykorzystać możliwości biznesowe związane z systemami korporacyjnymi i chmurą. Oracle oferuje rozwiązania w zakresie tożsamości i dostępu, które zostały stworzone, by pomóc firmom w przechodzeniu do chmury — bez względu na to, czy w pełni skupiają się one na chmurze, czy też utrzymują w swoim centrum danych zróżnicowany ekosystem usług.