データセキュリティとは

2021年6月30日

データセキュリティの定義

データセキュリティとは、承認されていないアクセスからデータを保護し、データの機密性、整合性、可用性を維持するために採用される保護手段を指します。データセキュリティのベストプラクティスは、データ暗号化、キー管理、データ秘匿化、データサブセット化、データマスキングなどのデータ保護手法を導入することに加え、特権ユーザーアクセスの制御、監査、監視を行うことです。

データセキュリティのベストプラクティス

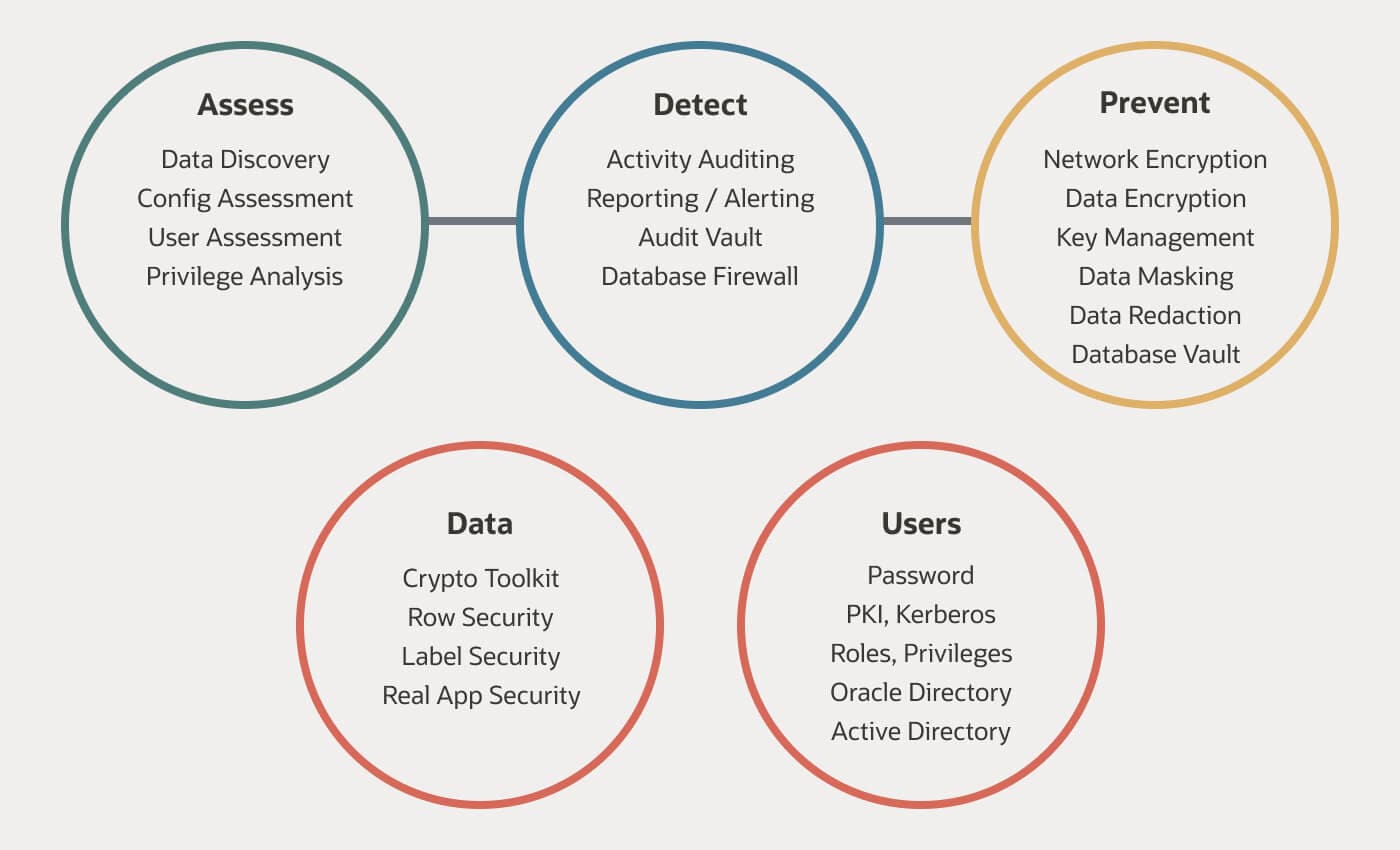

データセキュリティのベストプラクティスは、データ侵害のリスクを軽減し、規制コンプライアンスの達成を支援するために、オンプレミスとクラウドの両方で活用する必要があります。具体的な推奨事項はさまざまですが、通常、多層防御アプローチを適用するように設計された階層型データセキュリティ戦略が必要です。さまざまなコントロールでさまざまな脅威ベクトルを軽減します。明確なソリューション領域は、データベースのアクティビティと脅威を評価、検出、監視する機能などです。

データセキュリティの重要性

データは、どの組織にとっても最も重要な資産の1つです。そのため、あらゆる不正アクセスからデータを保護することが最重要事項です。データ侵害、監査の失敗、規制要件への準拠の失敗はすべて、評判の低下、ブランドエクイティの喪失、知的財産の侵害、違反に対する罰金につながる可能性があります。欧州連合の一般データ保護規則(GDPR)の下では、データ侵害は組織の全世界の年間収益の最大4%の罰金につながる可能性があり、多くの場合、重大な経済的損失につながります。機密データは、個人を特定できる情報、財務情報、医療情報、知的財産などです。データ侵害を回避し、コンプライアンスを達成するために、データを保護する必要があります。

データセキュリティとGDPR

データマスキング、データサブセット化、データ秘匿化は、アプリケーションに含まれる機密データの露出を減らすための手法です。これらのテクノロジーは、EU GDPRなどの規制に関連する匿名化および仮名化の要件に対処する上で重要な役割を果たします。欧州連合のGDPRは、目的の制限、合法性、透明性、完全性、機密性など、確立され広く受け入れられているプライバシー原則に基づいて策定されました。通知と同意の要件、技術的および業務上のセキュリティ対策、国境を越えたデータ・フローメカニズムなど、既存のプライバシーとセキュリティの要件を強化したものです。新しいデジタル、グローバル、データ主導の経済に適応するために、GDPRは、説明責任やデータの最小化などの新しいプライバシー原則も正式に承認しています。

一般データ保護規則(GDPR)の下では、データ侵害により、組織の全世界の年間売上高の最大4%または2,000万ユーロのいずれか高い方の額が罰金として科せられる可能性があります。EUでデータを収集および処理する組織は、以下の要件を含むデータ処理慣行を検討して管理する必要があります。

- データセキュリティ。 組織は、データの損失、情報の漏洩などの不正なデータ処理操作を防ぐために、技術的および組織的なセキュリティ・コントロールを含む適切なレベルのセキュリティを実装する必要があります。GDPRでは、組織が暗号化、インシデント管理、ネットワークとシステムの整合性、可用性、弾力性の要件をセキュリティプログラムに組み込むことを推奨しています。

- 個人の拡張された権利。 個人は、自分のデータをより細かく制御でき、最終的にはより大きな所有権を持つことができます。また、データの移植性に対する権利や忘れられる権利など、拡張された一連のデータ保護権もあります。

- データ侵害の通知。 組織は、データがデータ侵害の対象になっていることに気付いた後、遅滞なく規制当局や影響を受ける個人に通知する必要があります。

- セキュリティ監査。 組織は、セキュリティ慣行の記録を文書化し維持して、セキュリティプログラムの有効性を監査し、必要に応じて是正措置を講じることが求められます。

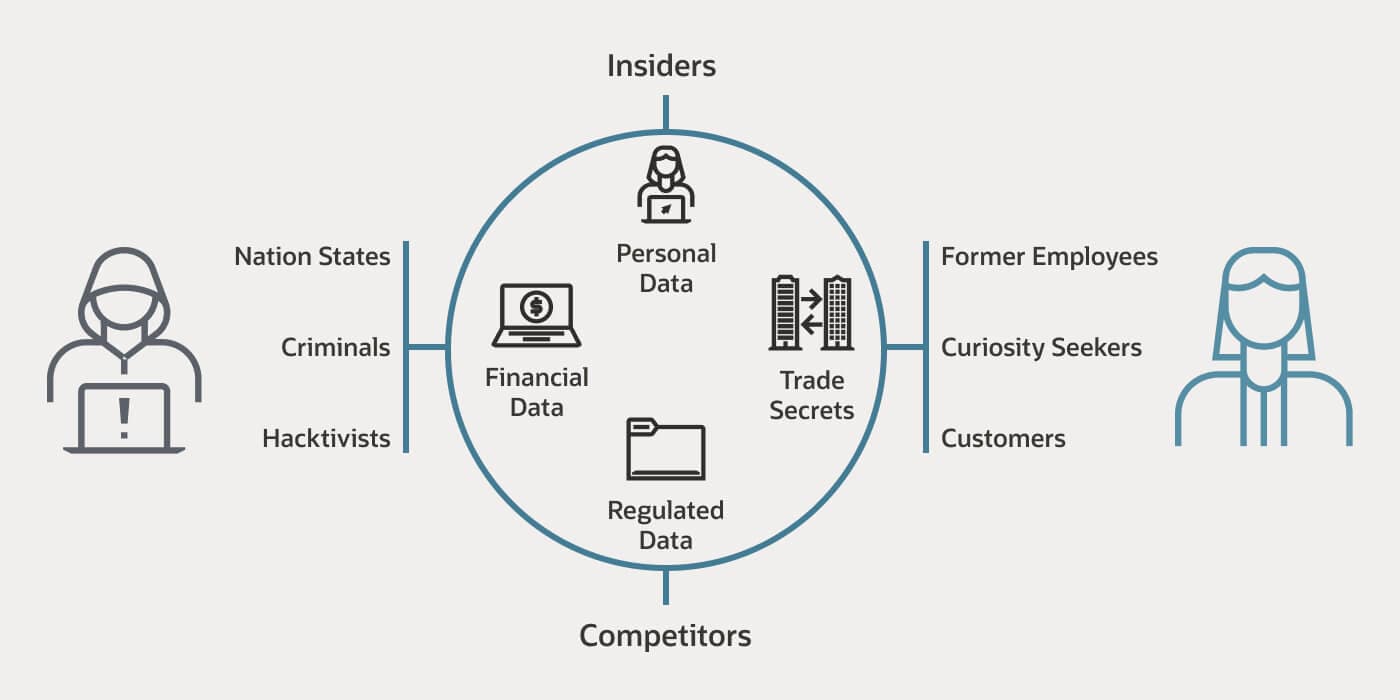

データベース・セキュリティの課題

データベースは機密情報の貴重なリポジトリであり、データ窃盗者の主な標的になっています。通常、データ・ハッカーは、アウトサイダーとインサイダーの2つに分類できます。部外者には、ビジネスの混乱や金銭的利益を求める単独のハッカーやサイバー犯罪者、または国家規模または世界規模で混乱を引き起こすために詐欺を実行しようとしている犯罪グループや国家が後援する組織の構成員が含まれます。部内者には、信頼の立場を利用してデータを盗んだり、ミスにより不慮のセキュリティ・イベントを引き起こしたりする、現または元従業員、好奇心旺盛な人、顧客またはパートナーが含まれる場合があります。部外者と部内者の両方が個人データ、財務データ、企業秘密、規制対象データのセキュリティにリスクをもたらします。

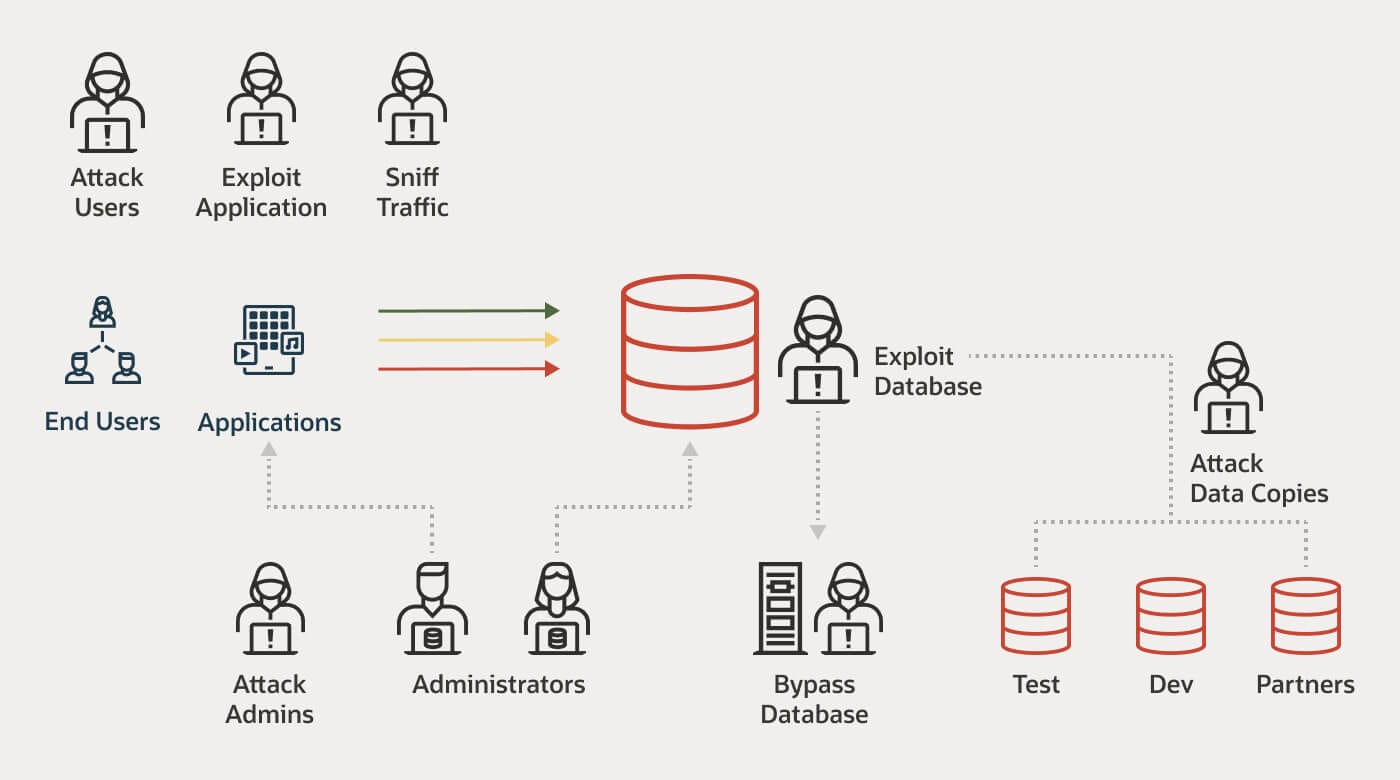

サイバー犯罪者がデータベースからデータを盗もうとするときに採用するアプローチはさまざまです。

- 特権のある管理者またはアプリケーションの資格情報を侵害または盗む。これは通常、メールベースのフィッシング、他の形式のソーシャルエンジニアリングを通じて、またはマルウェアを使用して、資格情報と最終的にはデータを不正に入手します。

- SQLインジェクションなどの手法を使用して、アプリケーションの弱点を悪用したり、SQLコードを一見無害なエンドユーザー提供の入力に埋め込むことで、アプリケーション・レイヤーのセキュリティをすり抜けたりする。

- 脆弱なアプリケーションを悪用して実行時特権を昇格させる。

- ディスク上で暗号化されていないデータベースファイルにアクセスする。

- パッチが適用されていないシステムまたは誤って構成されたデータベースを悪用して、アクセス制御をすり抜ける。

- データベースのバックアップを含むアーカイブテープとメディアを盗む。

- データが本番環境ほど保護されていない可能性があるDevTestなどの非本番環境からデータを盗む。

- アプリケーションまたはユーザーのアクセス可能範囲を超える機密データを誤って公開するアプリケーションを介して機密データを表示する。

- 人的エラー、事故、パスワード共有、設定ミス、およびその他の無責任なユーザーの行動。これらは、引き続きセキュリティ違反の90%近くの原因となっています。

データベース・セキュリティのベストプラクティス

適切に構造化されたデータベース・セキュリティ戦略には、さまざまな脅威ベクトルを軽減するためのコントロールを含める必要があります。最善のアプローチは、適切なレベルのセキュリティを適用するために簡単に導入できるセキュリティ・コントロールの組み込みフレームワークです。データベースを保護するために一般的に使用されるコントロールのいくつかを次に示します。

- 評価コントロールデータベースのセキュリティ体制を評価するのに役立ち、構成の変更を識別する機能も提供する必要があります。組織はベースラインを設定してから、ドリフトを特定できます。評価コントロールは、組織がデータのタイプやデータの場所など、システム内の機密データを特定するのにも役立ちます。評価コントロールは、次の質問に答えようとします。

- データベースシステムは適切に構成されているか?

- パッチは最新で定期的に適用されているか?

- ユーザー権限はどのように管理されているか?

- データベースシステムにはどのような機密データがどれくらい、どこにあるか?

- 発見コントロール ユーザーとアプリケーションのデータへのアクセスを監視し、異常な動作を特定し、脅威を検出してブロックします。また、データベース・アクティビティを監査してコンプライアンス・レポートを提供します。

- 予防コントロール 意図する使用事例に基づいて、データを暗号化、編集、マスキング、サブセット化することにより、データへの不正アクセスをブロックします。予防コントロールの最終目標は、データへの不正アクセスを阻止することです。

- データ固有のコントロール データベース内でアプリケーション・レベルのアクセスポリシーを適用し、複数のアプリケーション、レポートツール、データベース・クライアント間で一貫した承認モデルを提供します。

- ユーザー固有のコントロール適切なユーザー認証および承認ポリシーを適用し、認証および承認されたユーザーのみがデータにアクセスできるようにします。

データセキュリティ・ソリューション

データ侵害のリスクを軽減して、暗号化、キー管理、データマスキング、特権ユーザーアクセス制御、アクティビティの監視、監査など、データセキュリティのベストプラクティスへの準拠を簡素化します。

- データ保護: 暗号化、キー管理、秘匿化、マスキングなど、幅広い使用事例に対応するソリューションにより、データ侵害や非準拠のリスクを軽減します。Data Safeについて

- データ・アクセス制御: データベースシステムを保護するための基本的な手順は、データベースにアクセスしているユーザーのIDを検証し(認証)、実行できる操作を制御すること(承認)です。強力な認証および承認コントロールは、攻撃者からデータを保護するのに役立ちます。さらに、職務の分離を実施すると、特権ユーザーがシステム特権を悪用して機密データにアクセスするのを防ぎ、データベースへの偶発的または悪意のある変更を防ぐのにも役立ちます。

- 監査と監視: すべてのデータベース・アクティビティは、監査目的で記録する必要があります。これは、ネットワーク上で発生するアクティビティ、データベース内でトリガーされてネットワーク監視をすり抜けるアクティビティ(通常は直接ログインを介して)などです。ネットワークが暗号化されている場合でも、監査は機能する必要があります。データベースでは、データ、リクエストが行われたクライアント、操作の詳細、SQLステートメント自体を対象とする、堅牢で包括的な監査が行われる必要があります。

- クラウド内のデータベースの保護: クラウドデータベースの導入により、コストを削減し、スタッフを解放してより重要な作業に割り当て、より敏捷で応答性の高いIT組織をサポートできます。ただし、これらのメリットには、ネットワーク境界の拡張、不明な管理グループによる脅威面の拡大、インフラストラクチャの共有など、リスクが増える可能性が伴います。しかし、適切なデータベース・セキュリティのベストプラクティスを採用することで、クラウドでは、コストを削減し、敏捷性を向上させながら、ほとんどの組織のオンプレミスでのセキュリティよりも優れたセキュリティを確保できます。